Pe parcursul anului trecut, ESET a detectat și a analizat mai multe cazuri de malware, folosite pentru a spiona în mod direcționat - setul de instrumente este numit SBDH. Cu ajutorul filtrelor puternice, diverselor metode de comunicare cu operatorii săi și o tehnică interesantă persistentă, setul își propune să strângă fișierele selectate din instituțiile guvernamentale și publice, care în mare parte s-au concentrat asupra creșterii economice și cooperării în Europa Centrală și de Est. Constatările instrumentului ESET, SBDH, au fost prezentate în cadrul Conferinței de la Copenhaga despre Infracționalitatea Cibernetică din 2016, de către cercetătorii Tomáš GARDON și Robert Lipovský.

Acest set de instrumente - de fapt doar o parte inițială - a fost răspândit sub forma unui executabil cu o extensie dublă atașată la un e-mail de tip phishing (bazându-se pe comportamentul implicit al Windows-ului de a ascunde o extensie). Pentru a spori și mai mult șansele sale de a fi rulat de către receptor, acesta folosește pictograme legitime a mai multor aplicații Microsoft sau a unui document Word.

După executarea cu succes, secvența malware contactează o locație de la distanță, cu scopul de a descărca alte două componente principale ale setului de instrumente: un backdoor și un Stealer de date. Combinația dintre aceste module oferă atacatorului nu numai un control complet de la distanță a computerului compromis, dar, de asemenea, îi pune la dispoziție o metodă avansată de strângere a datelor.

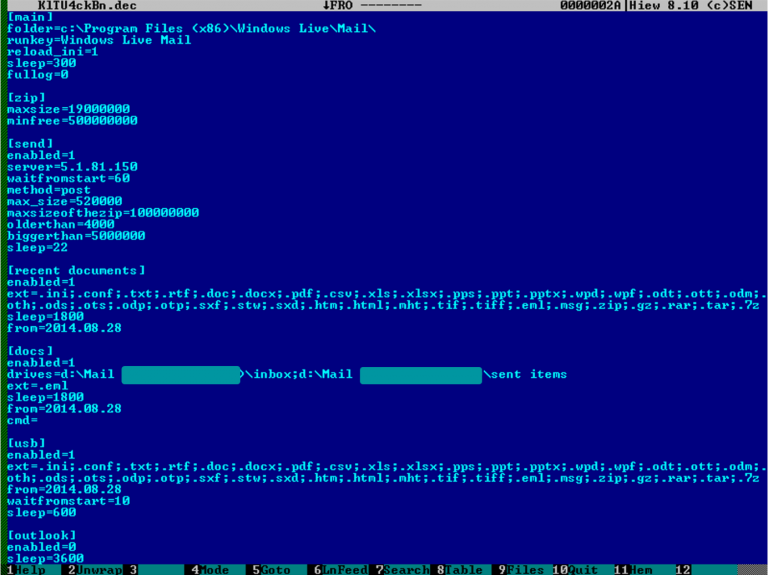

Grație filtrelor puternice, operatorul poate specifica în detaliu, ce date ar trebui extrase, utilizând reguli, cum ar fi extensia de fișier, data creării, dimensiunea fișierului și altele. Acestea pot fi modificate prin fișierele de configurare malware.

Pentru că toate componentele acestui set de instrumente de spionaj necesită conectarea la serverul de C & C (Command & Control), malware-ul depinde foarte mult de manevrarea rețelei de comunicare.

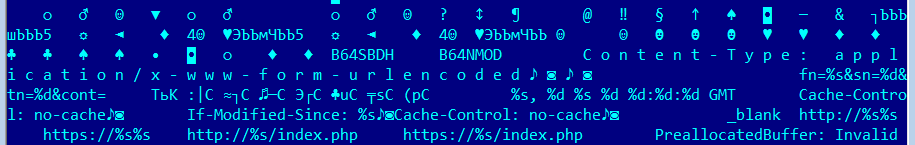

Pentru a-și mări șansele, folosește mai multe metode de conectare. În primul rând, încearcă să utilizeze protocolul HTTP. În cazul în care eșuează, malware-ul SBDH optează pentru a doua metodă și încearcă să comunice prin intermediul protocolului SMTP folosind un gateway extern gratuit.

În ultimă instanță, acesta are capacitatea de a comunica prin injectarea de e-mailuri special create în Microsoft Outlook Express. În acest mod, e-mailurile injectate au fost trimise în contul utilizatorului conectat în prezent, permițând malware-ului să ocolească măsurile de securitate (presupunând că utilizatorul a avut dreptul de a trimite și primi e-mailuri). Aceste mesaje malițioase, create de malware, au fost plasate direct în căsuța de mesaje trimise ale victimei, pentru a evita să fie observate.

În cazul unei comunicări de intrare, malware-ul caută în căsuța poștală a victimei, cu scopul de a identifica e-mailurile primite cu un anumit subiect. În cazul în care setul de instrumente găsește astfel de e-mailuri, sunt analizate și verificate pentru comenzile malware. În cele din urmă, subiectele acestor e-mailuri sunt modificate pentru a preveni orice examinare suplimentară, realizată de secvența malware.

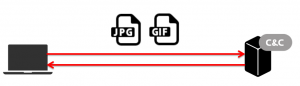

Totuși, această ultimă opțiune a fost utilizată numai până în anul 2006, când Outlook Express a fost înlocuit cu noua aplicația Windows Mail. De atunci, dezvoltatorii acestui set de instrumente s-au concentrat tot mai mult pe îmbunătățirea metodei de comunicare HTTP și au început să camufleze comunicațiile cu serverul de C & C prin utilizarea fișierelor false de imagine (.jpg, .gif), pentru a transporta datele.

În cazul în care serverul C & C este indisponibil, componenta backdoor are încă o "soluție de rezervă" - o adresă URL codificată masiv, ce indică spre o imagine falsă (găzduită pe o pagină web gratuită pentru blog), care conține adresa unui server C & C alternativ.

Unele probe analizate ale acestei componente a implementat o metodă interesantă și persistentă; malware-ul a înlocuit handler-ul pentru documente Word. Aceasta înseamnă că de fiecare dată când sistemul infectat încearcă să deschidă / să editeze un document Word, malware-ul este executat.

Nu în ultimul rând, dacă vă întrebați de unde vine numele setului de instrumente, stringul "SBDH" a fost găsit în căile de compilare ale downloaderul său și - mai interesant este - șirul "B64SBDH" acționează ca un declanșator pentru a descărca componente sale rămase de la un server de la distanță.

Folosind tehnici similare malware-ului din Operațiunea Buhtrap, setul de instrumente pentru spionaj, SBDH, dovedește că până și amenințările avansate sunt încă răspândite prin intermediul vectorilor simpli, cum ar fi atașamente de e-mail rău intenționate. Cu toate acestea, astfel de riscuri pot fi identificate de către angajați, instruiți în mod corespunzător în cadrul organizațiilor și atenuate în continuare prin punerea în aplicare a unei soluții fiabile de securitate multi-stratificate.

Hash-uri:

1345b6189441cd1ed9036ef098adf12746ecf7cb

15b956feee0fa42f89c67ca568a182c348e20ead

f2a1e4b58c9449776bd69f62a8f2ba7a72580da2

7f32cae8d6821fd50de571c40a8342acaf858541

5DDBDD3CF632F7325D6C261BCC516627D772381A

4B94E8A10C5BCA43797283ECD24DF24421E411D2

D2E9EB26F3212D96E341E4CBA7483EF46DF8A1BE

09C56B14DB3785033C8FDEC41F7EA9497350EDAE

TOMÁŠ GARDOŇ

CORESPONDENT INDEPENDENT

Lasa un comentariu