Cripto-ransomware-ul reprezintă o metodă de atac foarte populară printre infractorii cibernetici. În timp ce majoritatea țintelor au fost reprezentate de desktop-urile Windows, am observat, de asemenea, mașini ce rulează Linux sau macOS compromise de ransomware în 2016 de KillDisk, de exemplu (Linux) și KeRanger (OS X).

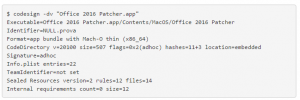

La începutul săptămânii trecute, am identificat o nouă campanie ransomware pentru Mac. Acest ransomware nou, scris în cod Swift, este distribuit prin intermediul site-urilor de distribuție BitTorrent și se auto-denumește “Patcher”, prezentat în calitate de soluție de piratare a software-ului popular.

Distribuție

Figura 1 – Site-ul BitTorrent ce distribuie fișiere Torrent cu OSX/Filecoder.E

Torrent-ul conține un singur fișier ZIP – un pachet de aplicații. Au fost observate două aplicații “Patchers” false, distincte: una pentru Adobe Premiere Pro și una pentru Microsoft Office pe Mac. Trebuie să țineți cont de faptul că această căutare nu a fost una exhaustivă; ar putea exista mai multe versiuni.

![]()

Figura 2 – Iconițe “Patchers” în directorul Finder

Aplicația este în general slab codificată. Fereastra are un fundal transparent, ce poate fi destul de confuz sau poate distrage atenția (figura 3) și este imposibil să fie redeschisă fereastra, în cazul în care este închisă.

Aplicația are identificatorul de pachet NULL.prova, asociat cu o cheie ce nu a fost semnată de către Apple.

Figura 3 – Fereastra principală a ransomware-ului

Procesul de criptare a fișierelor

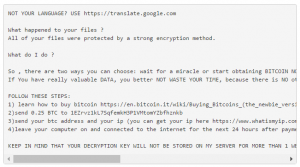

Printr-un clic pe butonul de start – prezentat în figura 3 – se lansează procesul de criptare. Se copiază un fișier README!.txt în toate directoarele utilizatorului, precum “Documente” și “Fotografii”. Conținutul acestuia este prezentat mai târziu în articol.

Apoi, ransomware-ul generează un șir de 25 de caractere aleatoare pentru a fi utilizat pe post de cheie pentru criptarea fișierelor. Aceeași cheie este utilizată pentru criptarea tuturor fișierelor, care sunt enumerate cu instrumentul de linie de comandă find; utilitarul zip este apoi folosit pentru a stoca fișierul într-o arhivă criptată.

În cele din urmă, fișierul original este șters cu rm, iar ora modificată a fișierului criptat este setată la miezul nopții, 13 februarie 2010 cu comanda touch. Motivul pentru schimbarea orei este neclar. După ce directorul /Users este finalizat, codul va face același lucru pentru toate mediile de stocare externe și de rețea găsite în /Volumes.

Odată ce toate fișierele sunt criptate, există un cod pentru a încerca anularea spațiului liber de pe partiția de bază a disk-ului, dar calea către utilitar în cadrul codului malware este eronată. Încearcă să execute /usr/bin/diskutil, dar calea către diskutil în macOS este /usr/sbin/diskutil.

Figura 4 – Documentul criptat și README!.txt așa cum apar în folderul Finder

Instrucțiunile de răscumpărare trannsmise către victime din fișierele de tip README!.txt sunt în format hardcoded, în interiorul Filecoder-ului, ceea ce înseamnă că adresa Bitcoin și adresa de e-mail sunt întotdeauna aceleași pentru fiecare victimă care rulează același eșantion. Mesajul și detaliile de contact au fost aceleași în cazul ambelor variante analizate.

Până în prezent, nu există nici o tranzacție legată de Bitcoin wallet. Ceea ce presupune că autorii nu făcut bani din acest ransomware.

Nu este posibilă decriptarea, nici măcar de către autor.

Există o mare problemă cu acest ransomware: nu are niciun cod de comunicare cu vreun server C&C. Acest lucru înseamnă că nu există nicio modalitate în care cheia utilizată pentru criptarea fișierelor să poată fi trimisă ulterior victimei de operatorii codului malware.

De asemenea, nu există nicio cale prin care aceștia să ofere un mod de decriptare a fișierelor victimei. Prin plătirea răscumpărării, nu se va rezolva problema pierderii acesului la fișiere. Acesta este unul dintre motivele pentru care recomandăm victimelor să nu plătească niciodată răscumpărarea, în cazul în care întâmpină situații asemănătoare cu ransomware.

Parola ZIP aleatoare este generată cu arc4random_uniform, considerat un generator de numere aleatoare securizat. Cheia este, de asemenea, prea lungă pentru o acțiune de spargere de tip forță brută, într-o perioadă rezonabilă de timp.

Inbox public

În mod interesant, adresa de e-mail este o adresă furnizată de Mailinator. Mailinator oferă un inbox gratuit pentru oricine, fără a solicita o înregistrare sau autentificare în prealabil. Acest lucru presupune că este posibilă vizualizarea mesageriei utilizată la comunicarea cu autorul codului malware. A fost monitorizat acest inbox în ultima săptămână, dar nu au fost identificate mesaje. Cu toate acestea, este posibil ca mesajele să fi fost șterse foarte repede și acestea să fi fost, în consecință, ratate.

Concluzie

Noul cripto-ransomware, conceput în mod special pentru macOS, nu este, cu siguranță, o capodoperă. Din păcate, este totuși destul de eficace în a bloca accesul victimelor la propriile fișiere, definitiv. Ar putea provoca de aceea daune grave.

Încă o dovadă ca există un risc ridicat de fiecare dată atunci când se descărcă și utilizează software piratat. ESET recomandă tuturor utilizatorilor de internet să aibă un produs de securitate instalat, dar cea mai importantă măsură de precauție, în cazul în care doriți să minimizați efectele unui atac reușit de tip cripto-ransomware, este să aveți un backup prezent, offline, al tuturor datelor importante.

Produsele ESET detectează această amenințare ca fiind OSX/Filecoder.E.

Variante

| SHA-1 | Filename | Type | ESET detection name |

| 1b7380d283ceebcabb683464ba0bb6dd73d6e886 | Office 2016 Patcher.zip | ZIP of App bundle | OSX/Filecoder.E |

| a91a529f89b1ab8792c345f823e101b55d656a08 | Adobe Premiere Pro CC 2017 Patcher.zip | ZIP of App bundle | OSX/Filecoder.E |

| e55fe159e6e3a8459e9363401fcc864335fee321 | Office 2016 Patcher | Mach-O | OSX/Filecoder.E |

| 3820b23c1057f8c3522c47737f25183a3c15e4db | Adobe Premiere Pro CC 2017 Patcher | Mach-O | OSX/Filecoder.E |

MARC-ETIENNE M.LÉVEILLÉ

CORESPONDENT INDEPENDENT

Lasa un comentariu