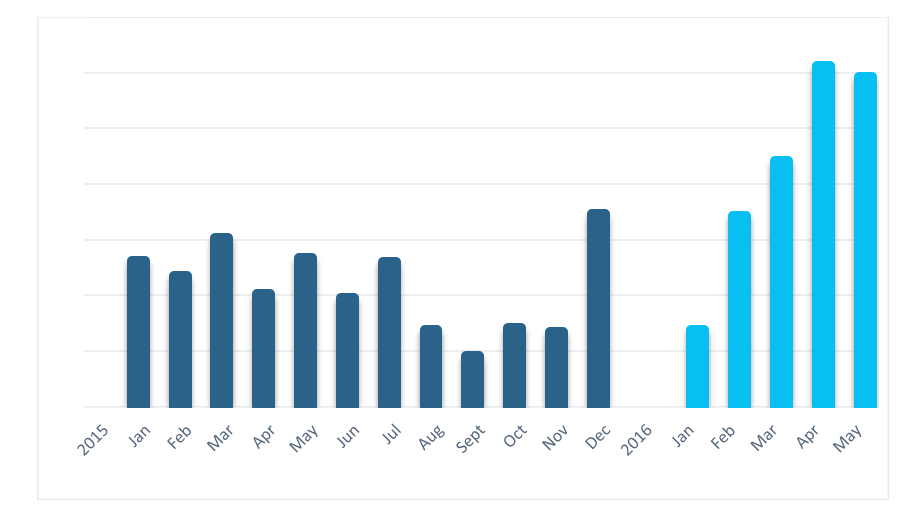

În prima jumătate a acestui an, ESET a observat o creștere a numărului de detecții a Nymaim, o familie malware cunoscută de mult timp a cărei prevalență a scăzut remarcabil din 2014. În 2013, WeLiveSecurity a publicat o serie de articole despre acest malware, unde au fost expuse stagiile de infecție și tehnicile de evaziune, precum și extensia amenințării, care s-a ridicat la 2.8 milioane de victime.

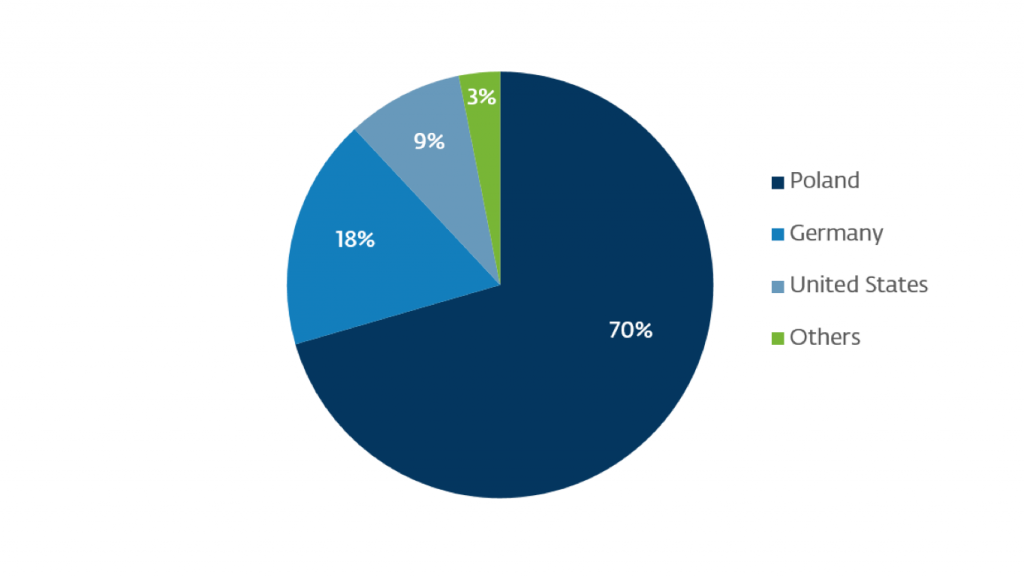

În 2016, numărul infecțiilor observate a crescut cu 63% față de prima jumătate a anului 2015, fiind prezentă mai mult în Polonia (54%), Germania (16%) și SUA (12%). S-a dezvoltat atât de mult, încât dacă acest trend se va menține, vom avea mai multe detecții până la sfârșitul lunii iunie 2016, decât în tot anul 2015.

Figura 1: Activitatea Nymain la nivel global în 2015 și ianuarie – mai 2016

Figura 1: Activitatea Nymain la nivel global în 2015 și ianuarie – mai 2016

Fluxul de phishing

Față de versiunea din 2013, când Nymaim a fost răspândit prin descărcări, pe care victimele le făceau de pe site-uri compromise, însă acum vectorul său de atac s-a schimbat în campanii de phishing, cu e-mailuri care conțin un fișier malițios Microsoft Word .DOC drept atașament.

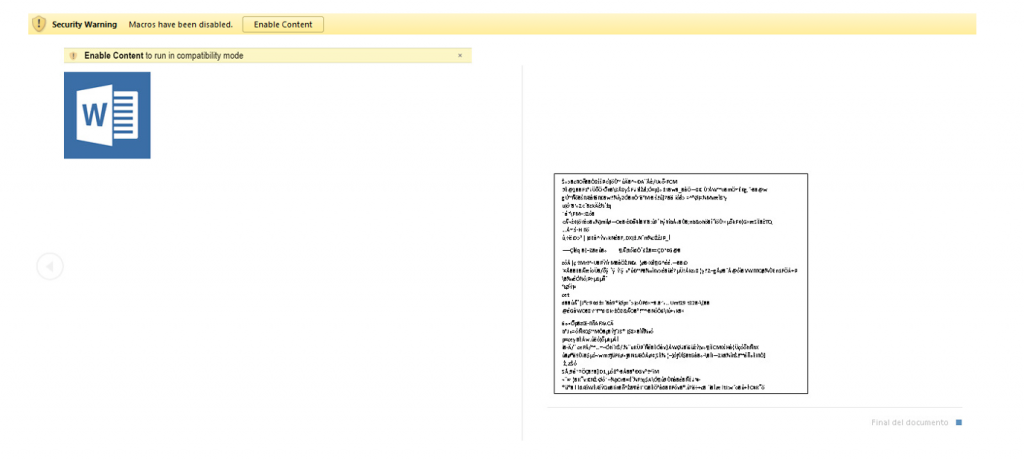

Fișierul malițios conține un macro care face toată treaba. Datorită faptului că securitatea Microsoft Word previne macro-ul să ruleze, documentul conține câteva “trucuri” în speranța găsirii unei soluții.

În primul rând, documentul conține o secțiune de “grabled text”, sugerând probabil victimei că ceva trebuie făcut pentru a o decoda sau decripta. În al doilea rând, în partea de sus a documentului este mesajul “Enable Content of the document in compatibility mode”. Acest mesaj este creat în mod similar cu bara de avertizare a versiunilor recente Microsoft Word, care înștiințează utilizatorii că macro-urile din documentul curent au fost dezactivate.

Figura 2: Fișierul .DOC malițios care afișează mesajul de avertizare în engleză

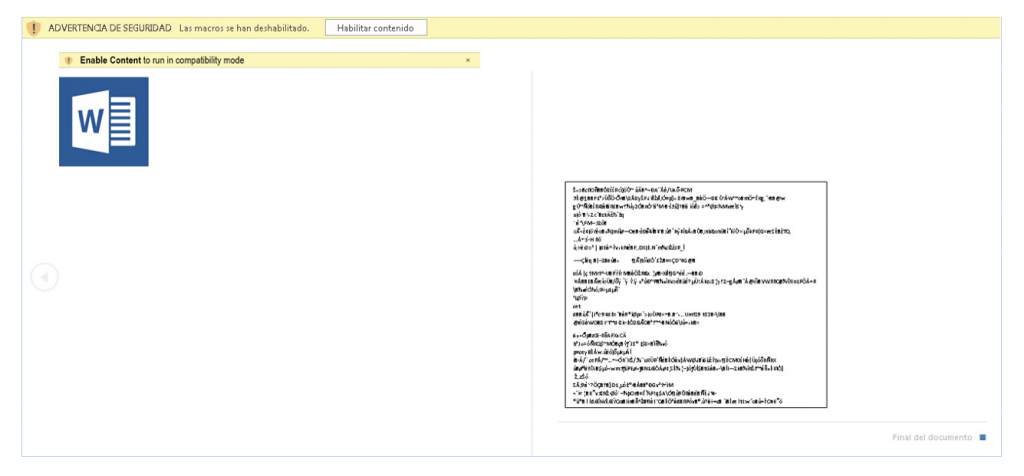

Deși acest proces poate funcționa bine pentru a convinge utilizatorii versiunilor în limba engleză a Microsoft Word pentru a activa macro-urile, dacă documentul este deschis într-o altă versiune lingvistică a Microsoft Word, această încercare de inginerie socială poate fi mult mai puțin convingătoare, după cum se observă în figura 2.

Figura 3: Fișierul .DOC malițios care afișează mesajul de avertizare în spaniolă

În ceea ce privește fluxul de infecție, începe cu executarea scripturilor rău intenționate efectuate de către acest fișier. În cazul în care scriptul rău intenționat – detectat (și blocat) de către ESET ca VBA/TrojanDownloader.Agent.BCX – se execută cu succes, se descarcă sarcina utilă Nymaim de pe site-ul care o găzduiește, creând un nou fișier executabil în directorul temporar (% temp%), pe care apoi îl execută.

Analiza Nymaim

Tehnicile avansate de evaziune, care combină disimularea, anti-VM, anti-debugging și controlul fluxului de capabilități ale familiei sale, sunt bine cunoscute. Se compune dintr-un dropper în doi pași, asociat de obicei cu o sarcină utilă ransomware ce reprezintă infecția finală.

Cu toate acestea, în aprilie 2016 o variantă hibrid de Nymain și Gozi a fost descoperită, targetând instituțiile financiare din America de Nord, oferind atacatorului un control de la distanță asupra computerului infectat în loc să cripteze fișierele sau să blocheze computerul în schimbul banilor.

Deși este posibil să se falsifice metadatele PE, pentru această nouă variantă, aceștia sugerează că mostrele datează din 17 mai 2016, deși această variantă a familiei a fost pentru prima dată descoperită în octombrie 2015 ca Win32/TrojanDownloader.Nymaim.BA. Fișierul malițios atașat .DOC se presupune că a fost generat în ziua următoare, ceea ce sugerează că Nymaim a fost reasamblat în această formă pentru a fi utilizat în această campanie specifică de phishing.

Nymaim în Brazilia

În Brazilia, am observat, de asemenea că atacurile direcționate Nymaim vizau instituțiile financiare. În ciuda numărului relativ redus de detecții, care este de așteptat datorită selecției țintei foarte specifice, Brazilia reprezintă 0,07% din incidentele de detecție care implică această variantă, plasându-l pe locul 11 în lista țărilor unde această variantă a fost de cele mai multe ori detectată. În contrast, luând în considerare statisticile de detecție pentru toate variantele Nymaim începând cu 2015, Brazilia este pe locul 39.

Figure 4: Detecția Nymaim.BA în funcție de țară

Pe scurt, această campanie de phishing pare să fi fost destinată pentru a viza victimele selectate, la scurt timp după ce Nymaim a fost reconstruit / reasamblat în Nymaim.BA, atunci când sarcinii utile atât ale downloader-ului cât și ale Nymaim.BA au fost detectate de foarte puține motoare antivirus.

Detecție și Măsuri de Apărare

Un comentariu pe VirusTotal din partea membrului @matthewm furnizează informații potențial utile pentru a ajuta la detectarea și atenuarea acestei amenințări. Acest lucru nu a fost confirmat de către ESET Latin American Research Lab.

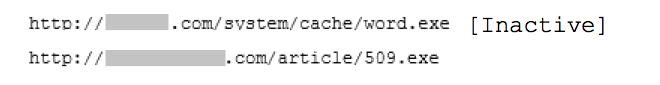

În comentariul său, el a identificat în mod corespunzător sarcina utilă ca fiind Nymaim și a oferit URL-urile unde a fost găzduit inițial downloader-ul, până pe 2 iunie:

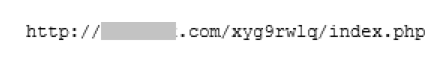

El a oferit, de asemenea, o adresă URL care era rezolvată printr-un IP cu flux rapid DNS și se presupune că a găzduit o sarcină utilă finală descărcată de Nymaim:

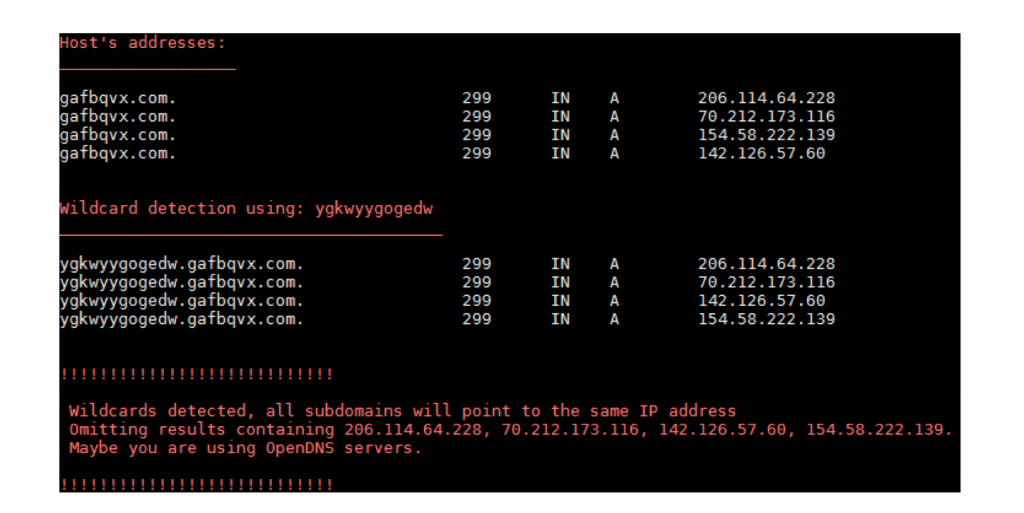

Figura 4: Intrările fluxului rapid DNS al gafbqvx.com pe 2 iunie 2016

Mai jos veți găsi o lista completa de IP-uri rezolvate de interogările DNS ale gafbqvx.com de la prima sa apariție de pe 16 mai până la 02 iunie 2016, care include noi IP-uri observate de la comentariul lui @matthewm:

35.51.69.111

70.212.173.116

101.186.50.249

142.126.57.60

154.58.222.139

165.203.213.15

206.114.64.228

Potrivit lui @matthewm, ultima etapă constă într-o conexiune VNC cu o gazdă de la distanță la 162.244.32.165:8458.

Astfel, dacă bănuiți că rețeaua sau computerul a fost compromis, vă recomandăm să verificați dacă adresele URL și adresele IP furnizate de @matthewm se găsesc în jurnalele de firewall și de proxy.

O strategie de prevenire pentru această amenințare poate fi pusă în aplicare prin crearea unei liste negre a IP-urile contactate de acest malware la firewall și a URL-urilor de la proxy, atâta timp cât rețeaua acceptă acest tip de filtrare.

În plus, este important să utilizați o protecție anti-malware pe punctele finale, împreună cu capabilități de anti-phishing și de control web și, desigur, să o mențineți actualizată.

Indicatori de Compromis

Hashes

| Amenințare | Hash (SHA-1) |

| VBA/TrojanDownloader.Agent.BCX | 87b47aa1d421679bc1200dd3b61f48cc8991e421 |

| Win32/TrojanDownloader.Nymaim.BA | d983920eee2fc7306e500ee3df7791a612a6ba4b |

Rețea

Conexiunile la următoarele IP-uri și adrese URL:

31.184.234.158

35.51.69.111

70.212.173.116

101.186.50.249

142.126.57.60

154.58.222.139

162.244.32.165

165.203.213.15

206.114.64.228

hxxp://gafbqvx.com/xyg9rwlq/index.php

hxxp://olmart.com/system/cache/word.exe

hxxp://securesrv15.com/article/509.exe

CASSIUS DE OLIVEIRA PUODZIUS

SECURITY RESEARCHER, ESET

Lasa un comentariu