Actualizare (9 iulie): Acest articol a fost modificat pentru a include mai multe informații despre caracteristicile unice ale Win32 / Diskcoder.C.

Cel mai recent atac cibernetic global, detectat de ESET ca Win32 / Diskcoder.C, subliniază din nou realitatea sistemelor învechite și faptul că soluțiile insuficiente de securitate sunt încă foarte folosite. Este, de asemenea, îngrijorător că frecvența și complexitatea daunelor cauzate de acest atac au ridicat o serie de întrebări, la care vă vom răspunde aici.

Care sunt caracteristicile acestei amenințări?

- Criptare: Sistemul ransomware criptează numai MBR (Master Boot Record), principalul boot record.

- Propagare: Precum un vierme, ransomware-ul se poate răspândi prin rețea, infectând noi echipamente.

- Exploatări: Ransomware-ul exploatează vulnerabilitățile din computerele care nu au fost actualizate și / sau din patch-urile care au fost instalate. Acesta este un lucru care a fost discutat foarte mult de la apariția lui WannaCryptor.

Este la fel de puternic ca WannaCryptor?

Ambele au același impact. Acestea împiedică accesul la informațiile stocate într-un sistem. Cu toate acestea, Win32/Diskcoder.C nu criptează numai informațiile care apar pe computerele vulnerabile, dar după ce sistemul este repornit, acesta lasă sistemul de operare inutilizabil, astfel încât victimele sunt forțate să efectueze o reinstalare.

Se propagă în același fel ca WannaCryptor?

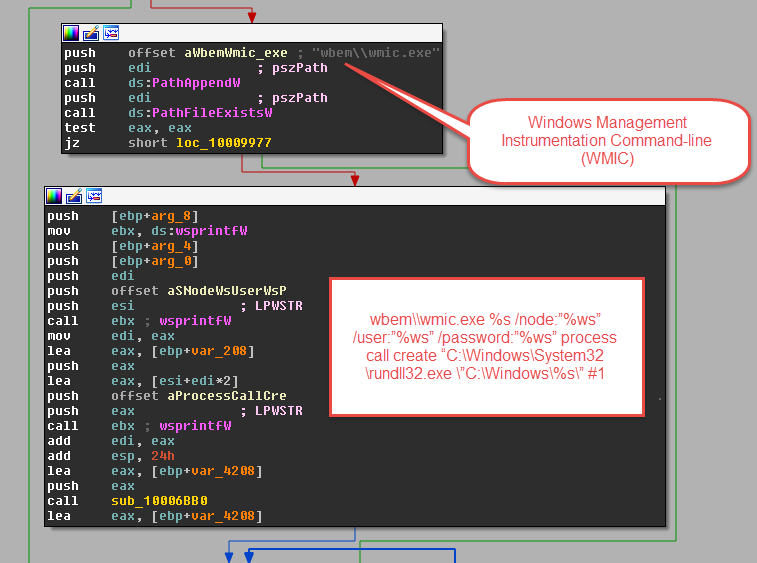

Da și nu. Ambele utilizează exploatarea ANS, numită EternalBlue. Cu toate acestea, Win32 / Diskcoder.C implementează alte tehnici de propagare prin abuzul de instrumente legale de la Microsoft Windows, cum ar fi PsExec, parte din suita de instrumente Sysinternals și Windows Management Instrumentation Line (WMIC) și o sursă de administrare a datelor și a funcționalității computerelor locale și de la distanță, care rulează sistemele de operare Windows.

Ce asemănări are cu Mischa și Petya?

Principalul motiv pentru care sunt asociate este că cele trei coduri malițioase fac sistemul de operare inutilizabil prin criptarea MBR-ului, precum și a datelor din sistemul de operare. Pe lângă acest aspect, nu au nimic altceva în comun, dat fiind faptul că implementează diferite procese și folosesc diferite tehnici.

Ce anume face această amenințare?

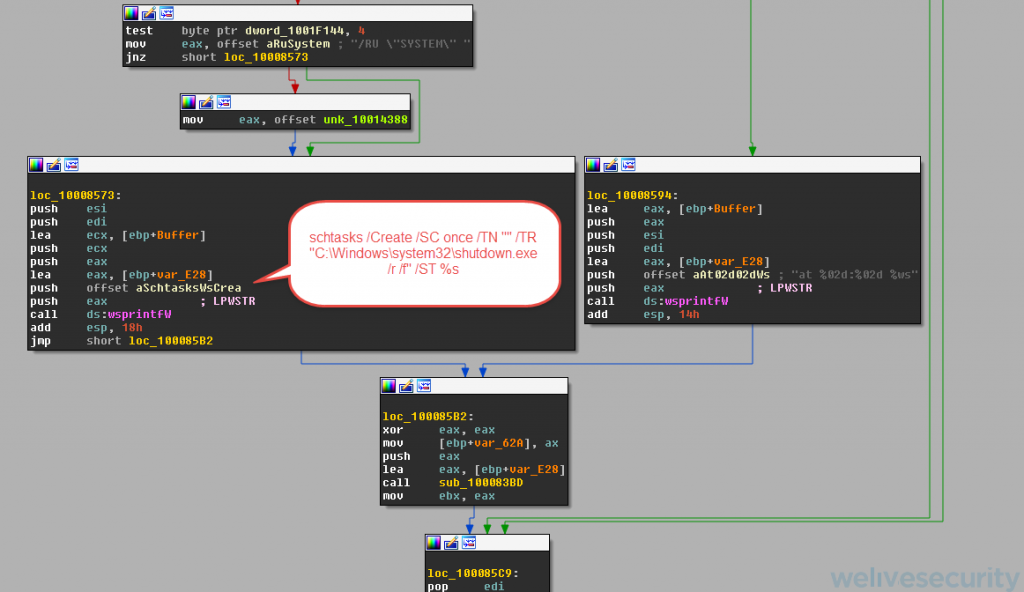

După rularea ransomware-ului, acesta creează o sarcină programată pentru a reporni calculatorul într-un anumit interval de timp, de obicei nu mai mult de șaizeci de minute.

În plus, verifică dacă există sau nu foldere, respectiv discuri partajate ce pot fi propagate. În cazul există, utilizează WMIC pentru a rula eșantionul pe mașina de la distanță.

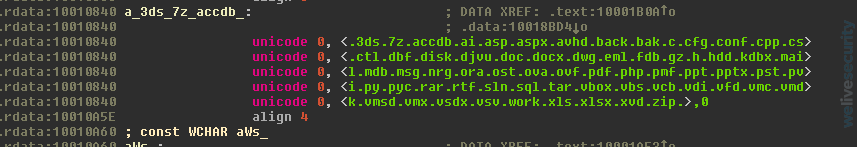

Se criptează apoi fișierele care conțin o anumită extensie. Ar trebui să subliniem faptul că, spre deosebire de majoritatea ransomware-urilor, acest cod malițios nu se modifică sau nu adaugă o extensie specială după criptarea fiecărui fișier, ceea ce reprezintă o tehnică pe care atacatorii o folosesc la scară largă pentru a distinge fișierele infectate.

În următoarea captură de ecran, puteți vedea extensiile de fișiere pe care codul rău intenționat va încerca să le cripteze:

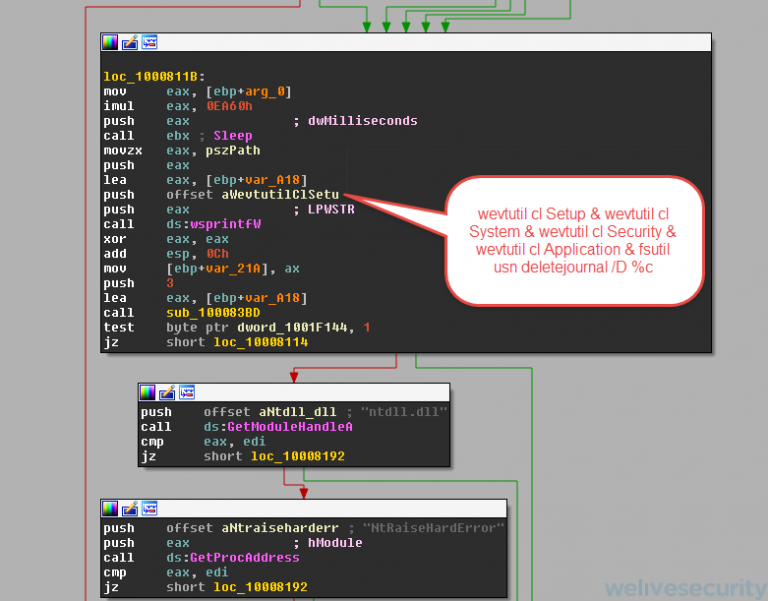

În plus, malware-ul va încerca să șteargă jurnalele de evenimente pentru a nu lăsa urme, precum și pentru a-și ascunde acțiunile. Următoarea captură de ecran afișează comanda executată, utilizând tehnica menționată mai sus:

Cum se răspândește de la o țară la alta?

După cum s-a menționat anterior, propagarea este o caracteristică proeminentă a acestei amenințări. După ce reușește să infecteze un computer, acesta încearcă să extragă acreditările utilizatorului și apoi să le utilizeze cu PsExec și WMIC pentru a căuta foldere și discuri partajate. Apoi se răspândește prin rețeaua de calculatoare. În acest fel, reușește să infecteze computerele situate în diferite țări și regiuni.

În majoritatea cazurilor, a fost detectat în cadrul echipelor multinaționale conectate la aceeași rețea cu cele ale altor filiale din Europa sau din Asia. Se răspândește apoi în același mod ca un vierme.

Ce pot face pentru a fi protejat împotriva acestei amenințări?

Vă recomandăm să citiți articolul în Baza Noastră de Cunoștințe și să luați în considerare următoarele sfaturi:

- O soluție antivirus

Instalați o soluție antivirus pe calculatoarele de acasă și pe cele de lucru și asigurați-vă că sistemul dvs. este actualizat periodic.

Trebuie să fie configurat corespunzător pentru a identifica porturile deschise și de ce - în special porturile 135, 139, 445 și 1025-1035 TCP, care utilizează WMI și PsExec.

- Blocați fișierele EXE

De asemenea, ar trebui să blocați executarea fișierelor EXE în %AppData% și %Temp%; dezactivați conturile implicite ADMIN $ și / sau comunicați cu acțiunile Admin $. Și, dacă este posibil, dezactivați versiunea SMB1.

- Monitorizați-vă rețeaua

Asigurați-vă că rețeaua dvs. este bine configurată și segmentată și monitorizați în mod constant traficul pentru orice comportament anormal.

- Copiați-vă datele

Identificați datele și informațiile esențiale de pe computerul dvs. și faceți o copie de rezervă a acestuia. În acest fel, dacă este criptat, va exista o modalitate de a restabili datele pierdute.

- Gestionarea parolelor

Este esențial să gestionați cu atenție parolele. Dacă aceeași parolă este utilizată în diferite centre de administrare, chiar dacă numai una dintre mașinile infectate posedă datele de identificare ale administratorului, ar putea fi infectată întreaga rețea.

Pentru a evita acest lucru, este mai bine să vă asigurați că parolele nu sunt replicate în diferite echipe și centre de management.

Ce trebuie să fac dacă sunt infectat și nu pot accesa sistemul?

Este posibil să fie nevoie să utilizați tehnici mai avansate pentru a încerca să rulați un alt sistem de operare în memorie și, astfel, să accesați fișierele criptate. Cu toate acestea, nu se poate face altceva decât să se aplice backup-ul, ceea ce ar fi crucial pentru a evita reinstalarea sistemului de operare.

În cele din urmă, dacă nu există nicio copie de rezervă, ar fi tentant să plătiți infractorilor cibernetici cererea lor de răscumpărare, dar ESET nu recomandă acest lucru din mai multe motive.

Cum funcționează atacatorii? Sse așteaptă aceștia să primească o plată?

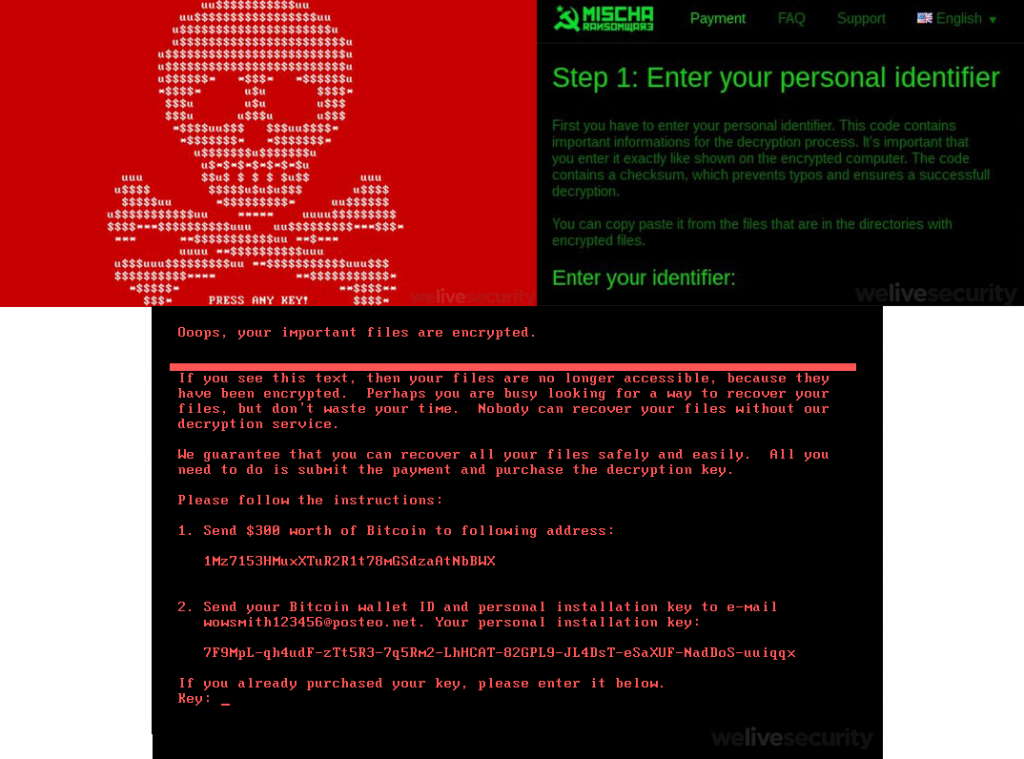

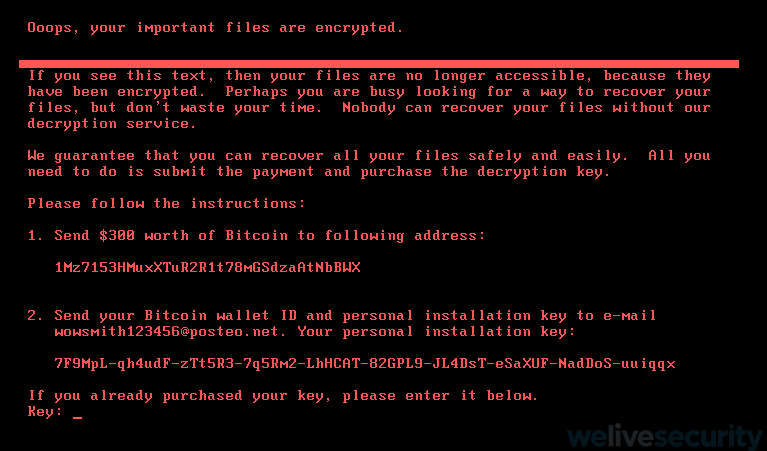

Modul în care funcționează atacatorii nu este diferit de cel observat în alte atacuri de ransomware. Odată ce infectarea s-a răspândit, ransomware-ul emite un set de instrucțiuni prin care atacatorii solicită o plată în bitcoins. Exemplul de mai jos afișează o răscumpărare echivalentă cu 300 de dolari.

De ce deturnarea datelor devine atât de comună?

Lipsa de conștientizare, training-ul insuficient în companii și lipsa de aptitudini sunt doar câteva dintre motivele pentru care hijacking-ul a devenit atât de comun. Din nefericire, mulți angajați nu cunosc încă impactul potențial pe care un atac informatic îl poate avea asupra unui model de afaceri, până când ei înșiși devin victime și se confruntă cu o cerere de răscumpărare pentru date.

Bazându-se pe nivelurile scăzute de apărare pe care le întâlnesc, infractorii cibernetici sunt în aceeași măsură motivați, dar și capabili să continue să exploateze punctele slabe, să dezvolte noi secvențe de ransomware și să realizeze cu succes atacuri dăunătoare.

Atacul a fost efectuat de către o singură persoană?

Este greu de crezut că o singură persoană ar putea fi în spatele acestui atac, având în vedere caracterul extrem de tehnic al ransomware-ului în ceea ce privește exploatările, propagarea și criptarea, precum și modul în care el a evitat măsurile de securitate.

Cu toate acestea, în acest stadiu, nu putem exclude posibilitatea ca un grup să fie în spatele atacului - să nu mai vorbim de prezicerea dimensiunii acestuia.

Este posibil să localizați făptașii atacului?

Nu pentru moment. Spre deosebire de un botnet, de exemplu, nu există niciun server C&C conectat la această amenințare, pentru a putea localiza și găsi atacatorii. Și dacă ar exista, probabilitatea este că ar fi un server străin, atacat pentru a prelua controlul și accesul din TOR, obținând astfel anonimatul.

În plus, moneda pentru plata răscumpărării este în bitcoins și datorită caracteristicilor acestei monede de schimb virtuale, devine practic imposibil să se urmărească destinația finală.

Credite imagine: © Blogtrepreneur / Flickr

DIEGO PEREZ

CORESPONDENT INDEPENDENT

Lasa un comentariu