Troianul bancar periculos pentru Android, pe care l-am prezentat inițial la începutul acestui an, și-a făcut din nou drum în Google Play, fiind îmbunătățit acum.

Troianul bancar BankBot, a evoluat pe tot parcursul anului, fiind prezentat în versiuni diferite atât în Google Play cât și în afara acestuia. Varianta pe care am descoperit-o pe Google Play pe 4 septembrie este prima care combină cu succes pașii recenți ai evoluției BankBot: îmbunătățirea disimulării codului, o funcționalitate sofisticată a payload-ului și un mecanism de atac care abuzează de serviciile de accesibilitate Android.

Utilizarea necorespunzătoare a accesului la Android a fost observată anterior în cadrul altor troieni, mai ales în afara Google Play. Analizele recente de la SfyLabs și Zscaler au confirmat faptul că cei care au răspândit BankBot au reușit să încarce o aplicație cu o funcționalitate care abuza de accesibilitate la Google Play, numai că fără payload-ul bancar.

"Puzzle-ul complet", care a reprezentat sarcina utilă a malware-ului bancar, a reușit să se strecoare în Google Play, mascată ca un joc numit Jewels Star Classic (este important de reținut că atacatorii au folosit în mod greșit numele seriei legitime Jewels Star creată de dezvoltatorul ITREEGAMER, care nu este legat de această campanie rău intenționată).

Am anunțat echipa de securitate Google cu privire la aplicația malițioasă, instalată de aproximativ 5000 de utilizatori, înainte de a fi eliminată din magazin.

Cum funcționează?

Atunci când un utilizator neexperimentat descarcă Jewels Star Classic a dezvoltatorului GameDevTony (Figura 1), ei primesc un joc funcțional pe Android, doar că primesc și o serie de opțiuni ascunse - încărcătura periculoasă bancară din interiorul resurselor jocului și un serviciu rău intenționat ce așteaptă să fie declanșat după o setare prealabilă.

Figura 1 - Aplicația rău intenționată descoperită pe Google Play

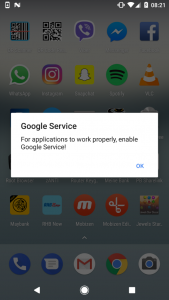

Serviciul rău intenționat este declanșat după 20 de minute de la prima execuție a Jewels Star Classic. Dispozitivul infectat afișează o alertă prin care solicită utilizatorului să activeze ceva numit "Serviciu Google" (notă: alerta malware apare independent de activitatea curentă a utilizatorului și fără nicio legătură aparentă cu jocul).

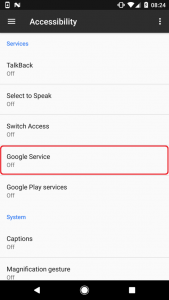

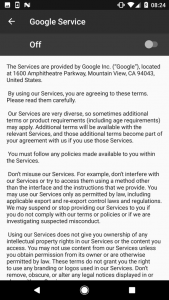

După ce faceți clic pe OK, care este singura modalitate de a opri alerta, utilizatorul este redirecționat la meniul Accesibilitate Android, unde sunt gestionate serviciile cu funcții de accesibilitate. Dintre cele legitime, un nou serviciu numit "Serviciu Google" este listat, creat de malware. Dacă îl accesați, este afișată o descriere luată din Termenii și Condițiile originale Google.

Figura 2 - Alertă solicitând utilizatorului să activeze "Serviciul Google"

Figura 3 - "Serviciul Google" enumerat printre serviciile de accesibilitate Android

Figura 4 - Descrierea serviciului rău intenționat preluat din Termenii și Condițiile Google

Atunci când utilizatorul decide să activeze serviciul, vede o listă cu permisiunile necesare: Observați acțiunile dvs., Preluați conținutul ferestrei, Porniți Explorează prin Atingere, Activează accesibilitatea web îmbunătățită și Efectuați gesturi (Figura 5).

Dacă faceți clic pe OK, veți acorda permisiuni de acces la propriul serviciu de accesibilitate malware-ului. Prin acordarea acestor permisiuni, utilizatorul oferă malware-ului mână liberă - aproape literalmente - pentru a îndeplini toate sarcinile de care are nevoie pentru a-și continua activitatea malițioasă.

Figura 5 - Permisiuni necesare pentru activarea serviciului "Google Service"

Practic, după acceptarea permisiunilor, utilizatorului i se refuză pentru scurt timp accesul la ecran din cauza "actualizării serviciului Google" - în mod inutil să mai spunem, fără inițiere din partea Google – rulând în prim plan (figura 6).

Figura 6 - Ecranul care acoperă activitatea rău intenționată

Malware-ul utilizează acest ecran pentru a acoperi următorii pași - accesând numele utilizatorului folosind permisiunile de accesare obținute anterior. În timp ce utilizatorul așteaptă încărcarea actualizării fictive, malware-ul efectuează următoarele activități:

- permiterea instalării de aplicații din surse necunoscute

- instalarea BankBot din active și lansarea acestuia

- activarea administratorul dispozitivului pentru BankBot

- setarea BankBot ca aplicație implicită pentru mesaje SMS

- obținerea permisiunii de a rula peste alte aplicații

După ce aceste activități sunt îndeplinite cu succes, malware-ul poate începe să lucreze la următorul obiectiv: furarea detaliilor cărții de credit a victimei. Spre deosebire de alte variante BankBot care vizează o listă extinsă de aplicații bancare specifice și care impersonalizează formularele de conectare pentru a recupera acreditările introduse, aceasta se concentrează exclusiv pe Google Play - o aplicație pe care fiecare utilizator Android a preinstalat-o pe dispozitivul lor.

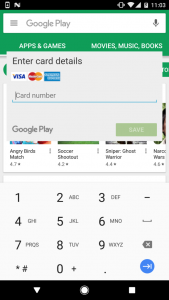

Când utilizatorul lansează aplicația Google Play, BankBot intervine și suprapune aplicația legitimă printr-un formular fals, solicitând detaliile cărții de credit a utilizatorului (figura 7).

Figura 7 - Formularul fals cerând detaliile cărții de credit a utilizatorului

Dacă utilizatorul este păcălit de forma falsă și introduce datele cardului de credit, atacatorii practic au câștigat. Datorită faptului că BankBot se setează ca aplicație implicită pentru mesagerie, poate intercepta toate comunicările prin SMS care trec prin dispozitivul infectat. Acest lucru permite atacatorilor să ocolească autentificarea bazată pe SMS cu doi factori pe contul bancar al victimei - ultimul obstacol potențial între ei și banii victimei.

Ce îl face atât de periculos?

În această campanie, infractorii au pus laolaltă un set de tehnici cu popularitatea crescândă în rândul autorilor de malware Android - abuzând serviciul de accesibilitate Android, asumându-și identitatea cu Google și stabilind un temporizator care întârzia declanșarea unei activități rău intenționate pentru a evita măsurile de securitate Google.

Din cauza tehnicile combinate, victima nu recunoaște amenințarea din timp. Deoarece malware-ul se folosește de imaginea Google și așteaptă 20 de minute înainte de a afișa prima alertă, victima are foarte puține șanse să creadă că activitatea este legată de aplicația Jewel Star Classic pe care au descărcat-o recent. În plus, numeroasele nume pe care le utilizează malware-ul pe parcursul procesului de infectare complică în mod semnificativ eforturile de localizare și eliminarea manuală a acestuia.

Cum să curățați dispozitivul infectat?

Dacă descărcați mai multe aplicații diferite de pe Google Play și din alte părți, este posibil să doriți să verificați dacă nu ați ajuns la acest program malware.

Verificarea dispozitivului dvs. pentru Jewels Star Classic nu este suficientă, deoarece atacatorii schimbă frecvent aplicațiile utilizate în mod abuziv pentru distribuția BankBot. Pentru a vedea dacă dispozitivul dvs. a fost infectat, vă recomandăm să fiți atenți la următorii indicatori:

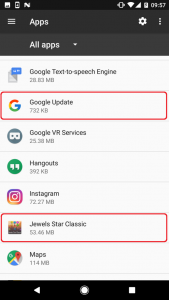

Prezența unei aplicații numite "Google Update" (prezentată în figura 8 și găsită în Setări> Manager aplicații / Aplicații> Google Update)

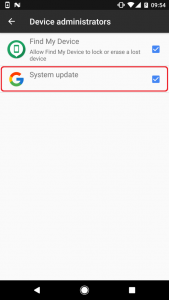

Administrator activ al dispozitivului numit "Actualizare sistem" (prezentat în figura 9 și găsit în Setări> Securitate> Administratori dispozitiv).

Apariția repetată a alertei "Google Service" (prezentată în Figura 2)

Figura 8 - Aplicațiile rău intenționate din Managerul de Aplicații

Figura 9 - BankBot deghizat ca actualizare de sistem în cadrul administratorilor activi de dispozitive

Dacă găsiți oricare dintre indicatorii menționați, este posibil ca dispozitivul dvs. să fi fost infectat cu această variantă BankBot.

Pentru a curăța manual dispozitivul, mai întâi trebuie să dezactivați drepturile de administrator ale dispozitivului pentru "Actualizare sistem", apoi să dezinstalați atât "Google Update", cât și aplicația malițioasă asociată.

Cu toate acestea, găsirea aplicației care a declanșat infectarea (cum ar fi, în acest caz, Jewels Star Classic) este dificilă din cauza întârzierii de 20 de minute a activității rău intenționate, precum și de faptul că aplicația funcționează conform așteptărilor. Pentru a detecta și elimina amenințarea cu toate componentele sale, vă recomandăm să utilizați o soluție sigură de securitate mobilă.

Produsele de securitate ESET detectează și blochează această variantă a BankBot ca Android / Spy.Banker.LA.

Cum să rămâneți în siguranță?

Pe lângă utilizarea unei soluții de securitate mobilă de încredere, există și alte lucruri pe care le puteți face pentru a evita malware-ul mobil:

- Ori de câte ori este posibil, alegeți magazinele de aplicații oficiale în față celor alternative. Deși nu este perfect, Google Play utilizează mecanisme de securitate avansate, lucru care nu este mereu cazul magazinelor alternative.

- Când aveți dubii în legătură cu instalarea unei aplicații, verificați popularitatea acesteia după numărul de instalări, evaluări și conținutul recenziilor.

- După ce ați executat tot ce ați instalat pe dispozitivul dvs. mobil, acordați atenție permisiunilor și drepturilor pe care le solicită. Dacă o aplicație solicită permisiuni intruzive - cu atât mai mult cu cât sunt legate de accesibilitate – citiți-le cu prudență și acordați-le numai dacă sunteți sigur de fiabilitatea aplicației.

Ce este BankBot?

În primul rând detectat de ESET pe 26 decembrie și analizat pentru prima oară de către Dr. Web, BankBot este un troian de tip bancar Android, capabil să subtilizeze detaliile bancare, utilizând formulare de conectare false pentru un număr de aplicații, să intercepteze mesajele text pentru a ocoli autentificare cu doi factori și să afișeze notificări push nesolicitate.

La scurt timp după descoperirea aplicațiilor troianizate cu BankBot pe Google Play la începutul anului 2017, am confirmat că aplicațiile rău intenționate au fost derivate din codul sursă făcut public pe forumuri în decembrie 2016. Disponibilitatea publică a codului a dus la o creștere atât în număr cât și în complexitatea troianelor de mobile banking.

Mostre analizate / IoCs

| Numele pachetului | Hash |

| com.mygamejewelsclassic.app | B556FB1282578FFACDBF2126480A7C221E610F2F |

| com.w8fjgwopjmv.ngfes.app | 4D3E3E7A1747CF845D21EC5E9F20F399D491C724 |

Lasa un comentariu