ESET Research prezintă noi descoperiri cu privire la Telekopye, un set de instrumente utilizat pentru fraude pe marketplace-uri online (piețe online) și, mai nou, pe platformele de rezervări hoteliere.

Popularitatea crescândă a marketplace-urilor online a atras escrocii, care profită de cumpărătorii și vânzătorii neștiutori, căutând mai curând să obțină informații ale cardurilor de plată, decât să încheie o afacere avantajoasă. Cercetătorii ESET au descoperit că o astfel de rețea organizată de escroci – care utilizează Telekopye, un set de instrumente identificat de ESET Research în 2023 – și-a extins operațiunile pentru a viza utilizatorii platformelor populare de rezervare a cazărilor.

În articolele anterioare, am abordat subiectul Telekopye, un set de instrumente bazat pe Telegram, pe care infractorii cibernetici îl folosesc pentru a înșela persoane pe marketplace-urile online, din două perspective:prima parte s-a axat pe principalele caracteristici ale Telekopye, în timp ce a doua parte a examinat mecanismele interne ale grupărilor de escrocherii afiliate. În această postare pe blog, urmărim ce s-a schimbat în operațiunile Telekopye de la ultima analiză și până în prezent, cercetăm modul în care aceste grupuri de escroci s-au ramificat pentru a viza Booking.com și Airbnb, precum și diferitele lor alte eforturi de a-și optimiza operațiunile și de a maximiza câștigurile financiare.

Nu în ultimul rând, oferim îndrumări cu privire la modul în care să vă protejați de aceste escrocherii în raportul ESET, pe care îl puteți citi integral aici. Concluziile actualizate ale cercetătorilor ESET privind Telekopye au fost prezentate și la conferința Virus Bulletin, ce a avut loc la începutul lunii, documentația fiind disponibilă și pe site-ul Virus Bulletin.

Idei principale ale acestei postări de blog:

– ESET Research prezintă concluziile actualizate privind Telekopye, un set de instrumente de înșelăciune conceput pentru a-i ajuta pe infractorii cibernetici să fraudeze persoane pe marketplace-uri online.

– Dacă cercetarea ESET anterioară a explorat contextul tehnic și contextul organizațional al escrocheriilor Telekopye, cea mai recentă cercetare descrie diversele eforturi ale escrocilor de a-și maximiza câștigurile financiare – extinzându-și numărul de victime, profitând de oportunitățile sezoniere și îmbunătățindu-și instrumentele și operațiunile.

– Îndeosebi, grupurile Telekopye și-au extins ținta la platformele populare de rezervare a cazării, cum ar fi Booking.com și Airbnb.

– Noul scenariu de înșelătorie aduce o schimbare de strategie, folosind conturi compromise ale hotelurilor și furnizorilor legitimi de locuri de cazare.

– Aceste înșelătorii au fost deosebit de frecvente în sezonul estival de vacanțe din regiunile vizate, depășind înșelătoriile de pe marketplace-uri ale Telekopye, conform telemetriei ESET.

Prezentare generală Telekopye

Telekopye este un toolkit care funcționează ca un bot Telegram, având ca scop principal transformarea înșelătoriilor de pe marketplace-urile online într-o afacere ilicită organizată. Este utilizat de zeci de grupuri de escroci, cu până la mii de membri, pentru a fura milioane de la „Mammoths”, așa cum îi numesc ei pe cumpărătorii și vânzătorii vizați. „Neanderthalii”, așa cum îi numim pe escroci, necesită puține cunoștințe tehnice sau deloc – Telekopye se ocupă de tot în câteva secunde.

Descoperit de echipa ESET Research în 2023, Telekopye este utilizat cel puțin din 2016, având victime în întreaga lume. Mai multe indicii sugerează că Rusia este țara de origine a autorilor botului și a escrocilor care îl folosesc. Telekopye este conceput pentru a viza o varietate mare de servicii online din Europa și America de Nord, cum ar fi OLX, Vinted, eBay, Wallapop și altele. La momentul redactării, am identificat aproximativ 90 de servicii diferite vizate de aceste înșelătorii.

„Neanderthalii” – membri ai oricărui grup Telegram care utilizează Telekopye – au acces la interfața botului, care le permite generarea simplă de e-mailuri tip phishing, mesaje SMS, pagini web false și alte funcții.

Grupările Telekopye funcționează ca o afacere, având o ierarhie clară, roluri definite și practici interne – inclusiv procese de admitere și mentorat pentru noii-veniți, ore fixe de lucru și plăți per comision pentru administratorii Telekopye. Angajații care efectuează înșelătoriile trebuie să predea orice informații sensibile furate și nu sustrag efectiv bani – acest capitol fiind gestionat de alte roluri din organizație. Fiecare grupare menține un chat transparent cu toate tranzacțiile, vizibil pentru toți membrii.

„Neanderthalii” utilizează două scenarii principale pentru a viza marketplace-urile online – unul în care se prezintă ca vânzători și altul, mult mai comun, în care se prezintă drept cumpărători. Ambele scenarii se încheie cu victima - așa zisul „Mammoth” care introduce informațiile cardului de plată sau datele de conectare de online banking într-o pagină web de phishing care imită un gateway de plată.

Recent, grupările Telekopye și-au extins targetarea prin adăugarea serviciului de asistență, pentru a înșela utilizatorii platformelor online populare de rezervare a cazării, subiect pe care îl vom trata în secțiunea următoare.

Extinderea către platformele de rezervări de cazare

În 2024, grupările Telekopye și-au extins repertoriul de înșelătorii cu scheme care vizează utilizatorii platformelor online populare pentru rezervarea hotelurilor și apartamentelor, cum ar fi Booking.com și Airbnb. De asemenea, au crescut nivelul de sofisticare a selecției și targetării victimelor.

Targetarea nuanțată fin

În acest nou scenariu de înșelătorie, „Neanderthalii” contactează un utilizator targetat al uneia dintre aceste platforme, pretinzând că există o problemă cu plata rezervării efectuate de utilizatori. Mesajul conține un link către o pagină web bine concepută, care arată legitim și imită fidel platforma vizată.

Pagina conține informații precompletate despre o rezervare, cum ar fi datele de check-in și check-out, prețul și locația. Scenariul ridică o problemă îngrijorătoare: informațiile furnizate pe paginile frauduloase se potrivesc cu rezervările reale efectuate de utilizatorii vizați.

„Neanderthalii” reușesc înșelătoria folosind conturi compromise ale hotelurilor și furnizorilor legitimi de cazare de pe platforme, la care cel mai probabil au acces prin date de acces furate sau cumpărate de pe forumuri underground ale infractorilor cibernetici. Folosind accesul la aceste conturi, escrocii îi identifică pe utilizatorii care au rezervat recent o cazare și nu au plătit încă – sau au plătit foarte recent – și îi contactează prin chatul platformei. În funcție de platformă și de setările victimei, se ajunge la primirea unui e-mail sau SMS din partea platformei de rezervări.

Astfel, înșelătoria devine mult mai greu de depistat, deoarece informațiile furnizate sunt relevante pentru victime, sosesc prin canalul de comunicare așteptat, iar site-urile false asociate par a fi cele cu care sunt obișnuiți. Singurul semn vizibil că ceva nu este în regulă rămân URL-urile site-urilor, care nu corespund cu cele ale site-urilor legitime pe care le imită. „Neanderthalii” ar putea folosi, de asemenea, propriile adrese de e-mail pentru comunicarea inițială (în locul conturilor compromise), caz în care e-mailurile ar putea fi mai ușor de recunoscut ca fiind malițioase.

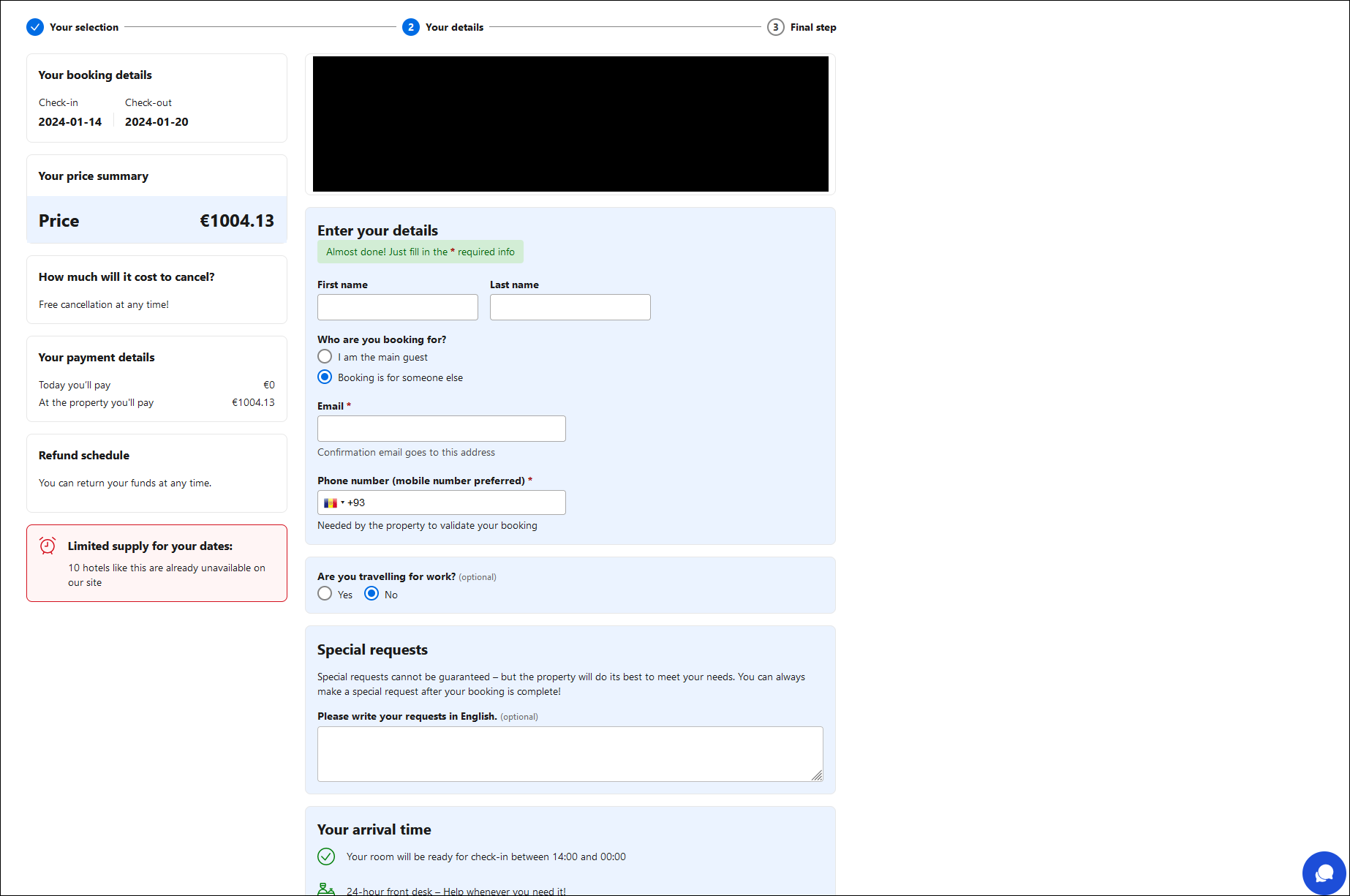

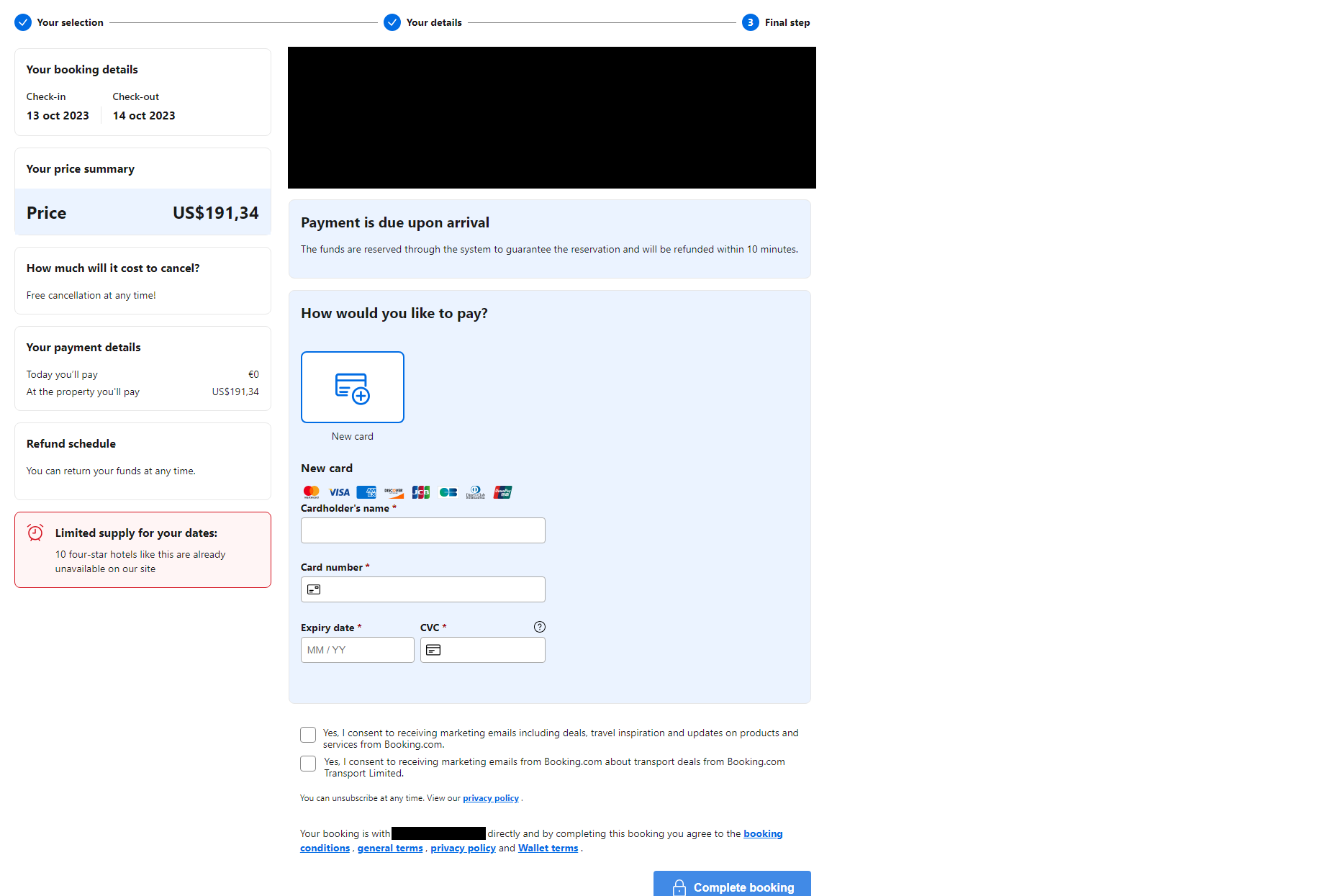

Odată ce ținta completează formularul de pe pagina de phishing (Figura 1), este direcționată către ultimul pas al „rezervării” – un formular care solicită informațiile cardului de plată (Figura 2). La fel ca în cazul înșelătoriilor de pe marketplace, detaliile cardului introduse în formular sunt colectate de „Neanderthali” și folosite pentru a fura bani din contul victimei.

Figura 1. Exemplu de formular fals Booking.com, creat de Telekopye

Figura 2. Exemplu de formular de plată fals Booking.com, creat de Telekopye

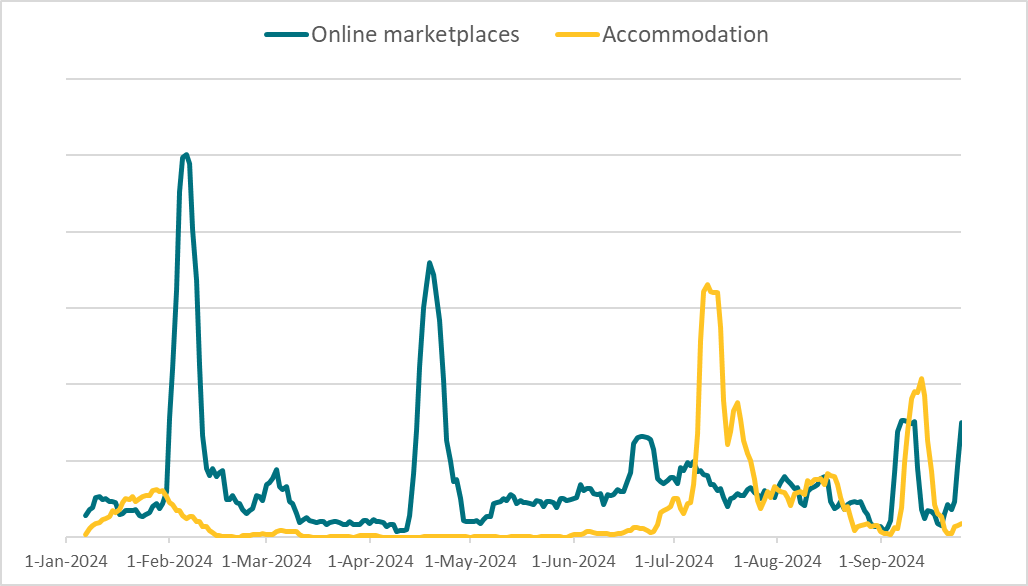

Conform telemetriei ESET, acest tip de înșelătorie a început să câștige popularitate în 2024. Așa cum se vede în Figura 3, înșelătoriile nișate pe cazare au înregistrat o creștere bruscă în iulie, depășind pentru prima dată înșelătoriile originale de marketplace ale Telekopye, cu de peste două ori mai multe detecții în acea lună. În august și septembrie, nivelurile de detecție pentru cele două categorii s-au egalat.

Deoarece creșterea coincide cu sezonul estival de vacanțe în regiunile vizate – o perioadă propice pentru a profita de persoanele care fac rezervări – rămâne de văzut dacă tendința va continua. Privind datele generale din 2024, putem observa că aceste înșelătorii mai recente au acumulat aproximativ jumătate din numărul de detecții ale variantelor de înșelătorii pe marketplace. Acest lucru este remarcabil având în vedere că noile înșelătorii se concentrează pe doar două platforme, spre deosebire de diversitatea largă de marketplace-uri vizate de Telekopye.

Figura 3. Tipuri de servicii online vizate de Telekopye în 2024, tendință de detectare a mediei mobile pe șapte zile

Generarea automată a paginilor de phishing

Din dorința de a accelera procesul de creare a materialelor de înșelătorie cu scopul de a se prezenta drept cumpărători pe marketplace, „neanderthalii” au implementat programe de tip web scrapers pentru platformele populare vizate. Astfel, este necesar doar URL-ul produsului, în loc să fie completat manual un chestionar despre victima vizată și produsul în cauză. Telekopye analizează pagina web și extrage automat toate informațiile necesare, asigurând o creștere semnificativă a vitezei de acțiune pentru escroci.

Chatbot interactiv cu traducere în timp real

„Neanderthalii” mențin o bază mare de răspunsuri predefinite la întrebările adresate frecvent de victime. Acestea sunt traduse în diferite limbi și păstrate ca parte a documentației interne, traducerile fiind perfecționate de-a lungul anilor.

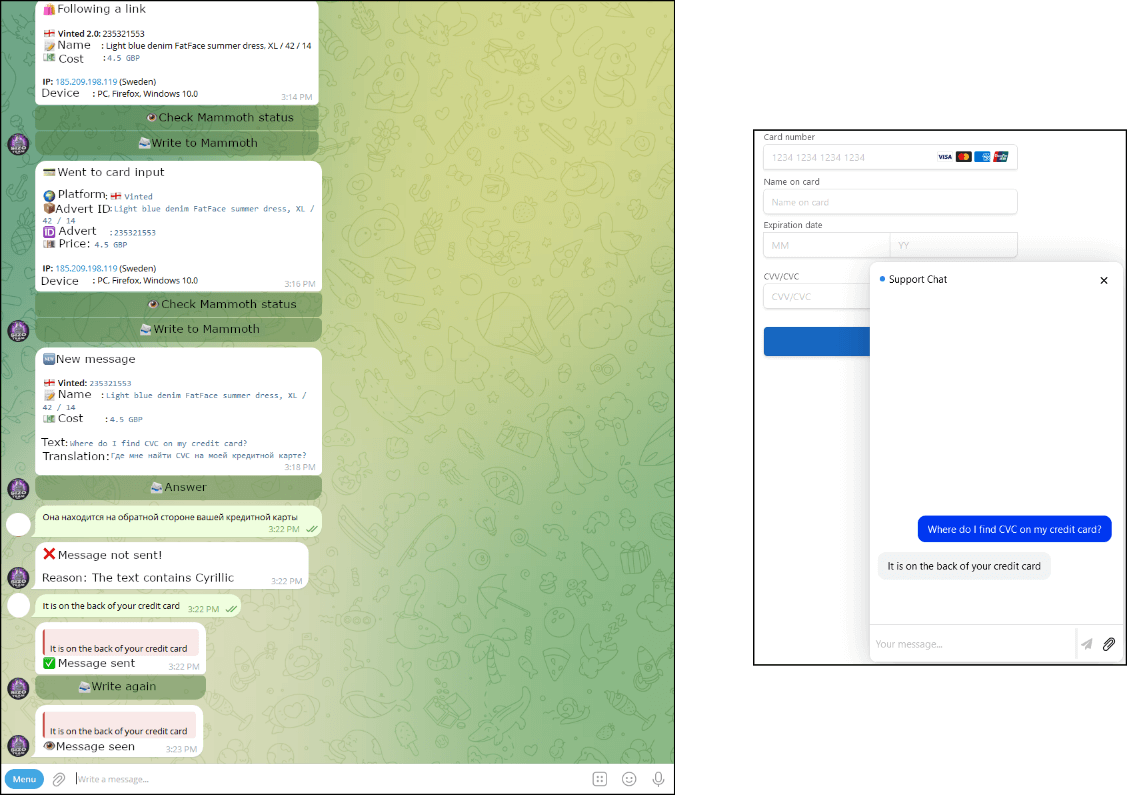

„Neanderthalii” folosesc de obicei aceste fraze predefinite pentru a încerca să direcționeze victima către site-ul de phishing, care include un chatbot în colțul din dreapta-jos. Orice mesaj introdus de „Mammoth” în chat este redirecționat către chatul Telegram al infractorilor, unde este tradus automat. Traducerea automată a mesajelor „Neanderthalilor” nu este acceptată – aceștia își traduc manual mesajele, de obicei folosind DeepL. Figura 3 ilustrează cum arată o astfel de interacțiune din perspectiva „Neanderthal” și a „Mammoth”.

Figura 4. Exemplu de chatbot din perspectivele „Neanderthal” (stânga) și „Mammoth” (dreapta). Mesajele provenite de la „Neanderthal” au fost traduse automat din rusă în engleză.

Măsuri anti-DDoS

Majoritatea site-urilor de phishing sunt gestionate de Cloudflare, bazându-se pe protecția suplimentară oferită de acest serviciu, în principal împotriva programelor de tip crawler și a analizei automate. Interesant este că unele dintre site-urile de phishing Telekopye vin și cu protecție DDoS inclusă. Conform bazei de cunoștințe a „Neanderthalilor”, pe care am obținut-o prin infiltrarea în rândurile lor, această funcție are scopul de a proteja împotriva atacurilor din partea grupărilor rivale, care sunt uneori lansate ca o modalitate de a perturba operațiunile unui competitor pentru o scurtă perioadă.

Operațiuni ale forțelor de ordine

La sfârșitul anului 2023, după ce ESET Research a publicat seria sa în două părți despre Telekopye, polițiiile cehă și ucraineană au arestat zeci de criminali cibernetici care utilizau Telekopye, inclusiv jucători-cheie, în cadrul a două operațiuni comune. Ambele operațiuni au fost direcționate împotriva unui număr nedefinit de grupuri Telekopye, care acumulaseră cel puțin 5 milioane de euro din 2021, conform estimărilor poliției.

Pe lângă succesul evident în perturbarea unor asemenea activități criminale, arestările au oferit noi perspective asupra modului de funcționare a grupărilor, în special în ce privește practicile de recrutare și angajare. Grupările în cauză erau gestionate, din spații de lucru dedicate, de bărbați de vârstă mijlocie din Europa de Est și din Asia de Vest și Centrală. Aceștia recrutau oameni aflați în situații dificile, prin postări pe portaluri de locuri de muncă care promiteau „câștiguri ușoare”, dar vizau și studenți străini bine pregătiți tehnic din universități.

Unii dintre autori au mărturisit că au făcut parte și dintr-o altă grupare de înșelătorii, similară celor Telekopye, care utiliza metoda call-center. Poliția a aflat că recruților din acea operațiune li se sustrăgeau adesea pașapoartele și actele de identitate pentru a face foarte dificilă ieșirea din proiect. În plus, managerii mergeau uneori atât de departe încât amenințau personalul și membrii familiei lor. Această escaladare îngrijorătoare aruncă o lumină complet diferită asupra operațiunilor.

Recomandări

Cea mai bună metodă de a rămâne protejat împotriva înșelătoriilor generate de Telekopye este să fiți conștienți de tacticile „Neanderthalilor” și să fiți mereu prudenți pe platformele afectate. Pe lângă recunoașterea semnelor de avertizare la care să fiți atenți, recomandăm ferm utilizarea unei soluții antimalware de încredere pe dispozitivul dvs., pentru a interveni în cazul în care ajungeți să fiți direcționat către un site de phishing.

Înșelătorii pe marketplace

– Verificați întotdeauna persoana cu care discutați, în special istoricul acesteia pe platformă, vechimea contului, evaluările și locația – o locație prea îndepărtată, un cont nou fără istoric sau o evaluare proastă ar putea fi indicii că este un escroc.

– Având în vedere îmbunătățirile în traducerea automată, mesajele unui escroc ar putea să nu ridice semne de întrebare în ceea ce privește gramatica. Concentrați-vă mai degrabă pe conversația în sine – o comunicare excesiv de entuziastă sau asertivă ar trebui să stârnească unele îngrijorări.

– Mențineți comunicarea pe platformă, chiar dacă persoana cu care discutați sugerează altceva. Reticența lor de a rămâne pe platformă ar trebui să fie un semn de alarmă major.

– Dacă sunteți cumpărător, folosiți interfețe securizate în cadrul platformei pe parcursul întregului proces de cumpărare, ori de câte ori sunt disponibile. În caz contrar, insistați pe un schimb în persoană al bunurilor și banilor sau aranjați trimiterea prin intermediul unor servicii de livrare de încredere, cu opțiunea de a plăti la livrare.

– Dacă sunteți vânzător, utilizați interfețe securizate în cadrul platformei pe parcursul întregului proces de vânzare, ori de câte ori sunt disponibile. În caz contrar, gestionați singur opțiunile de livrare și nu le acceptați pe cele oferite de cumpărător.

– Dacă ajungeți în punctul în care accesați un link trimis de persoana cu care discutați, asigurați-vă că verificați cu atenție URL-ul, conținutul și proprietățile de certificare a site-ului înainte de a-l accesa.

Înșelătorii legate de rezervările de cazare

– Înainte de a completa orice formulare legate de rezervarea dvs., asigurați-vă întotdeauna că nu ați părăsit site-ul oficial sau aplicația platformei în cauză. Dacă sunteți redirecționat către un URL extern pentru a continua rezervarea și plata, acesta este un indicator al unei posibile înșelătorii.

– Deoarece această înșelătorie folosește conturi compromise ale furnizorilor de cazare, contactarea directă a furnizorilor nu este o modalitate de încredere de a verifica legitimitatea cererilor de plată. Când aveți îndoieli, contactați asistența oficială pentru clienți a platformei (Booking.com, Airbnb) sau raportați o problemă de securitate (Booking.com, Airbnb).

–Pentru a vă proteja contul de escrocherii, fie că rezervați sau închiriați o unitate de cazare, folosiți o parolă puternică și activați autentificarea cu doi factori ori de câte ori este disponibilă.

Concluzie

Cercetarea ESET asupra activităților Telekopye a oferit perspective unice asupra acestor înșelătorii, reușind să ofere o mai bună înțelegere a mijloacelor tehnice din spatele complexității operațiunilor, a componentei de afaceri a grupărilor Telekopye și chiar mai multe informații despre „Neanderthali”.

Au fost astfel descrise diferitele eforturi ale grupărilor de a-și maximiza câștigurile financiare, inclusiv extinderea bazei de victime, profitarea de oportunitățile sezoniere și îmbunătățirea instrumentelor și operațiunilor. Cel mai notabil, cercetarea ESET a detaliat cea mai recentă abordare a „Neanderthalilor” de a ținti platformele cu rezervări de cazare, care implementează o targetare mai sofisticată.

Merită menționat că specialiștii ESET au comunicat cu mai multe platforme vizate de Telekopye pe parcursul cercetării, care sunt pe deplin conștiente de înșelătorii și au confirmat că au implementat mai multe tactici pentru a le combate. Cu toate acestea, utilizatorilor li se recomandă în continuare prudență din cauza numărului mare de înșelătorii și a evoluției lor continue.

Lasa un comentariu