Capacitatea companiei dvs. de a aborda direct amenințarea ransomware poate fi, în cele din urmă, un avantaj competitiv.

„Toată lumea are un plan, până când primește un pumn în față.” Expresia dură (cu un joc de cuvinte intenționat) a lui Mike Tyson se aplică perfect organizațiilor lovite de un atac ransomware. În ultimii ani, ransomware-ul a demonstrat că poate să pună în genunchi o afacere prosperă în doar câteva ore și, cu siguranță, va continua să atace pe neașteptate organizații de toate dimensiunile, testându-le capacitatea de apărare cibernetică și planurile de urgență mai mult decât orice altă amenințare.

Există numeroase date și incidente reale care confirmă acest fapt. Potrivit Raportului de Investigații privind Breșele de Date 2024 al Verizon, o treime din toate breșele de securitate implică ransomware sau alte metode de extorcare. „Ransomware-ul a fost o amenințare majoră în 92% dintre industrii”, se arată în raport.

Dacă vi se pare alarmant, e pentru că așa și este. Miza rămâne, de asemenea, ridicată, deoarece ransomware-ul poate fi răspândit și printr-un atac asupra lanțului de aprovizionare – așa cum s-a întâmplat în incidentul Kaseya din 2021, când o vulnerabilitate din platforma de management IT a companiei a fost exploatată pentru a extinde masiv impactul ransomware-ului asupra unui număr necunoscut de organizații din întreaga lume.

Lovituri de succes

Când apare știrea despre un atac ransomware, titlurile se concentrează adesea pe cererile spectaculoase de răscumpărare și pe dilemele etice și legale legate de plată. Ceea ce nu surprind însă de multe ori este trauma organizațională și umană suferită de victime, cu atât mai mult atunci când incidentul este agravat de exfiltrarea datelor și de amenințările că datele furate vor fi făcute publice.

Atunci când sistemele se întrerup, afacerile nu doar că pun pauză – ele pierd sume uriașe de bani, în timp ce noi oportunități le scapă printre degete, iar reputația brandului are de suferit. Daunele se adâncesc exponențial pe măsură ce eforturile disperate de recuperare se întind de la ore la zile, săptămâni și, uneori, chiar luni. Premisa brutal de simplă a ransomware-ului – criptarea datelor critice ale afacerii și solicitarea plății pentru deblocarea lor – ascunde, de fapt, un lanț complex de daune operaționale, financiare și de imagine, care se desfășoară în urma atacului.

Din nou, există numeroase date care arată că un atac ransomware reușit are un cost uriaș pentru victime. De exemplu, Raportul IBM privind costul unei breșe de securitate din 2024 estimează că recuperarea în urma unui astfel de atac ajunge, în medie, la aproape 5 milioane USD per incident.

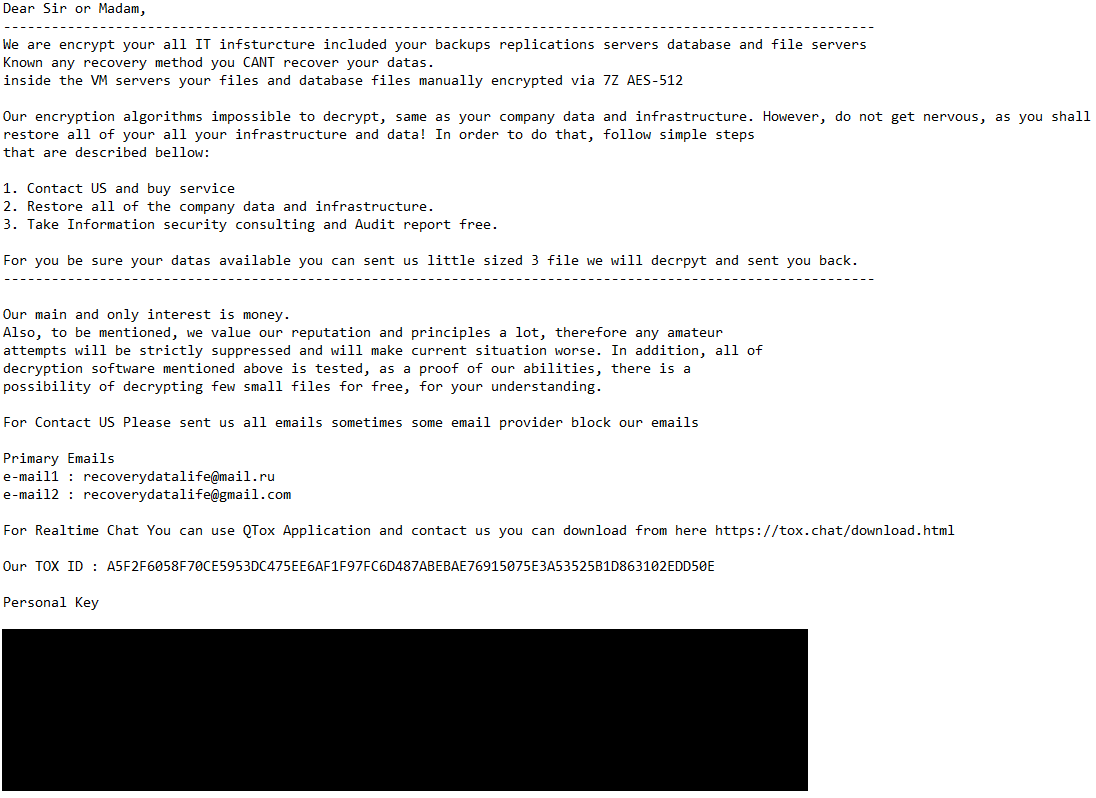

Ransomware-ul Scarab are în vedere și sabotarea încercărilor de recuperare.

Colacul de salvare

Organizațiile afectate de ransomware au, de obicei, trei soluții de salvare: recuperarea datelor din backup-uri, obținerea unui instrument de decriptare de la cercetători în securitate (cum sunt cei implicați în inițiativa No More Ransom, din care face parte și ESET sau plata răscumpărării în schimbul unui decriptor. Dar dacă niciuna dintre aceste soluții nu este viabilă?

În primul rând, atacatorii intensifică presiunea asupra victimelor, vizând și sistemele de backup, pe care le corup sau le criptează înainte de a lansa ransomware-ul în mediile principale. În al doilea rând, instrumentele de decriptare oferite de cercetători ar trebui privite mai degrabă ca o soluție de ultimă instanță, deoarece, de multe ori, nu pot ține pasul cu nevoia urgentă de recuperare a afacerii.

Dar ce se întâmplă dacă renunțați și plătiți răscumpărarea? Lăsând deoparte posibilele capcane legale și de reglementare, plata nu oferă nicio garanție, ba chiar poate agrava situația. Colonial Pipeline a învățat această lecție pe propria piele: după ce a plătit o răscumpărare de 4,4 milioane USD, instrumentele de decriptare primite în schimb au fost atât de proaste, încât restaurarea sistemelor din backup-uri a rămas singura opțiune viabilă.

(Notă: Departamentul de Justiție al SUA a recuperat ulterior cea mai mare parte a răscumpărării.)

ESET Ransomware Remediation aduce o abordare nouă pentru această provocare, integrând eficient prevenția și remedierea într-o singură soluție. Se creează backup-uri specifice ale fișierelor, inaccesibile atacatorilor, printr-un proces care se declanșează exact atunci când riscul este iminent, adică în momentul detectării unei posibile tentative de ransomware. Deoarece atacatorii vizează adesea și backup-urile de date, metoda reduce riscul de a vă baza, fără să știți, pe backup-uri deja compromise.

Pregătirea pentru impact

Ransomware-ul este un factor perturbator de proporții, capabil să dezintegreze operațiunile unei afaceri complet și rapid. Totuși, organizațiile care dispun de strategii solide de prevenție și recuperare nu doar că vor supraviețui atacurilor ransomware și altor amenințări cibernetice – ci își pot transforma capacitatea de a evita astfel de lovituri într-un avantaj competitiv decisiv.

În peisajul digital în continuă evoluție, schimbarea este singura constantă, iar reziliența depinde de anticiparea imprevizibilului. Planificați strategii pentru necunoscut ca și cum întreg viitorul afacerii ar depinde de asta – pentru că așa este.

Lasa un comentariu