ESET Research monitorizează atacurile care implică vulnerabilitățile zero-day ToolShell, descoperite recent.

Pe 19 iulie 2025, Microsoft a confirmat că un set de vulnerabilități de tip zero‑day din SharePoint Server, denumit ToolShell, este exploatat activ. ToolShell este alcătuit din CVE‑2025‑53770, o vulnerabilitate de execuție a codului de la distanță, și CVE‑2025‑53771, o vulnerabilitate de tip server spoofing. Aceste atacuri vizează serverele Microsoft SharePoint on‑premises, în special cele care rulează SharePoint Subscription Edition, SharePoint 2019 sau SharePoint 2016. SharePoint Online din Microsoft 365 nu este afectat. Exploatarea acestor vulnerabilități le permite atacatorilor să obțină acces la sisteme restricționate și să fure informații sensibile.

Începând cu 17 iulie, ToolShell a fost exploatat pe scară largă de tot felul de atacatori, de la simpli infractori cibernetici până la grupări APT asociate statelor naționale. Deoarece SharePoint este integrat cu alte servicii Microsoft, precum Office, Teams, OneDrive și Outlook, compromiterea acestuia le poate oferi atacatorilor un nivel uluitor de acces în întreaga rețea afectată.

Ca parte a atacului, actorii de amenințare leagă adesea între ele patru vulnerabilități: CVE‑2025‑49704 și CVE‑2025‑49706, deja corectate anterior, alături de CVE‑2025‑53770 și CVE‑2025‑53771 menționate deja. Începând cu 22 iulie, și CVE‑2025‑53770, și CVE‑2025‑53771 au fost corectate.

Payload-uri Webshell

Exploatarea ToolShell le permite atacatorilor să ocolească autentificarea multi-factor (MFA) și autentificarea unică (SSO). După ce pătrund în serverul țintă, atacatorii au fost observați distribuind webshell-uri malițioase pentru a extrage informații din sistemul compromis. Unul dintre script-urile folosite frecvent în acest scop se numește spinstall0.aspx, pe care îl monitorizăm sub denumirea MSIL/Webshell.JS.

De asemenea, pe 22 iulie 2025, am observat că atacatorii au încercat să distribuie și alte webshell-uri ASP simple, capabile să execute comenzi furnizate de atacatori prin cmd.exe. Aceste webshell-uri au fost distribuite folosind următoarele nume de fișiere: ghostfile346.aspx, ghostfile399.aspx, ghostfile807.aspx, ghostfile972.aspx și ghostfile913.aspx.

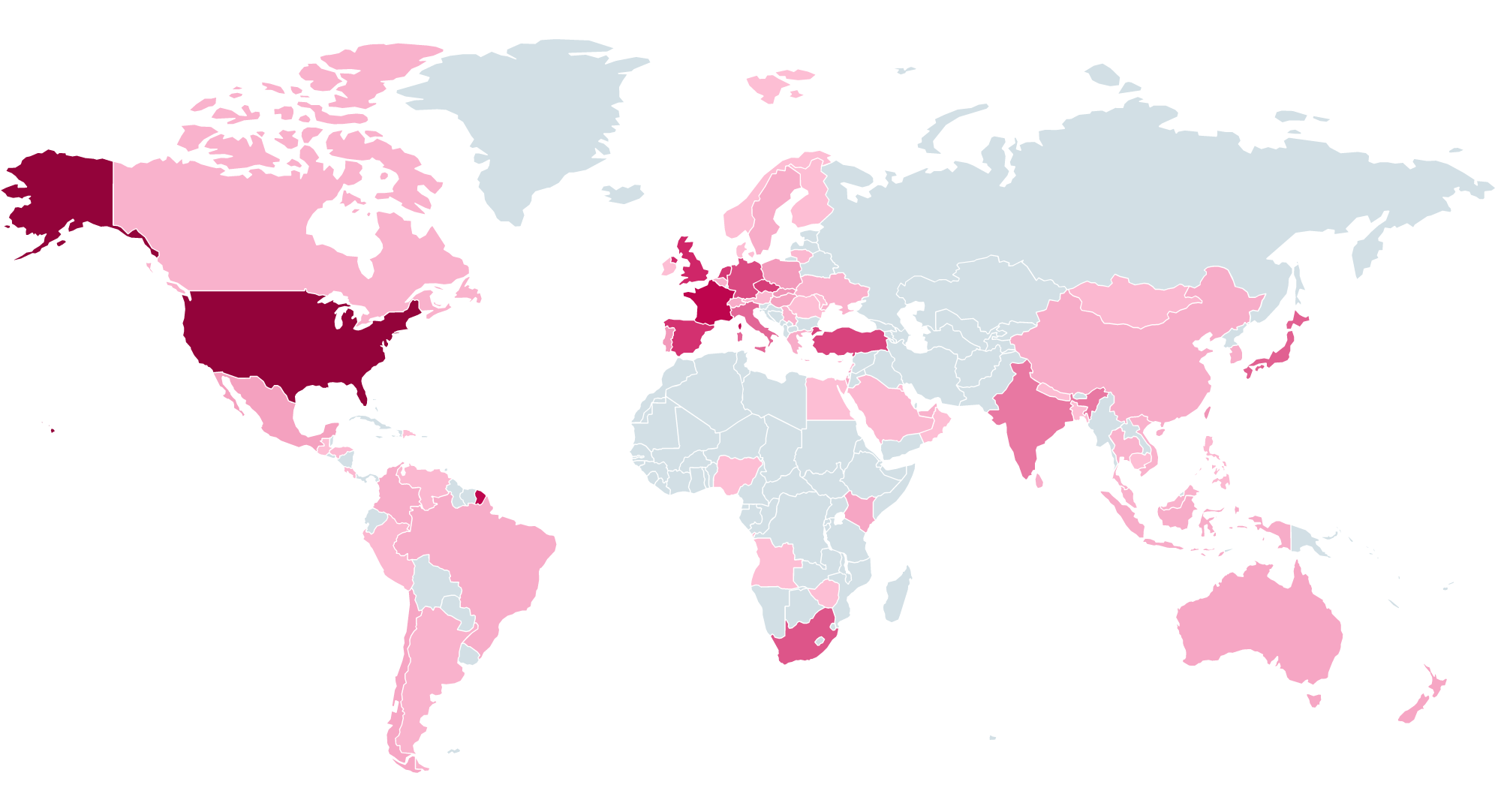

Produsele ESET au detectat pentru prima dată o tentativă de exploatare a unei părți din lanțul de execuție – vulnerabilitatea SharePoint/Exploit.CVE-2025-49704 – pe 17 iulie în Germania. Totuși, deoarece această tentativă a fost blocată, payload-ul final de tip webshell nu a fost livrat sistemului țintă. Prima înregistrare a payload-ului propriu-zis a fost pe 18 iulie, pe un server din Italia. Așa cum se observă în Figura 1, de atunci am monitorizat exploatări active ale ToolShell în întreaga lume, Statele Unite fiind țara cea mai vizată, cu 13,3% din atacuri conform datelor noastre de telemetrie.

Figura 1. Distribuția geografică a atacurilor ToolShell în perioada 17 iulie 2025 – 22 iulie 2025

Monitorizarea atacurilor

Monitorizarea ToolShell de către noi, în perioada 17 – 22 iulie, a arătat că atacurile proveneau de la adresele IP indicate în Tabelul 1 (toate orele sunt UTC).

Tabelul 1. Adresele IP ale atacatorilor

| Adresă IP | Data de debut a atacului | Data de finalizare a atacului | ||

| 96.9.125[.]147 | 2025-07-17 09:00 | 2025-07-17 16:00 | ||

| 107.191.58[.]76 | 2025-07-18 14:00 | 2025-07-18 20:00 | ||

| 104.238.159[.]149 | 2025-07-19 04:00 | 2025-07-19 09:00 | ||

| 139.59.11[.]66 | 2025-07-21 11:00 | 2025-07-21 16:00 | ||

| 154.223.19[.]106 | 2025-07-21 13:00 | 2025-07-22 18:00 | ||

| 103.151.172[.]92 | 2025-07-21 14:00 | 2025-07-21 16:00 | ||

| 45.191.66[.]77 | 2025-07-21 14:00 | 2025-07-22 07:00 | ||

| 83.136.182[.]237 | 2025-07-21 14:00 | 2025-07-21 16:00 | ||

| 162.248.74[.]92 | 2025-07-21 14:00 | 2025-07-21 17:00 | ||

| 38.54.106[.]11 | 2025-07-21 15:00 | 2025-07-21 15:00 | ||

| 206.166.251[.]228 | 2025-07-21 16:00 | 2025-07-22 16:00 | ||

| 45.77.155[.]170 | 2025-07-21 16:00 | 2025-07-21 19:00 | ||

| 64.176.50[.]109 | 2025-07-21 17:00 | 2025-07-22 17:00 | ||

| 149.28.17[.]188 | 2025-07-22 03:00 | 2025-07-22 03:00 | ||

| 173.239.247[.]32 | 2025-07-22 05:00 | 2025-07-22 05:00 | ||

| 109.105.193[.]76 | 2025-07-22 05:00 | 2025-07-22 16:00 | ||

| 2.56.190[.]139 | 2025-07-22 06:00 | 2025-07-22 07:00 | ||

| 141.164.60[.]10 | 2025-07-22 07:00 | 2025-07-22 18:00 | ||

| 124.56.42[.]75 | 2025-07-22 13:00 | 2025-07-22 18:00 |

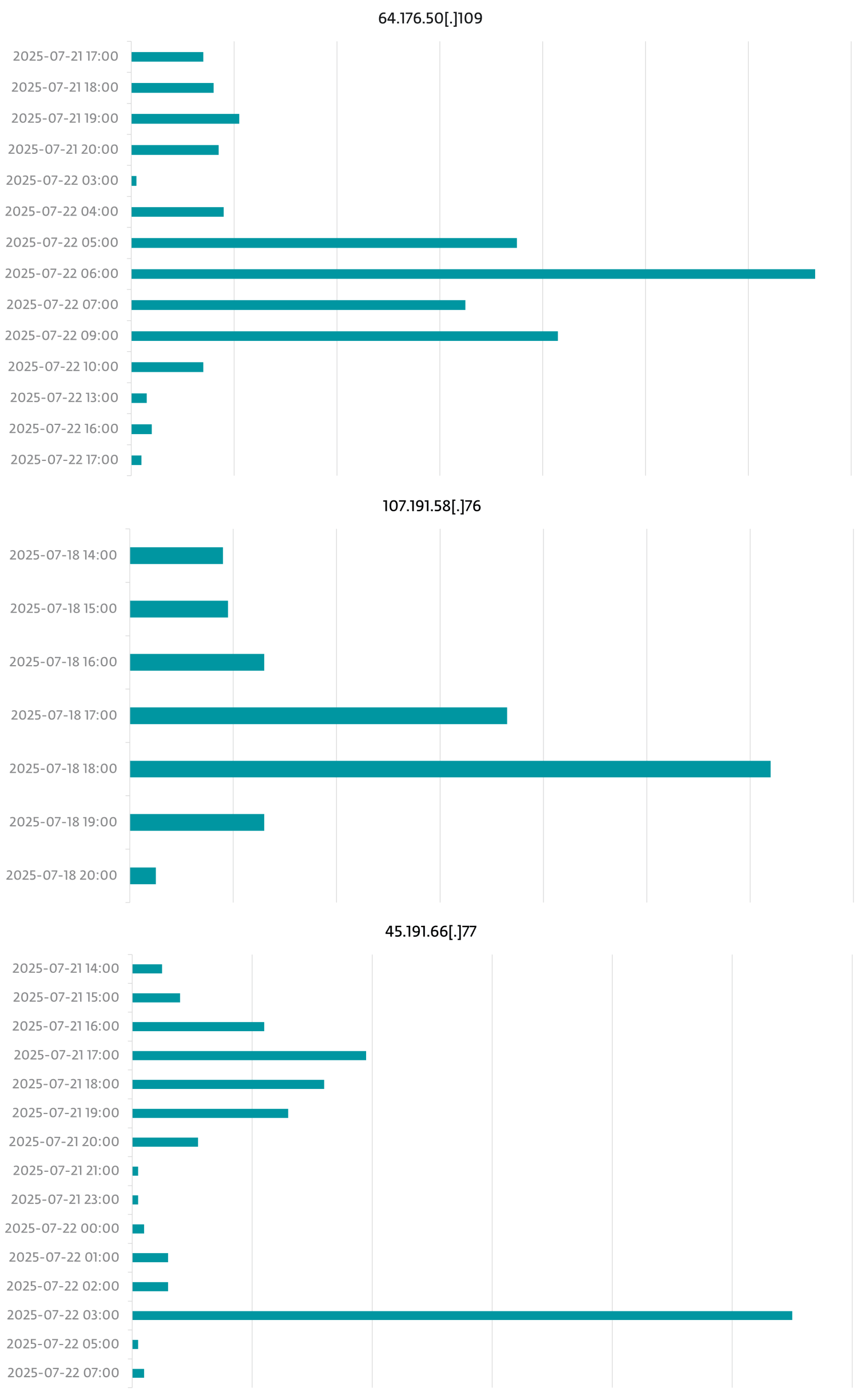

| Figura 2 prezintă cronologia atacurilor provenite de la cele mai active trei adrese IP.

Figura 2. Atacuri provenite de la cele mai active adrese IP, înregistrate pe oră (valorile zero nu sunt afișate).

Figura 2. Atacuri provenite de la cele mai active adrese IP, înregistrate pe oră (valorile zero nu sunt afișate).

În mod îngrijorător, Microsoft a raportat că mai mulți actori de amenințare aliniați Chinei s-au alăturat tentativelor de exploatare. ESET a detectat un backdoor asociat cu LuckyMouse – o grupare de spionaj cibernetic ce vizează în principal guverne, companii de telecomunicații și organizații internaționale – pe un sistem din Vietnam vizat prin ToolShell. În această etapă, rămâne neclar dacă sistemul fusese compromis anterior sau dacă backdoor-ul a fost introdus în timpul atacului curent.

Cu toate acestea, grupările APT aliate Chinei au profitat cu siguranță de ocazie pentru a adăuga lanțul de exploatare la arsenalul lor: conform telemetriei noastre, victimele atacurilor ToolShell includ mai multe organizații guvernamentale importante, care au fost ținte pe termen lung ale acestor grupuri.

Deoarece secretul a fost dezvăluit, ne așteptăm ca mulți alți atacatori oportuniști să profite de sistemele neactualizate. Tentativele de exploatare sunt în curs și cu siguranță vor continua. Prin urmare, dacă folosiți SharePoint Server, se recomandă următoarele (conform indicațiilor Microsoft):

– Utilizați doar versiunile acceptate,

– Aplicați cele mai recente actualizări de securitate,

– Asigurați-vă că Interfața de Scanare Antimalware (AMSI/ Antimalware Scan Interface) este activată și configurată corect, împreună cu o soluție de securitate cibernetică adecvată, și

– Înlocuiți periodic cheile ASP.NET din SharePoint Server

Pentru orice întrebări legate de cercetările noastre publicate recent, ne puteți contactați la adresa [email protected].

ESET Research oferă rapoarte private de informații despre grupări APT și fluxuri de date. Pentru orice informații despre acest serviciu, vizitați pagina ESET Threat Intelligence.

IoC-uri

O listă completă de indicatori de compromitere (IoC-uri) și mostre pot fi găsite în hubul nostru GitHub.

Fișiere

| SHA-1 | Nume fișier | Detecție | Descriere | |||

| F5B60A8EAD96703080E73A1F79C3E70FF44DF271 | spinstall0.aspx | MSIL/Webshell.JS | Webshell implementat prin vulnerabilitățile SharePoint |

Rețea

| IP | Domeniu | Furnizor hosting | Detectat pentru prima dată | Detalii |

| 96.9.125[.]147 | N/A | BL Networks | 2025-07-17 | Adresă IP folosită pentru a exploata vulnerabilități în SharePoint. |

| 107.191.58[.]76 | N/A | The Constant Company, LLC | 2025-07-18 | Adresă IP folosită pentru a exploata vulnerabilități în SharePoint. |

| 104.238.159[.]149 | N/A | The Constant Company, LLC | 2025-07-19 | Adresă IP folosită pentru a exploata vulnerabilități în SharePoint. |

| 139.59.11[.]66 | N/A | DigitalOcean, LLC | 2025-07-21 | Adresă IP folosită pentru a exploata vulnerabilități în SharePoint. |

| 154.223.19[.]106 | N/A | Kaopu Cloud HK Limited | 2025-07-21 | Adresă IP folosită pentru a exploata vulnerabilități în SharePoint. |

| 103.151.172[.]92 | N/A | IKUUU NETWORK LTD | 2025-07-21 | Adresă IP folosită pentru a exploata vulnerabilități în SharePoint. |

| 45.191.66[.]77 | N/A | VIACLIP INTERNET E TELECOMUNICAÇÕES LTDA | 2025-07-21 | Adresă IP folosită pentru a exploata vulnerabilități în SharePoint. |

| 83.136.182[.]237 | N/A | Alina Gatsaniuk | 2025-07-21 | Adresă IP folosită pentru a exploata vulnerabilități în SharePoint. |

| 162.248.74[.]92 | N/A | xTom GmbH | 2025-07-21 | Adresă IP folosită pentru a exploata vulnerabilități în SharePoint. |

| 38.54.106[.]11 | N/A | Kaopu Cloud HK Limited | 2025-07-21 | Adresă IP folosită pentru a exploata vulnerabilități în SharePoint. |

| 206.166.251[.]228 | N/A | BL Networks | 2025-07-21 | Adresă IP folosită pentru a exploata vulnerabilități în SharePoint. |

| 45.77.155[.]170 | N/A | Vultr Holdings, LLC | 2025-07-21 | Adresă IP folosită pentru a exploata vulnerabilități în SharePoint. |

| 64.176.50[.]109 | N/A | The Constant Company, LLC | 2025-07-21 | Adresă IP folosită pentru a exploata vulnerabilități în SharePoint. |

| 149.28.17[.]188 | N/A | The Constant Company, LLC | 2025-07-22 | Adresă IP folosită pentru a exploata vulnerabilități în SharePoint. |

| 173.239.247[.]32 | N/A | GSL Networks Pty LTD | 2025-07-22 | Adresă IP folosită pentru a exploata vulnerabilități în SharePoint. |

| 109.105.193[.]76 | N/A | Haruka Network Limited | 2025-07-22 | Adresă IP folosită pentru a exploata vulnerabilități în SharePoint. |

| 2.56.190[.]139 | N/A | Alina Gatsaniuk | 2025-07-22 | Adresă IP folosită pentru a exploata vulnerabilități în SharePoint. |

| 141.164.60[.]10 | N/A | The Constant Company, LLC | 2025-07-22 | Adresă IP folosită pentru a exploata vulnerabilități în SharePoint. |

| 124.56.42[.]75 | N/A | IP Manager | 2025-07-22 | Adresă IP folosită pentru a exploata vulnerabilități în SharePoint. |

| Acest tabel a fost realizat folosind versiunea 17 a framework-ului MITRE ATT&CK.

| Tactică | ID | Nume | Descriere | |||

| Aces inițial | T1190 | Exploatare a unei aplicații cu interfață publică | Atacatorii cibernetici au exploatat vulnerabilitățile CVE-2025-49704, CVE-2025-49706, CVE-2025-53770 și CVE-2025-53771 pentru a compromite serverele Microsoft SharePoint on-premises. | |||

| Execuție | T1059.003 | Interpretor de comenzi și scripting: Windows Command Shell | Webshell-urile instalate rulează comenzile transmise de atacatori prin intermediul cmd.exe. | |||

| Persistență | T1505.003 | Componentă software a serverului: Web Shell | Atacatorii cibernetici au implementat webshell-uri pe serverele compromise. | |||

| Collection | T1005 | Date de pe sistemul local | Webshell-urile implementate le permit atacatorilor să extragă informații din sistemele compromise. |

Lasa un comentariu