Routerele sunt eroii necunoscuți ai casei inteligente moderne. Prin conectarea wireless a rețelei de acasă și a tuturor dispozitivelor la internetul public, routerul este, în esență, poarta dvs. de acces către lumea digitală.

Dar, ca orice poartă de acces, vor exista întotdeauna persoane neautorizate care vor încerca să pătrundă. Dacă reușesc, ar putea accesa informațiile dvs. personale și financiare, ar putea fura datele de autentificare ale conturilor online și chiar ar putea lansa atacuri de tip ransomware. Sau pot prelua controlul asupra dispozitivelor dvs., înrolându-le într-un botnet cu scopul de a ataca alte ținte.

Citiți în continuare care sunt semnele că routerul dvs. ar putea fi hackuit, ce să faceți în această situație și cum să preveniți compromiterea lui pe viitor.

Cât de frecvent este hacking-ul routerelor?

Se estimează că aproximativ 80% dintre gospodăriile din SUA dețin un router. Asta înseamnă că ar putea exista sute de milioane, dacă nu chiar miliarde, de astfel de dispozitive în întreaga lume. Însă, deoarece multe dintre ele sunt configurate necorespunzător și le lipsesc funcțiile de securitate de bază, devin o țintă atractivă atât pentru infractorii cibernetici individuali cât și pentru cei statali.

Campaniile majore concepute pentru a compromite aceste echipamente includ:

– VPNFilter și CyclopsBlink, atribuite statului rus

– Malware-ul DNSChanger, asociat unui grup de criminalitate cibernetică din Estonia

– Atacurile Mirai, care vizează routerele, alături de alte dispozitive smart home

Compromiterea routerelor a devenit o amenințare atât de răspândită încât anul trecut Agenția pentru Securitate Cibernetică și Infrastructură a SUA (CISA) a îndemnat producătorii de routere să implementeze o serie de îmbunătățiri de securitate integrate încă din designul produselor. Această măsură vine după lansarea în 2023 a programului US Cyber Trust (Marcă Cibernetică de Încredere) pentru dispozitive IoT destinate consumatorilor, cum ar fi routerele, conceput pentru a-i ajuta pe cumpărători să găsească cele mai sigure produse de pe piață.

Semne că routerul, conexiunea dvs. la internet ar putea fi compromise

Atacurile asupra routerului dvs. de acasă pot face parte dintr-o campanie majoră, precum cele menționate mai sus, sau pot fi incidente izolate. Însă, pentru că de obicei sunt gândite să fie cât mai discrete, s-ar putea să nu fie imediat evident ce s-a întâmplat – cu excepția cazului în care furnizorul de internet vă anunță. Ținând cont de asta, următoarele semne indică faptul că ceva nu este în regulă:

Scăderea bruscă a vitezei internetului sau comportamentul neobișnuit al dispozitivelor

Fiți atent la viteze scăzute ale internetului, deconectări bruște sau dispozitive care se opresc sau repornesc neașteptat. Există mai multe explicații inofensive pentru astfel de situații. Însă este posibil ca un hacker să folosească lățimea de bandă sau dispozitivele dvs. pentru a lansa atacuri asupra altora, ceea ce cauzează întârzieri (latency). Sau s-ar putea ca aceștia să actualizeze firmware-ul și/sau să modifice setările routerului.

Dispozitive necunoscute conectate la rețeaua dvs.

Orice dispozitive pe care nu le recunoașteți ar putea aparține hackerilor care vă vizează routerul. Așadar:

– Verificați toate dispozitivele conectate prin intermediul panoului de administrare al routerului

– Uitați-vă după nume sau adrese MAC/ adrese IP pe care nu le recunoașteți

Setările routerului s-au schimbat fără știrea dvs.

Dacă un atacator reușește să preia controlul (hijack) asupra routerului, va încerca să modifice diverse setări pentru a-și atinge obiectivele. Fiți atent la aceste semne de avertizare:

– Parola de administrator nu mai funcționează (deoarece v-au blocat accesul)

– Setările DNS au fost modificate (pentru a vă redirecționa către site-uri malițioase)

– Firewall-ul este dezactivat (lăsând rețeaua expusă)

– Setările de redirecționare a porturilor (port forwarding) au fost modificate (pentru a permite accesul extern la rețeaua dvs.)

– Numele rețelei (SSID) a fost schimbat (indicând faptul că cineva are acces de admin la routerul dvs.)

Redirecționări sau ferestre pop-up pe site-uri sigure

Hackerii care au acces de admin vă pot redirecționa browserul către orice site doresc, inclusiv către site-uri care găzduiesc malware sau adware. Fiți atent dacă:

– Sunteți direcționat către site-uri ciudate sau care imită site-uri cunoscute

– Primiți reclame sau ferestre pop-up chiar și pe platforme de încredere (ceea ce ar putea indica un atac de tip DNS hijacking)

Depășirea plafonului de date sau trafic neobișnuit

Hackerii care folosesc routerul și rețeaua dvs. pentru a lansa atacuri asupra altora pot consuma mai multe date și lățime de bandă decât în mod normal. Fiți atent la:

– Furnizorul dvs. de internet (ISP) semnalând depășiri ale plafonului de date

– Utilizare ridicată a lățimii de bandă chiar și atunci când dispozitivele sunt inactive

Ce să faceți după ce instalați un router nou

– Căutați în manualul routerului adresa IP (panoul de administrare).

– Căutați datele de autentificare (username/parolă) de pe partea de jos a routerului – este recomandat să le schimbați, deși mulți producători furnizează astăzi parole unice și greu de ghicit (uneori chiar cu cod QR – care nu va mai funcționa dacă modificați parola originală).

Odată ce v-ați logat în panoul de administrare:

– Verificați dacă routerul rulează ultima versiune de firmware.

– Schimbați SSID-ul rețelei cu unul unic și configurați o parolă lungă și sigură, dar ușor de reținut (ideal o frază de acces, passphrase).

– Setați tipul de criptare Wi-Fi la WPA3/WPA2 (nu folosiți WEP sau WPA, considerate nesigure).

– Pentru o securitate mai bună, creați trei rețele distincte: Main (pentru utilizarea zilnică de către membrii casei), Guest (pentru vizitatori), IoT (pentru dispozitivele smart). Toate cu SSID-uri și parole diferite.

– Activați și configurați firewall-ul routerului (sau puteți lăsa gestionarea firewall-ului în sarcina software-ului de securitate).

– Alegeți serverul DNS preferat:

– EU/ Cloudflare/ Google sau alți furnizori orientați pe confidențialitate (EU) sau de încredere (CF, G).

– Unele servere DNS elimină conținut malițios și pentru adulți – util pentru protecția copiilor.

– Pentru o securitate suplimentară, configurați filtrarea MAC (similar cu whitelist-ul) – permite doar dispozitivelor selectate să se conecteze la Wi-Fi. Astfel, nimic nu se conectează decât dacă utilizatorul permite acest lucru; totuși, este mai laborios, deoarece adminul (sau proprietarul routerului) trebuie să găsească adresa fizică (MAC) a oricărui dispozitiv nou și să o adauge la lista dispozitivelor permise.

– Unele routere pot fi setate să repornească automat. Dacă nu este posibil prin panoul de administrare, puteți folosi un timer hardware (temporizator hardware).

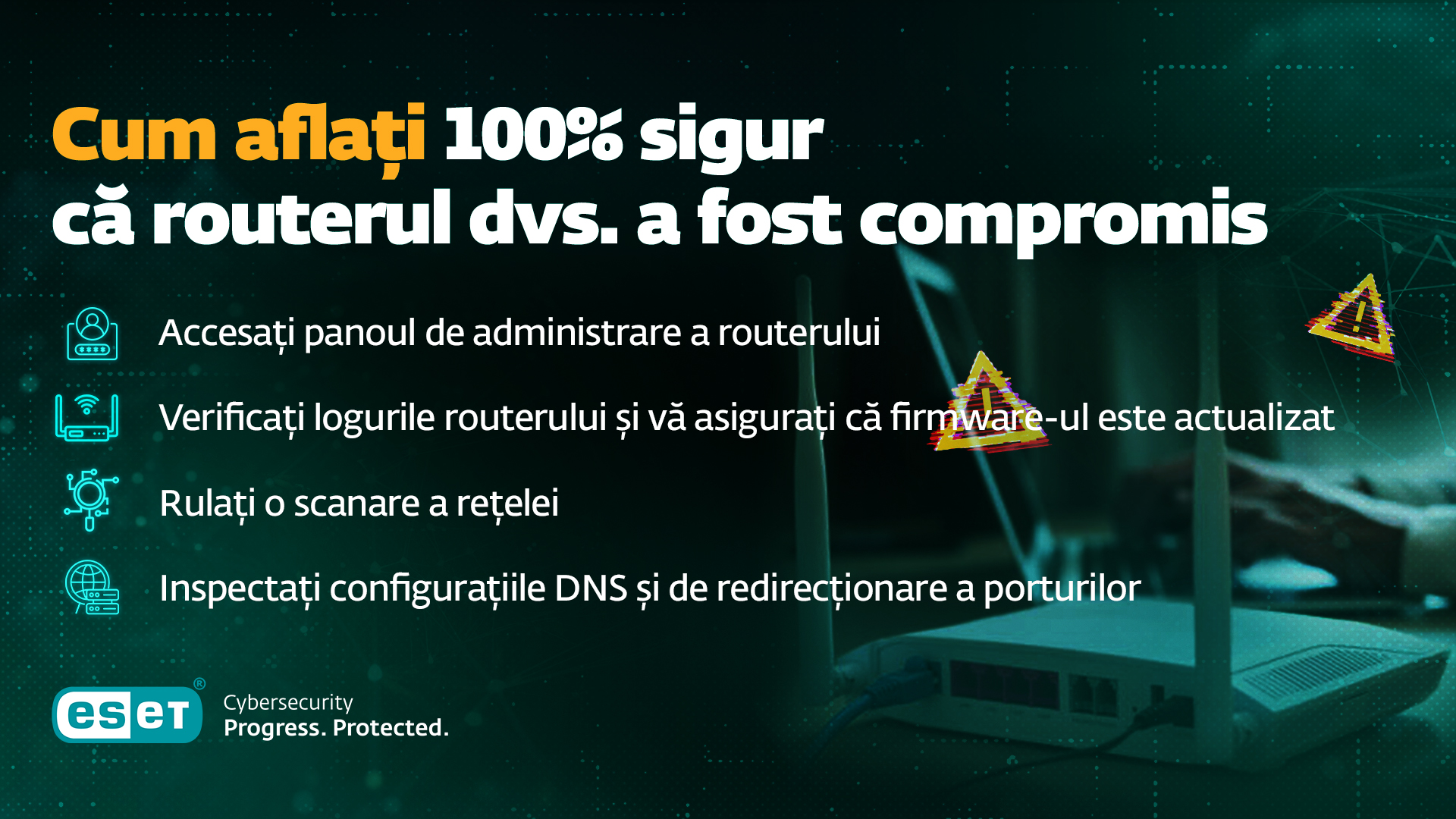

Cum aflați 100% sigur dacă routerul dvs. a fost compromis

Hackerii au diverse modalități de a vă compromite (hijack) routerul și rețeaua Wi-Fi. Ar putea să ghicească forțat parola (brute force, încercând un număr mare de variații de cifre/ litere/ caractere în eventualitatea în care una funcționează) sau să folosească credential stuffing (utilizând date de conectare expuse în breșe de securitate anterioare). S-ar putea pur și simplu să folosească parola implicită a producătorului, dacă nu ați actualizat-o. Sau ar putea exploata o vulnerabilitate a firmware-ului. Urmați pașii de mai jos pentru a confirma dacă routerul a fost compromis sau nu:

Conectați-vă la interfața de administrare a routerului

– Căutați pe partea de jos a routerului dvs. adresa IP implicită și tastați-o în browserul web. Ar trebui să fie listate acolo și un nume de utilizator și o parolă implicite sau, sperăm, ați salvat o parolă nouă în browserul dvs. Dacă nu vă puteți autentifica, probabil a fost compromis.

– Dacă puteți accesa interfața, uitați-vă după setări DNS modificate, utilizatori noi, parole schimbate și orice altceva neobișnuit. Verificați setările DNS din panoul de administrare al routerului (tastați adresa IP a routerului, de obicei afișată pe spatele/partea inferioară a dispozitivului, într-un browser, apoi introduceți datele de autentificare). Comparați setările DNS afișate cu cele corecte. Pentru a le afla acestea din urmă, căutați pe internet serverele DNS ale furnizorului dvs. de internet (ISP).

Verificați jurnalele dispozitivului și versiunea de firmware

– Comparați firmware-ul instalat pe router cu cea mai recentă versiune listată pe site-ul producătorului.

– În jurnalele (logs) dispozitivului, verificați cea mai recentă autentificare și analizați utilizatorul/ adresa IP/ ora pentru a vedea dacă nu cumva a fost altcineva.

Rulați o scanare a rețelei

Folosiți instrumente de încredere, de la furnizori renumiți. Utilizați-le pentru a detecta dispozitive neidentificate și porturi deschise pe care hackerii le-ar putea exploata.

Inspectați configurațiile DNS și de redirecționare a porturilor

Din nou, prin consola de administrare, cautați indicii precum:

– DNS hijacking, folosit pentru a vă redirecționa către site-uri malițioase. Acesta poate include setări DNS modificate (a se vedea mai sus), ferestre pop-up neașteptate, viteze reduse de încărcare a paginilor, conexiuni eșuate și avertismente de securitate ale browserului pe site-uri de încredere.

– Porturi deschise suspecte, care pot indica acces de la distanță.

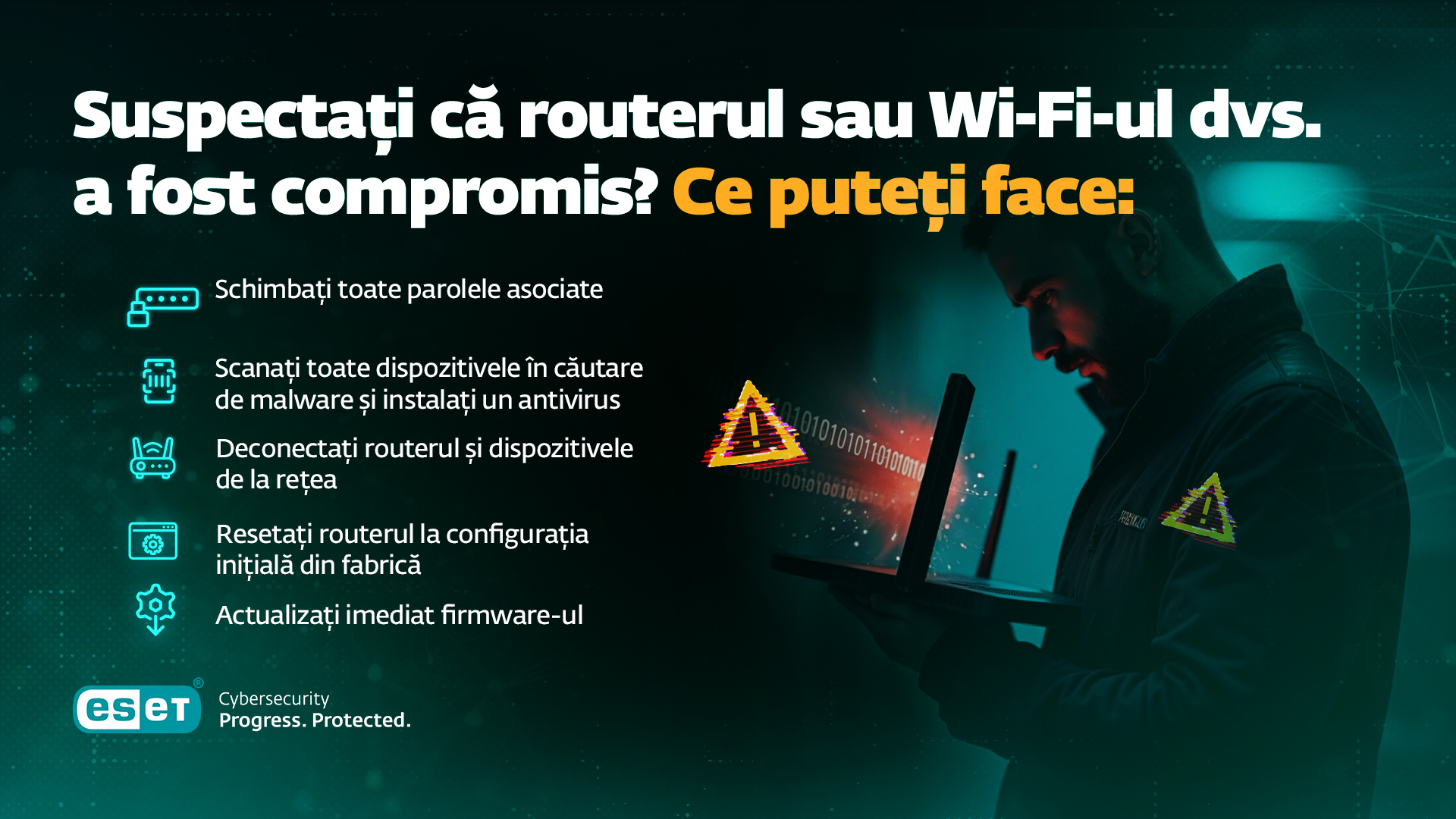

Suspectați că routerul sau Wi-Fi-ul dvs. a fost compromis?

Dacă bănuiți ce-i mai rău, păstrați-vă calmul și încercați următoarele măsuri pentru a limita consecințele unei posibile compromiteri a routerului:

Deconectați routerul și dispozitivele de la rețea

Va tăia conexiunea atacatorului, oprind scurgerea de date sau manipularea dispozitivelor.

Resetați routerul la configurația din fabrică

Măsura poate elimina malware-ul sau scripturile persistente, deconectând atacatorul de la rețeaua/routerul dvs. Folosiți butonul fizic de reset și țineți apăsat aproximativ 10 secunde.

Actualizați imediat firmware-ul

Acțiunea va aduce routerul la cea mai recentă și sigură versiune de firmware, remediind exploatările și vulnerabilitățile cunoscute, de care atacatorii ar fi putut profita.

Schimbați toate parolele asociate

Vă va ajuta să blocați accesul atacatorului la rețeaua dvs. și la eventualele conturi online/dispozitive compromise. Luați în calcul actualizarea următoarelor:

– Parola routerului și a panoului de administrare, parola Wi-Fi, parolele dispozitivelor conectate, parolele de cont pentru portalul ISP (furnizor internet)

– Parolele pentru banking, email și cloud (mai ales dacă suspectați DNS hijacking)

Scanați toate dispozitivele în căutare de malware și instalați soluții de securitate

Folosiți un antivirus sau o soluție de protecție endpoint de încredere, precum (pentru uz personal și/ sau business)

Cum să vă protejați routerul sau rețeaua Wi-Fi de hackeri

Pe viitor, urmați aceste bune practici pentru a vă asigura că routerul dvs. rezistă atacurilor cibernetice:

Controlați setările routerului

– Schimbați username-ul și parola implicită

– Folosiți autentificarea multi-factor (MFA), dacă este disponibilă, pentru securitate suplimentară la logarea în router

– Actualizați SSID-ul (numele rețelei Wi-Fi) cu unul unic

– Folosiți criptare puternică (WPA3 sau WPA2 dacă WPA3 nu este acceptat)

– Dezactivați accesul de administrare de la distanță (păstrați-l doar dacă este absolut necesar). Dacă trebuie să configurați routerul de la distanță, folosiți soluții precum ZeroTier pentru a vă conecta la rețeaua locală și a configura routerul de acolo

– Efectuați un reboot periodic pentru router pentru a elimina eventuale malware-uri persistente

– Schimbați setările DNS implicite ale ISP-ului cu unele mai sigure. Găsiți câteva opțiuni bune aici și aici. Configurați routerul să folosească DNS peste HTTPS (DoH) dacă este disponibil.

De asemenea, merită să luați în considerare înlocuirea routerului la fiecare 2 – 3 ani, pentru a beneficia de standarde de securitate îmbunătățite (acestea evoluează în timp).

Mențineți firmware-ul routerului actualizat

Vă ajută la reducerea riscului ca hackerii să exploateze vulnerabilități în firmware:

– Activați actualizările automate de firmware (dacă sunt actualizate)

– Verificați lunar site-ul de suport al producătorului și luați în considerare înlocuirea routerelor care nu mai sunt actualizate

– Înlocuiți cu prioritate routerul dacă firmware-ul nu mai beneficiază de suport

Creați rețele separate pentru vizitatori, respectiv pentru dispozitive inteligente

Astfel, dacă dispozitivul unui oaspete are malware, amenințarea va fi izolată. Iar dacă un dispozitiv IoT (smart) din casă este vulnerabil, nu va putea accesa date sau dispozitive mai sensibile. Amintiți-vă să folosești parole și SSID-uri diferite pentru fiecare rețea.

Totuși, fiți conștient că această măsură poate cauza probleme de utilizare (de exemplu, nu veți putea controla aplicațiile de pe smart TV de pe telefon dacă dispozitivele se află în rețele izolate).

Dezactivați WPS și UPnP

Wi-Fi Protected Setup (WPS) permite conectarea dispozitivelor la rețeaua dvs. fără parolă, dar poate fi spart prin atacuri de tip brute force. Universal Plug and Play (UPnP) permite dispozitivelor din rețea să se descopere reciproc, fiind însă un vector frecvent pentru malware.

Recomandăm ca ambele setări să fie dezactivate, deși este important de menționat că dezactivarea UPnP poate afecta performanța aplicațiilor legitime care îl folosesc.

Luați în considerare folosirea unui VPN

Dacă routerul dvs. nu are funcționalitate VPN preinstalată, luați în calcul instalarea unui client VPN terț pentru a securiza toate dispozitivele conectate la rețeaua de acasă.

Verificați dispozitivele în mod regulat

Intrați periodic în panoul de administrare al routerului pentru a vedea toate dispozitivele care apar conectate și eliminați-le pe cele pe care nu le recunoașteți. Apoi, schimbați parolele pentru a preveni viitoare breșe și scanați mediul dvs. în căutare de malware de tip backdoor.

Sfaturi din partea experților

„Cea mai mare problemă pe care o observ la routerele vulnerabile de tip SOHO (small office/home office) – și, în general, la dispozitivele IoT expuse la internet – este cât de ușor pot fi înglobate într-un botnet uriaș fără ca nimeni să observe sau să îi pese. Dispozitivele compromise sunt apoi folosite pentru a desfășura atacuri, cum ar fi DDoS masive sau pentru a ascunde trafic în rețele proxy vaste și complexe construite din aceste boți. Acest tip de atacuri reprezintă o amenințare serioasă pentru disponibilitatea și stabilitatea serviciilor de internet. De asemenea, este îngrijorător că servicii precum DDoS as a Service (DaaS) sunt disponibile pe dark web la prețuri extrem de mici, reducând semnificativ bariera de intrare pentru atacatori fără experiență.

Deși producătorii de dispozitive IoT și routere încearcă să răspundă acestor amenințări prin implementarea unor măsuri suplimentare de securitate, o mare parte a responsabilității revine utilizatorilor și administratorilor de rețea. Pentru a menține dispozitivele în siguranță, recomandăm în primul rând să alegeți cu atenție producătorul routerului, chiar dacă asta înseamnă să plătiți puțin mai mult pentru calitate. Căutați branduri cu o reputație solidă în materie de confidențialitate și securitate, care oferă funcții precum actualizări automate și posibilitatea de a segmenta ușor rețeaua de acasă — de exemplu, crearea de rețele separate pentru copii, oaspeți, dispozitive IoT etc. De asemenea, evitați expunerea serviciilor precum HTTP(S), Telnet sau Secure Shell (SSH) și blocați accesul de la distanță și cererile provenite din WAN. Astfel, reduceți semnificativ riscul ca routerul dvs. să fie exploatat via internet.”

– Miloš Čermák, Senior Malware Researcher

Lasa un comentariu