Atacul este doar ceea ce se vede, însă în realitate vă confruntați cu o întreagă operațiune comercială. În martie 2024, un afiliat al grupării de ransomware BlackCat a postat pe un forum de criminalitate cibernetică o plângere. Susținea că a desfășurat atacul asupra Change Healthcare – una dintre cele mai mari breșe de date din domeniul sănătății din istoria SUA – dar nu și-a primit partea din plata răscumpărării, în valoare de 22 de milioane de dolari. Operatorii BlackCat ar fi luat banii și au dispărut, afișând în schimb un anunț fals de confiscare din partea FBI pe site-ul lor de scurgeri de date.

Plângerea seamănă cu un litigiu între contractori. Dacă înlături componenta infracțională, împreună cu ce pare o trădare, rămân semnele unei afaceri: aranjamente de business cu lanțuri de aprovizionare, strategii de preț, competiție și „clienți” care se așteaptă ca serviciul să merite banii plătiți. Ransomware-ul de astăzi funcționează exact pe această logică.

Din exterior, însă, n-ai avea de unde să știi. Pentru un ochi neavizat, atacurile par a fi doar o spargere urmată de un bilet de răscumpărare – cineva intră, blochează (și fură) fișierele critice, lasă o cerere rudimentară și își așteaptă recompensa. Clar și simplu, dar incomplet. Așa cum era de așteptat, „detonarea” și impactul ei ajung în prim-plan, iar tot ce a alimentat-o rămâne „pe dinafară”. Însă tocmai acolo începe, de fapt, operațiunea. Mare parte din ce a făcut posibil și eficient atacul s-a întâmplat acolo unde nimeni nu se uita.

Industrializarea atacurilor cibernetice

În spatele unui atac ransomware se află un fel de operațiune tip franciză, sau poate o economie gig, cu piețe de forță de muncă și de instrumente, servicii pe bază de abonament, furnizori și parteneri, dar și ceva asemănător unor acorduri privind nivelul serviciilor (SLA) între părțile implicate. Împreună, pregătesc terenul pentru intruziune cu mult înainte ca nota de răscumpărare să sosească. Dacă organizația dvs. privește un incident ransomware doar ca pe o spargere aproape întâmplătoare, apărută de nicăieri, atunci și măsurile de apărare pot fi construite în consecință. Însă, astfel se omite cât de bine finanțată, precum și cât de repetitivă și adaptabilă este, în realitate, amenințarea.

Industria este structurată astfel încât fiecare participant să fie competent exclusiv pe nișa sa. Dezvoltatorul care întreține platforma de ransomware (și brandul) nu trebuie niciodată să interacționeze direct cu mediul victimei pentru a-și obține câștigurile. Afiliatul plătește un comision sau o taxă de acces, folosind credențiale pe care nu le-a obținut el însuși. În același timp, brokerul de acces inițial, care vinde punctul de intrare într-o rețea corporate, nu are nevoie să știe (și adesea chiar nu știe) ce intenționează cumpărătorul să facă cu acele conturi.

Dar, împreună, au luat logica francizei și au aplicat-o pe vechea „artă” a extorcării, fragmentând și diluând astfel responsabilitatea. Ori de câte ori o industrie se structurează în acest mod, volumul crește invariabil.

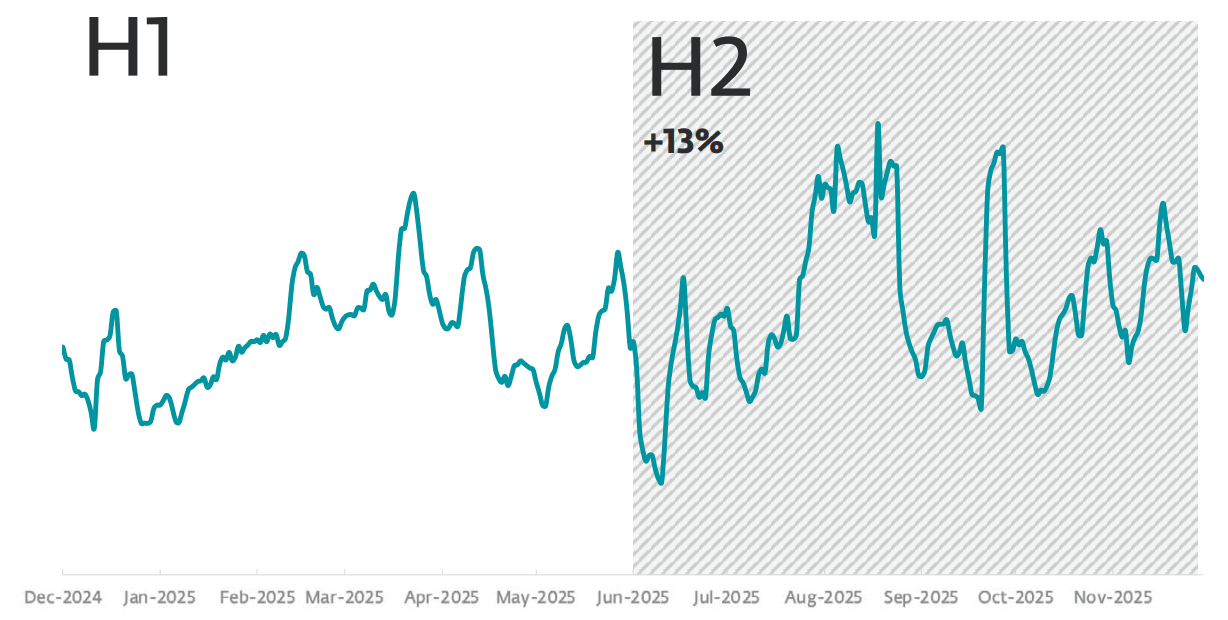

Datele din detecția ESET arată o creștere a atacurilor ransomware de 13% în a doua jumătate a anului 2025 față de cele șase luni anterioare, după o creștere de 30% în prima jumătate a aceluiași an. Între timp, raportul Verizon din 2025 privind analiza breșelor de date (DBIR) a înregistrat o creștere a ponderii breșelor care implică ransomware, de la 32% la 44%, în timp ce valoarea mediană a răscumpărării plătite a scăzut de la 150.000$ la 115.000$. Și țintele se schimbă: analiza Mandiant indică o orientare tot mai accentuată către organizații mai mici, cu sisteme de apărare mai puțin mature. Mai multe ținte (și mai vulnerabile), plus sume mai mici cerute, echivalează cu o strategie de volum ca de manual.

Tendința detecțiilor de ransomware în S1 2025 și S2 2025, media mobilă pe șapte zile (sursa: ESET Threat Report H2 2025)

Tendința detecțiilor de ransomware în S1 2025 și S2 2025, media mobilă pe șapte zile (sursa: ESET Threat Report H2 2025)

Ransomware-ul nu este deloc lăsat la voia întâmplării

Operațiunile de tip ransomware sunt concepute să se extindă, indiferent dacă un participant deține sau nu abilități formidabile. Desigur, mecanismele interne a ceea ce este cunoscut sub numele de Ransomware-as-a-Service (RaaS) sunt mai haotice decât cele ale unui lanț de fast-food, de exemplu – coordonarea este laxă, iar conflictele pentru teritoriu sunt reale și uneori vizibile public. Totuși, logica de bază rămâne aceeași. Industria ransomware supraviețuiește sau dispare prin încrederea dintre participanți și prin stimulentele care îi leagă. Iar stimulentele sunt renumite pentru faptul că determină rezultatele mai mult decât orice altceva.

Efectul este atât de puternic, încât piața a devenit extrem de saturată. Competiția dintre oameni, în general, evoluează către structuri tot mai vaste – pornind de la indivizi și familii, până la comunități și națiuni. În lumea digitală, hackerii individuali care concurau pentru notorietate s-au transformat în grupări organizate care luptă pentru teritoriu, devenind ulterior o rețea interconectată de specialiști care dispută cote de piață. Fără a fi limitați de granițe sau birocrații, infractorii cibernetici au comprimat în câțiva ani o traiectorie pentru care industriile legitime au avut nevoie de decenii.

Autoritățile nu stau deoparte, desigur, iar intervențiile punctuale creează incertitudine reală și impun costuri importante. Însă închiderea unei „companii” într-o piață competitivă nu înseamnă și închiderea pieței. Atât timp cât stimulentele rămân, dispariția unei grupări de ransomware declanșează competiția între cei rămași pentru a-i ocupa locul. Apar noi jucători, alții trec printr-un proces de rebranding sau se aliază cu alți parteneri, clienții își aleg noi furnizori, iar strategiile testate sunt folosite mai departe. Chiar și conflictele interne dintre grupările de criminalitate cibernetică ajung să funcționeze ca un mecanism prin care piața își elimină jucătorii mai slabi – competiția în acțiune.

De exemplu, când LockBit și BlackCat au fost neutralizate de autorități în 2024, afiliații lor au migrat în principal către RansomHub. În 2025, DragonForce – un jucător relativ minor la acea vreme – a compromis site-urile de tip „leak” ale mai multor rivali și a scos din funcțiune platforma RansomHub, liderul de atunci. Când RansomHub a dispărut din peisaj, Akira și Qilin i-au preluat cota de piață. Acest tipar persistă deoarece bariera de intrare rămâne jos, instrumentele sunt disponibile as-a-service, iar forța de muncă poate fi înlocuită atât de ușor, încât oferta nu este niciodată epuizată.

Fenomenul Regina Roșie (Red Queen)

Criminalitatea cibernetică nu stă pe loc. „Rețeta” clasică de ransomware – blocarea fișierelor și solicitarea unei răscumpărări – a fost înlocuită de dubla extorcare, prin care atacatorii sustrag datele companiei înainte de a le cripta și publică mostre din captura lor pe site-uri dedicate scurgerilor de date. FBI și CISA descriu acum frecvent ransomware-ul ca fiind o problemă de „furt de date și extorcare”.

Site de tip „leak” al grupării LockBit (sursa: ESET Research)

Site de tip „leak” al grupării LockBit (sursa: ESET Research)

Dar și pericolele specifice se schimbă rapid. Cu abia doi ani în urmă, ClickFix – o tehnică de inginerie socială prin care un mesaj de eroare fals convinge utilizatorii să copieze, să insereze și să execute comenzi malițioase – era aproape necunoscută. Acum, este extrem de răspândită și utilizată deopotrivă de grupări susținute de state, cât și de rețele de criminalitate cibernetică.

Pe de altă parte, această viteză de adaptare nu este deloc surprinzătoare dacă ne gândim că o versiune a ei se manifestă în natură dintotdeauna. Speciile aflate în competiție trebuie să se adapteze continuu doar pentru a-și menține poziția. Prădătorii devin mai rapizi, iar prada devine la rândul ei mai rapidă. Prada dezvoltă camuflaj, așa că prădătorii își ascut simțurile. Biologia numește acest fenomen Efectul Regina Roșie, după un personaj din cartea lui Lewis Carroll, „Alice în Țara Minunilor”, care trebuie să alerge în permanență doar pentru a rămâne pe loc.

Specialiștii în securitate vor recunoaște dinamica, deși denumirile mai familiare – cum ar fi cursa înarmărilor sau jocul de-a șoarecele și pisica – s-ar putea să nu fie și cele mai fidele. Efectul Regina Roșie descrie ceva mult mai specific: o adaptare care nu produce niciun avantaj net, deoarece cealaltă parte ține pasul în același ritm.

Cea mai clară manifestare a fenomenului se vede în lupta dintre instrumentele de apărare și cele de contra-atac ale infractorilor. Produsele de tip Endpoint Detection and Response (EDR) și varianta extinsă, Extended Detection and Response (XDR) sunt esențiale pentru interceptarea activităților desfășurate de afiliații ransomware în interiorul rețelelor compromise. Pe măsură ce aceste soluții s-au perfecționat, infractorii au reacționat dezvoltând o piață clandestină de instrumente concepute pentru a le dezactiva.

Iar acolo unde există o piață, există și un produs – de regulă, chiar foarte multe. Cercetătorii ESET monitorizează aproape 90 de „EDR killers” aflate în utilizare activă. Dintre acestea, 54 exploatează aceeași tehnică de bază: încărcarea unui driver legitim, dar vulnerabil, pe sistemul țintă și utilizarea sa pentru a obține privilegii la nivel de kernel, necesare pentru a dezactiva soluția de securitate. Tehnica se numește Bring Your Own Vulnerable Driver (BYOVD), iar driverele vulnerabile au devenit o marfă în sine – același driver apare în instrumente diferite, fără legătură între ele, iar același instrument migrează de la un driver la altul în campanii diferite.

Piața de „EDR killers” reflectă economia de tip ransomware pe care o deservește. Aceste instrumente de contra-atac vin la pachet cu servicii de obfuscare (mascare a codului) bazate pe abonament, care se actualizează regulat pentru a rămâne cu un pas înaintea detecției. De regulă, afiliații – nu operatorii principali de ransomware – sunt cei care aleg ce instrument de neutralizare să utilizeze – decizia de achiziție este luată la nivel de „franciză”. Atunci când produsul de securitate se actualizează, serviciul de obfuscare face același lucru. Din nou, fenomenul Regina Roșie.

Investiția masivă în „EDR killers” este, în mod paradoxal, cel mai clar indicator al daunelor pe care instrumentele de detecție le provoacă modelului de business al infractorilor. Până la urmă, nu creezi o întreagă categorie de produse pentru a dezactiva ceva care nu îți afectează profitul.

Iar aceste instrumente de contra-atac ar putea continua să se extindă, pe măsură ce inteligența artificială face ca accesul pe această piață – și la întreaga economie a criminalității cibernetice – să fie și mai facil. Cercetătorii ESET suspectează că AI a contribuit la dezvoltarea unor astfel de instrumente, produsele grupării Warlock fiind doar un exemplu. De altfel, experții ESET au identificat și primele forme de ransomware asistat de AI, deși nu în atacuri reale. Separat, alți cercetători au documentat ceea ce numesc „vibeware”: malware generat cu ajutorul AI, produs la scară largă și conceput pentru a inunda mediul țintă cu cod „de unică folosință”, în speranța că o parte dintre mostre vor reuși să treacă de mecanismele de apărare. Bariera de intrare pentru producerea de malware a coborât până la punctul în care limita nu mai este competența tehnică, ci intenția – un fenomen similar cu cel observat în peisajul mai larg al criminalității cibernetice.

Este, pur și simplu, evoluție

Dacă priviți ransomware-ul doar ca pe un atac, veți construi apărări gândite strict împotriva atacurilor. Dar dacă îl înțelegeți ca pe o industrie, apar și alte priorități.

Cum evoluează dinamica „Red Queen” dintre soluțiile de apărare și instrumentele de contra-atac? Ce instrumente, tehnici și proceduri malițioase circulă în prezent? Poate infrastructura dvs. de securitate să respingă un atac BYOVD care folosește driverele aflate acum în circulație? Ce se întâmplă cu mediul dvs. dacă un MSP din lanțul de aprovizionare este compromis? Ce grupări de ransomware vizează activ sectorul dvs. și ce „EDR killers” utilizează?

Dacă nu puteți răspunde la aceste întrebări și la altele la fel de pertinente, s-ar putea ca, în momentul în care „producția” acestei industrii ajunge la dvs., o mare parte din lanțul de atac să fi fost deja executată. Regretatul Charlie Munger avea o maximă care merită împrumutată: „Tot ce vreau să știu este unde o să mor, ca să nu mă duc niciodată acolo.” Nu puteți prezice ce grupare vă va viza, când sau prin ce vector. Dar puteți menține o hartă actualizată a locurilor spre care se îndreaptă grupările active – și dacă vreuna dintre acele căi ar putea duce la ușa dvs.

Lasa un comentariu