Jucătorii Minecraft au fost expuși unor înșelătorii și reclame agresive incluse în 87 de module false Minecraft observate recent pe Google Play.

Aplicațiile pot fi împărțite în două categorii – downloader-ul care afișează reclame detectat de ESET ca Android/TrojanDownloader.Agent.JL și aplicațiile false de redirecționare ale utilizatorilor către site-uri false, detectate ca Android/FakeApp.FG.

În total, cele 87 de module false au înregistrat aproximativ 990.000 de instalări înainte de a fi raportate pe 16 și 21 martie.

Downloader-ul care afișează reclame

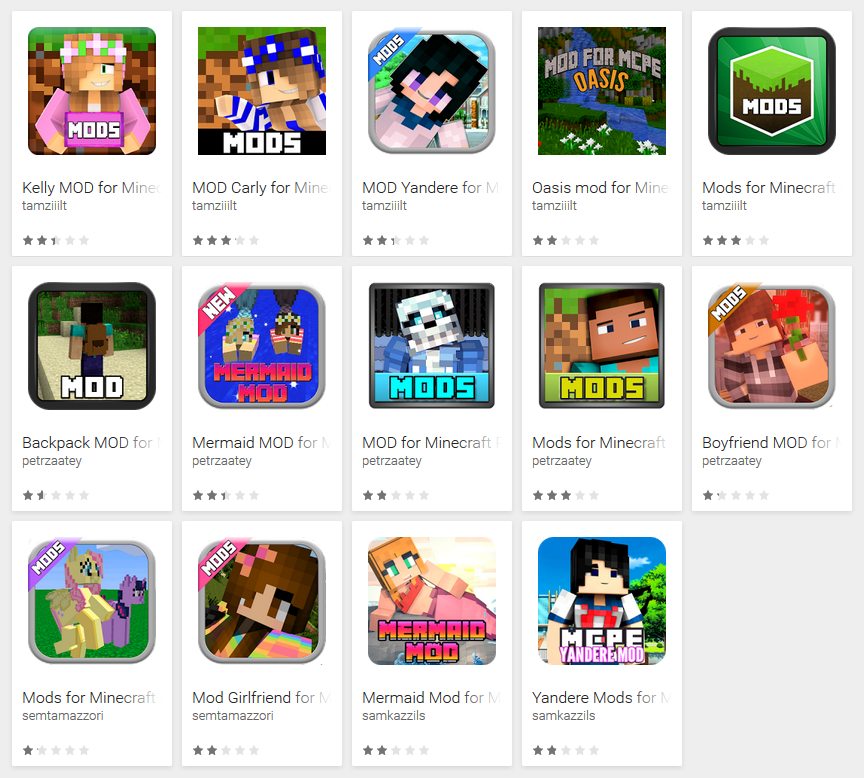

Figura 1 - Downloader-ul care afișează reclame deghizat în module Minecraft pe Google Play

În prima categorie, au fost descoperite 14 aplicații deghizate în module Minecraft cu până la 80.000 de instalări. Similar cu programele dropper de afișare a reclamelor pe care le-am analizat în luna martie, acest troian utilizează o componentă suplimentară pentru a afișa anunțuri out-of-app.

În acest caz, componenta se comportă ca un modul necesar pentru instalarea mod-urilor. Modulul nu este o parte a aplicației inițiale - trebuie să fie descărcat de pe web și instalat manual de către utilizator după lansare.

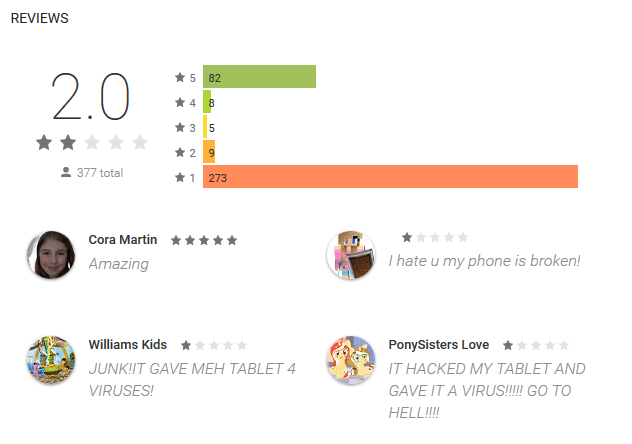

Neavând nico funcționalitate reală și afisând reclame agresive, aplicațiile nu sunt foarte populare în rândul utilizatorilor – după cum se poate observa în ratingul slab și comentariile negative pe Google Play.

Figura 2 - Evaluarea slabă a aplicației pe Google Play

Cum funcționează?

Când sunt lansate, aplicațiile solicită imediat drepturile de administrator ale dispozitivului. Odată activate aceste drepturi, este afișat un ecran cu un buton „INSTALL MOD“. În același timp, o notificare push informează utilizatorul că o aplicație „Block Launcher specială“ este necesară pentru a continua instalarea.

După ce este accesat butonul „INSTALL MOD“, utilizatorului i se cere să instaleze modulul suplimentar „Block Pro Launcher“, acordându-i mai multe permisiuni intruzive (inclusiv drepturi de administrator ale dispozitivului) în acest proces. Sarcina utilă malițioasă descărcată în timpul instalării este detectată de ESET ca Android/Hiddad.DA.

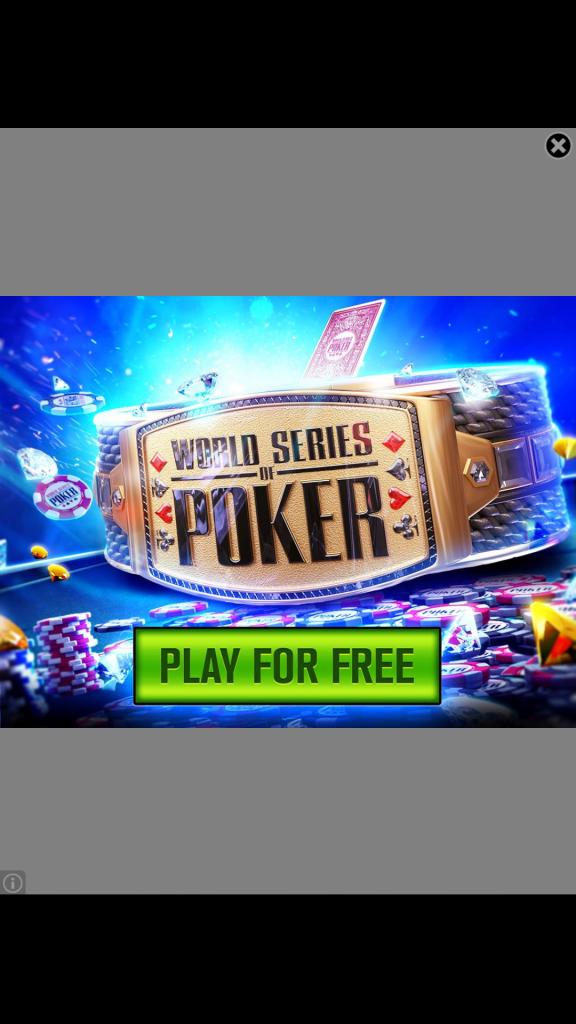

Instalarea modulului aduce utilizatorul într-un punct mort - un ecran static cu tematică grafică Minecraft, cu niciun element accesabil. Singura funcție reală a aplicației și a modulului său este de a afișa anunțuri - care apar acum pe dispozitivul utilizatorului, întrerupându-i activitatea.

Figura 3 - Anunțuri out-of-app care apar pe dispozitivul victimei

În mod interesant, acest downloader care afișează reclame este o versiune evoluată a unei aplicații care a fost inițial încărcată pe Google Play în luna februarie. Versiunea originală a folosit o interfață similară și solicita, de asemenea, drepturi de administrator pe dispozitiv. Cu toate acestea, ea nu a avut nicio funcționalitate de descărcare și spre deosebire de downloader-ul analizat în acest articol, prima versiune furniz de fapt utilizatorului module reale de Minecraft.

Având în vedere rezultatul acestei evoluții – downloader-ul - este capabil de a descărca orice fel de malware suplimentar pe dispozitivul victimei, astfel că nu avem de ce să credem că autorii de malware se vor opri doar la afișarea de reclame nedorite. Văzând că pot păcăli mii de utilizatori să instaleze aplicații înșelătoare, amenințări mai periculoase, disimulate în mod asemănător par să fi următorul pas logic.

Captură video din timpul instalării

[embed]https://youtu.be/H1q-I2QQOtc[/embed]

Aplicațiile false care redirecționează spre site-uri false

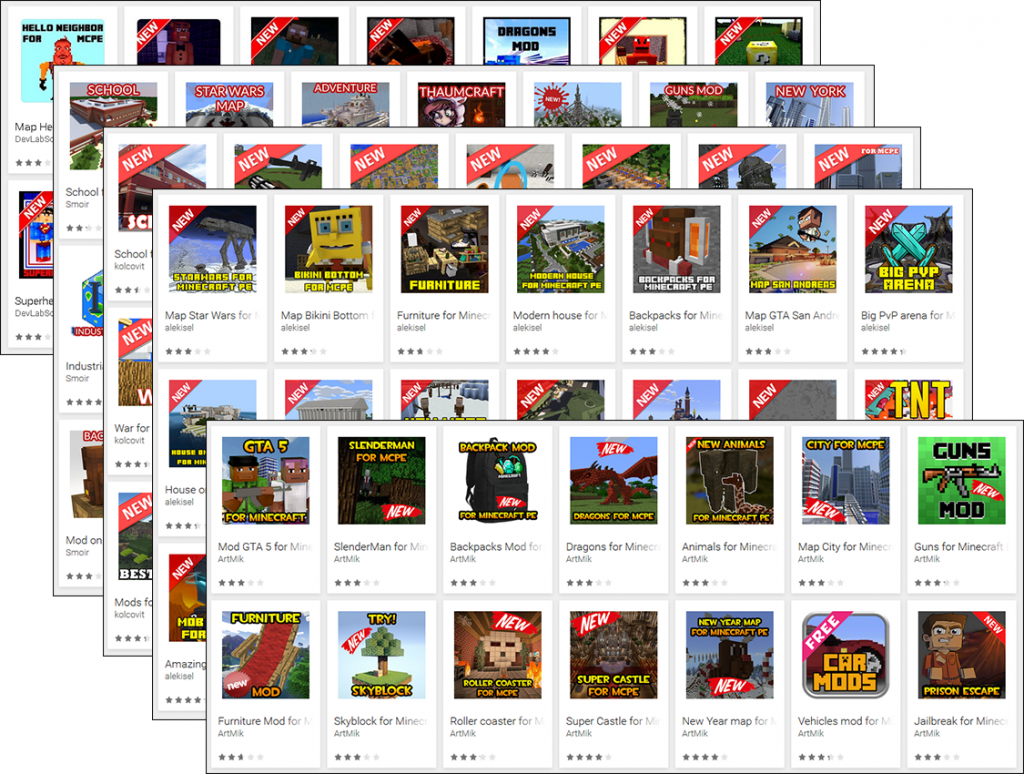

Restul de 73 din aplicațiile detectate folosesc un truc vechi de redirecționarea al utilizatorilor către site-uri web înșelătoare. Aplicațiile, detectate de ESET ca Android/FakeApp.FG, au fost adăugate pe Google Play în lunile ianuarie și martie 2017 și a înregistrat până la 910.000 de instalări înainte de a fi raportate.

Figura 4 - Aplicații de înșelătorie deghizate în module Minecraft pe Google Play (click pentru a vizualiza toate cele 73 de pictograme)

Cum funcționează?

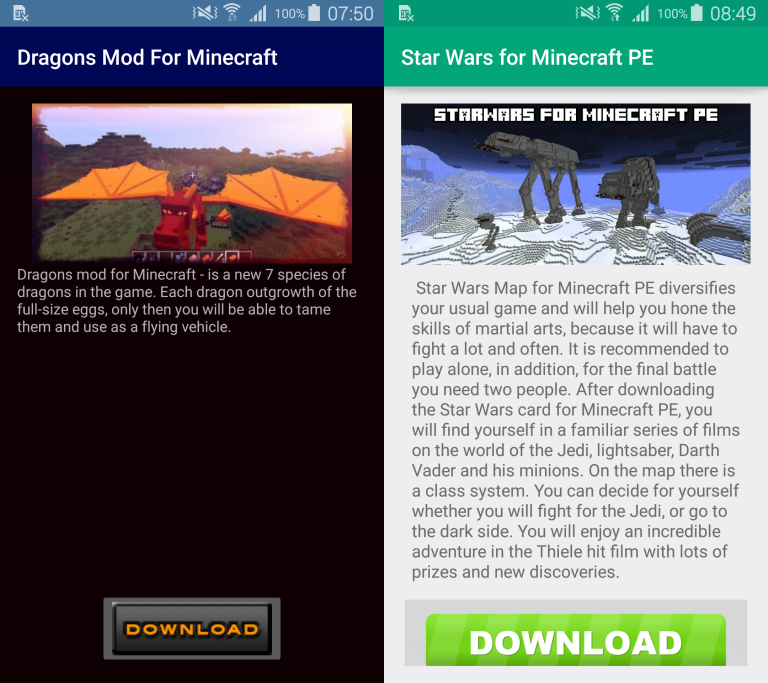

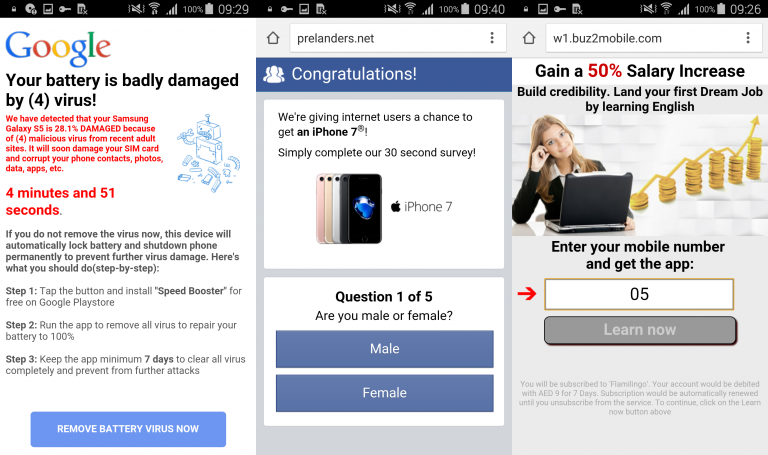

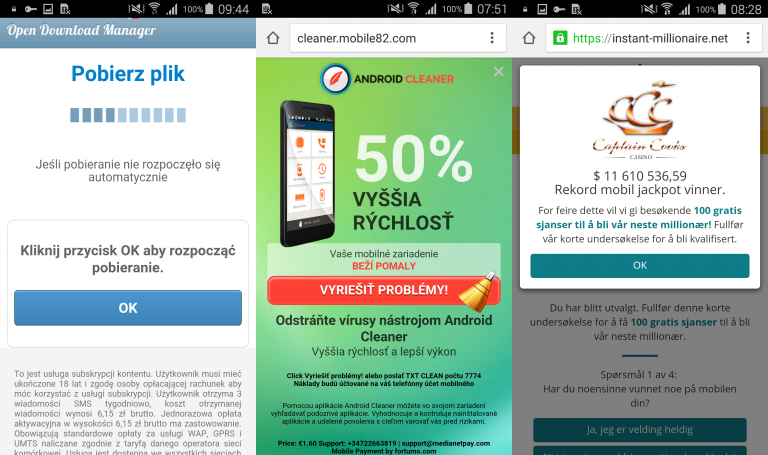

Odată lansate, aplicațiile afișează un ecran cu un buton de descărcare. Accesând butonul nu se descarcă niciun modul; în schimb, utilizatorul este redirecționat către un site deschis într-un browser. Site-urile afișează toate tipurile de conținut intruziv - variind de la anunțuri, sondaje, oferte promoționale gratuite, jackpot, conținut pornografic, la actualizări false și avertismente de virus false, care încercă să sperie utilizatorul. Mesajele sunt afișate pentru utilizatori în diferite limbi pe baza adreselor IP ale acestora.

Figura 5 - Ecran de descărcare fals, afișat după lansare

Figura 6 - Mesajele de înșelătorie afișate după accesare butonului de descărcare

Figura 7 – Mesaje de înșelătorie localizate în diferite limbi

Cum vă protejați?

Dacă vă place să descărcați des mod-uri pentru Minecraft, este posibil să fi observat una dintre aceste aplicații false.

Efectele aplicațiilor false de redirecționare către site-uri înșelătoare sunt ușor de recunoscut - aplicațiile nu funcționează și veți vedea un mesaj aleator după ce accesați butonul de descărcare fals.

În cazul downloader-ului care afișează anunțuri, nu există nici o funcționalitate în afară de afișarea anunțurilor false pe dispozitiv. Cu toate acestea, în vreme ce downloader-ul este capabil să descarce orice aplicație suplimentară pe dispozitivul infectat, sarcina utilă malware responsabilă de reclame poate fi înlocuită cu secvențe malware periculoase în viitor.

Pentru a vă asigura că dispozitivul nu este infectat cu malware, utilizați o soluție de securitate mobilă renumită pentru a detecta și elimina amenințările.

Dacă doriți să eliminați manual amenințările, puteți face acest lucru urmând pașii de mai jos.

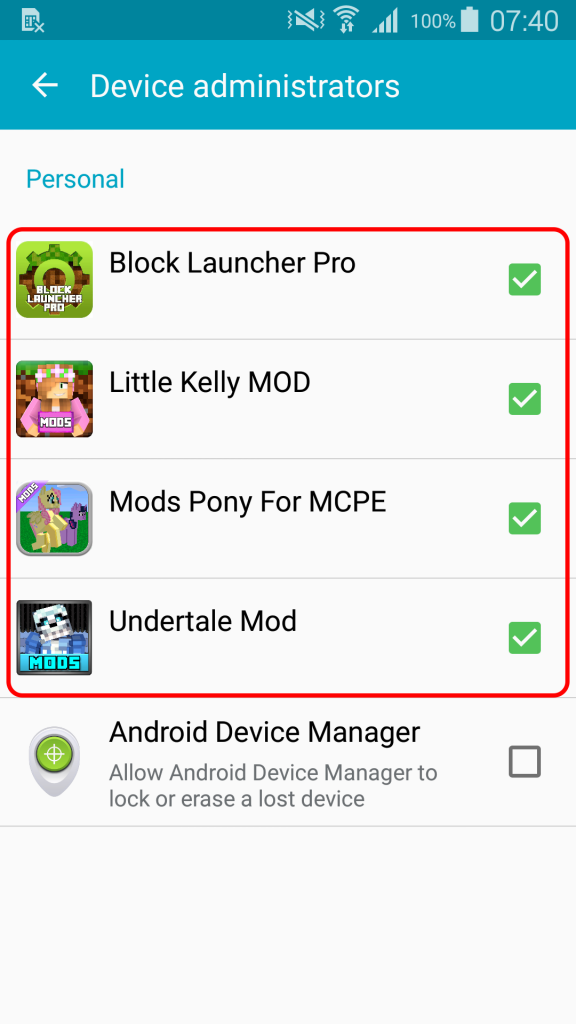

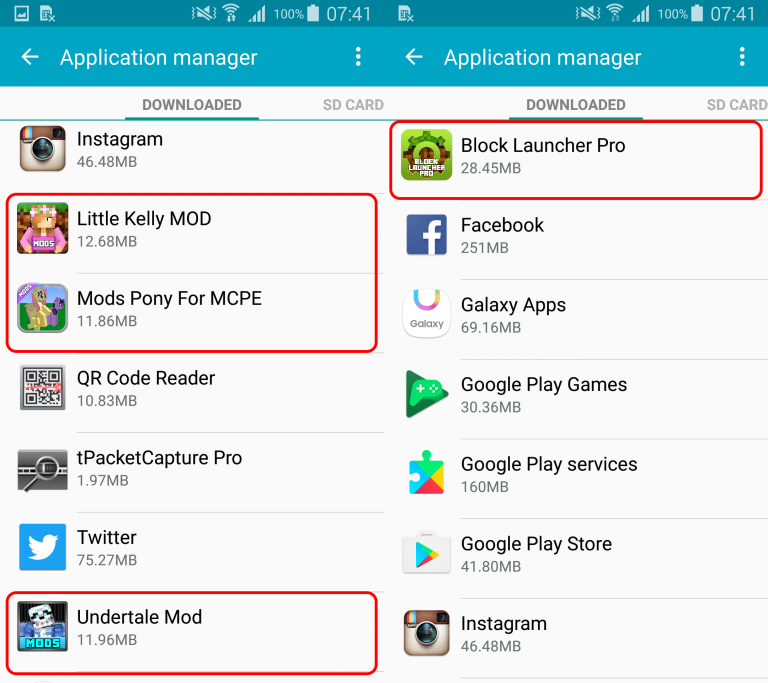

Pentru a curăța dispozitivul de downloader-ul care afișează anunțuri, va trebui mai întâi să dezactivați drepturile de administrator ale dispozitivului, atât pentru aplicație, cât și pentru modulul descărcat găsite în Settings -> Security -> Device administrators, așa cum este prezentat în Fig. 8. Apoi, puteți dezinstala aplicațiile accesând Settings -> Application Manager.

Figura 8 – Downloadere și sarcini utile malware având drepturile de administrator active

Figura 9 - Downloadere și sarcini utile malware în Application Manager

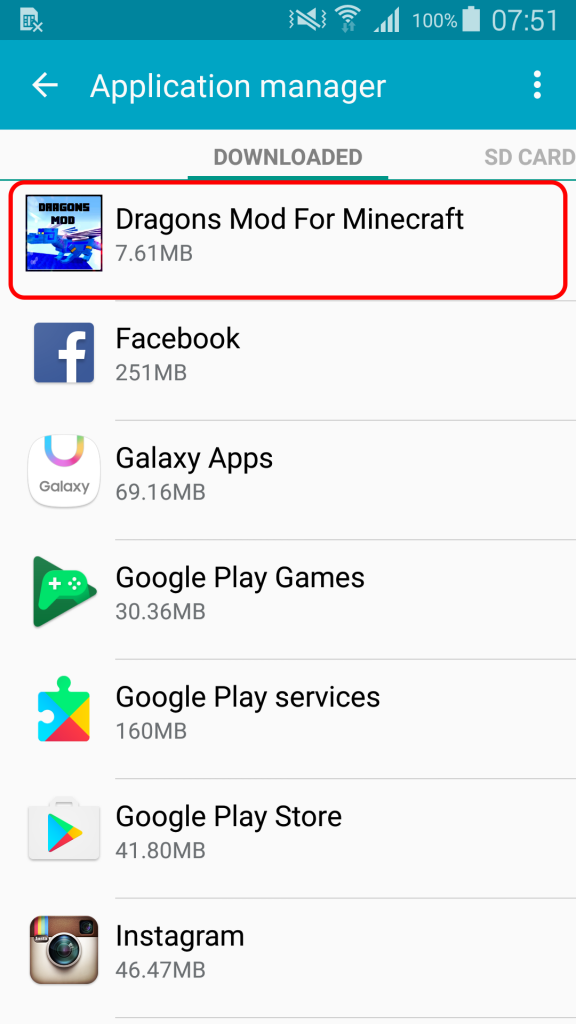

În cazul aplicației false, dezinstalarea este cu un pas mai ușoară - puteți dezinstala aplicația accesând Settings -> Application Manager.

Figura 10 – Aplicație falsă în Application Manager

Pentru a evita să fiți păcăliți de aplicațiile false și de alte coduri malware, optați pentru descărcarea aplicațiilor din magazinele oficiale de aplicații. Chiar și în această situație, exercitați o atenție suplimentară atunci când descărcați aplicații terțe care oferă funcții suplimentare pentru aplicațiile existente, deoarece poate exista o „truc“ în aceste oferte atractive.

Înainte de a descărca, verificați popularitatea aplicației în funcție de numărul de instalări, evaluări și, cel mai important, conținutul comentariilor. În cazul acestor aplicații, evaluările slabe și comentariile furioase por fi un indicator destul de bun al integrității lor.

Mostre

Android / TrojanDownloader.Agent.JL:

| NUME PACHET | INSTALĂRI | Hash |

|---|---|---|

| com.mermaid.mod.for.minecraft.mod | 10,000 - 50,000 | 44D5834E7D287D5C663D494A6AD4ACF8517F9847 |

| com.mod5.from.mcpe.mod | 5,000 - 10,000 | 1501F9EAD8A14601C4C2FF50F56AB6C3D3AC768B |

| com.badgraftds.little.kelly.mod | 1,000 - 5,000 | 168CBA98F6D0EABCBAA107C40EE66562B7CD5B99 |

| com.mod.tntntjhh.pony.mcpe.mod | 1,000 - 5,000 | 5BBC31B26FDA3CC7E1502AA9C2937EED6F2316E1 |

| com.mod.cvcvv.mermaid.mod | 1,000 - 5,000 | F5B7D12D508E47642492C28DA1A2C51DD99CB0BB |

| com.wkrtjjt.little.yandere.mod | 1,000 - 5,000 | 9541A6F0BD4A512C6DB174BCEBFFF8B480866158 |

| com.lklljhmhg.little.carry.mod | 500 - 1,000 | 5D4FE5B908D03B7E8C4E072EC1672DE7386796E5 |

| com.mod.ffvbbn.backpack.mod | 500 - 1,000 | FC4EC301026080957D50213C1669990FE1DB283A |

| com.mod.efefe.oasis.werr.mod | 100 - 500 | B6FD16C0783CB01718DAE78117AA9199CB925C0B |

| com.mod.rmsl.battle.mcpe.mod | 100 - 500 | CF39574A3ECDC22170333D665EDBFD2248870180 |

| com.mod.fdgf.little.girlfriend.mod | 100 - 500 | B4AF6AF0A78F36EB1EEB407D6392C940D4AE6BC3 |

| com.mod.rttyu.undertale.mod | 100 - 500 | 0C47A496A56AF3226FB3CE5EB09CB4F34FD0FE8B |

| com.retmff.mod.little.mcpe.mod | 100 - 500 | 225C5590F1EB70C41AA2B5F18E282E6090643E93 |

| com.jL7PtX.mod.little.Boyfriend.mod | 100 - 500 | 00E4B4182EBA6AD39E0338FE67C5E921D75A63BD |

| app.webl.instal.com.webapp | B305CE85D0972BD0EB805592275A420314972416 |

Android/FakeApp.FG:

| NUME PACHET | INSTALĂRI | Hash |

|---|---|---|

| forminecraft.school | 50,000 - 100,000 | 3080E692ECC0BB8CE7007A438B8B4AF0BE796BBB |

| studio.mcpemods.starwarsforforminecraftpe | 10,000 - 50,000 | FC5C29A915CA8559DDD8704A38C050E38F7DEFAD |

| studio.mcpemods.mapbikinibottom | 10,000 - 50,000 | 39BABDB2020A0B1D4B8E70A07FB3ECA730FA9EC8 |

| devlabsolaris.maphelloneighborformcpe | 10,000 - 50,000 | AF89CAF6F8B5674746CFFD71EA59114034A50A0B |

| devlabsolaris.fnafmodforminecraft | 10,000 - 50,000 | 0A5B5D6D1B4B5E2FFF56EAE8984D25C23F6B7326 |

| su.artmik.gta5forminecraftpe | 10,000 - 50,000 | 2C8A61902B42F9DD210D93818571ADF9D7FC4DC0 |

| devlabsolaris.herobrinemodforminecraft | 5,000 - 10,000 | 7A78030E4B2B295B3CEB897546390A7F4339B3F0 |

| modsforminers.school | 5,000 - 10,000 | 88471AA34BDF29A46BD362A8844B8C007B99E720 |

| devlabsolaris.horsemodforminecraft | 1,000 - 5,000 | 3EC7FA4660455933F100AEB35E1675834EC5E1DC |

| devlabsolaris.dragonsmodforminecraft | 1,000 - 5,000 | 39D71C30E01C553B91E97FF08F8B78CA00F04CB0 |

| devlabsolaris.pixelmonminecraftmod | 1,000 - 5,000 | 816D1A232B7DD39EA6877FC2004BAA9EFFF174A1 |

| devlabsolaris.luckyblockmodforminecraft | 1,000 - 5,000 | FEDD3602EAF5111B8A41FE1F093B6B75F5B9FB7D |

| devlabsolaris.superherominecraftmod | 1,000 - 5,000 | C3702B121A9CA3B93E63D0E8A15575A169C0E7F9 |

| devlabsolaris.tornadomodforminecraft | 1,000 - 5,000 | 9A97415E1D405B50087DE7E34213A1F40D58C33C |

| devlabsolaris.gtamodforminecraft | 1,000 - 5,000 | ECD5EFACD13CCBDBF58B5F8B212511F7B12E9941 |

| devlabsolaris.backpackmodforminecraft | 1,000 - 5,000 | 8F9EDD079E1FE5D2C48DE5B9A9994E2D39C8B663 |

| devlabsolaris.weaponsmodforminecraft | 100 - 500 | 7F78C100C47B3130929F45B013B119656B2B0135 |

| devlabsolaris.swordsmodforminecraft | 100 - 500 | 23AE258960B46659EEF4C34021B1CE92EF9AA670 |

LUKAS STEFANKO

CORESPONDENT INDEPENDENT

Lasa un comentariu