Ransomware-ul este o secvență malware pe care infractorii cibernetici utilizează pentru a ataca și bloca accesul la un dispozitiv sau pentru a cripta conținutul acestuia, cu scopul de a extorca bani de la proprietar, în schimbul promisiunii (fără nicio garanție de altfel), de restabilire, după plata răscumpărării, a accesului la dispozitivul afectat.

Cum funcționează ransomware-ul?

Există mai multe tehnici utilizate de infractorii informatici specializați în ransomware, dintre care amintim:

- Tehnica Screen Locker - blochează accesul la ecranul dispozitivului, afișând doar interfața malware care conține mesajul de șantaj.

- Ransomware-ul PIN Locker - codifică codul PIN al dispozitivului, făcând inaccesibil conținutul și funcționalitatea acestuia.

- Disk Coding Ransomware - criptează MBR și/sau structurile critice ale sistemului de fișiere și astfel împiedică utilizatorul să acceseze sistemul de operare.

- Crypto-ransomware - criptează doar fișierele personale ale utilizatorului, stocate pe disc.

În general, aceste tipuri de ransomware solicită plata, cel mai adesea în Bitcoin, Monero sau altă criptomonedă greu de urmărit. În schimbul plății, infractorii cibernetici susțin că vor decripta datele și/sau vor restabili accesul la dispozitivul afectat. Dar nu există absolut nicio garanție că infractorii cibernetici își vor respecta promisiunea (uneori nu fac acest lucru, fie intenționat, fie ca urmare a codării incompetente implementate de ei în atac). Prin urmare, ESET recomandă să nu plătiți suma cerută - cel puțin nu înainte de a contacta suportul nostru tehnic pentru a vedea ce posibilități există pentru decriptare.

De ce ar trebui să se teamă IMM-urile de ransomware?

Potrivit sondajului Ponemon 2017 privind starea securității cibernetice în rândul întreprinderilor mici și mijlocii (IMM), fiecare companie din sondaj a suferit un atac ransomware în ultimele 12 luni, unele în mai multe rânduri. Majoritatea (79%) a constatat că au sisteme compromise în urma unor atacurilor de inginerie socială.

Aceste statistici documentează două aspecte:

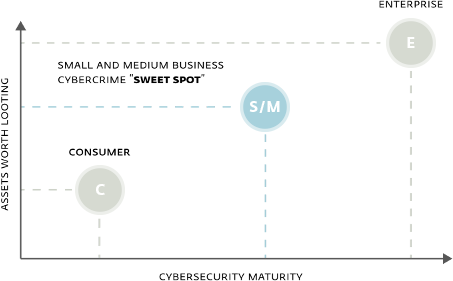

1. IMM-urile devin o țintă din ce în ce mai interesantă pentru infractorii cibernetici.

2. IMM-urile sunt ținte mai valoroase pentru infractorii cibernetici decât utilizatorii casnici și sunt mai vulnerabile decât întreprinderile mari, întrucât companiile mici și mijlocii nu au de obicei resursele financiare de securizare a infrastructurilor și a informațiilor stocate precum omologii lor corporativi. Această combinație reprezintă o mare oportunitate pentru atacatori.

Același raport dezvăluie, de asemenea, că desktopurile au fost cele mai vizate dispozitive (78%), urmate de telefoanele mobile și tabletele (37%) și apoi de serverele companiei (34%). Dacă atacul ransomware a avut succes, majoritatea (60%) dintre victime a plătit răscumpărarea cerută. Suma pe care victimele au plătit-o a fost, în medie, mai mare de 2150 USD. Dar există modalități mai bune de a face față amenințărilor ransomware, concentrându-ne pe prevenție și recuperare.

Cum să vă protejați organizația?

Pași de bază de prevenție și recuperare:

- Faceți backup de date în mod regulat și păstrați offline cel puțin un backup complet a celor mai valoroase date

- Actualizați toate software-urile și aplicațiile - inclusiv sistemele de operare

- Utilizați o soluție de securitate fiabilă, cu mai multe straturi și asigurați-vă că este actualizată

- Reduceți suprafața de atac dezactivând sau dezinstalând orice servicii și software-uri inutile

- Scanați rețelele pentru a descoperi conturile riscante ce utilizează parole slabe și asigurați-vă că acestea sunt îmbunătățite

- Limitați sau interziceți Remote Desktop Protocol (RDP) din afara rețelei sau activați autentificarea la nivel de rețea

- Utilizați o rețea privată virtuală (VPN) pentru angajații care accesează sistemele companiei de la distanță

- Examinați setările firewall-ului și închideți orice porturi neesențiale care ar putea duce la o infectare

- Examinați regulile și politicile pentru traficul dintre sistemele interne ale companiei și rețelele externe

- Protejați prin parolă configurațiile soluțiilor dvs. de securitate pentru a preveni dezactivarea acestora de către un atacator

- Segmentați LAN-ul companiei în subrețele și conectați-le la firewall-uri pentru a limita mișcarea laterală și posibilul impact al ransomware-ului sau altor atacuri, în cadrul rețelei

- Mențineți backup-urile sigure implementând autentificarea la acces cu doi sau mai mulți factori

- Pregătiți-vă periodic personalul pentru a recunoaște amenințările cibernetice și pentru a ști cum să gestioneze atacurile de inginerie socială

- Limitați accesul la fișierele și folderele partajate numai pentru cei care au nevoie de ele, inclusiv distribuirea conținutului în format read-only și să modificați această setare numai pentru personalul care trebuie să aibă acces de editare

- Activați detectarea aplicațiilor potențial nesigure / nedorite (PUSA / PUA) pentru a detecta și bloca instrumentele care pot fi utilizate în mod abuziv de atacatori pentru a dezactiva soluția de securitate

Lasa un comentariu