Într-o situație atât de dificilă, multe victime ale atacurilor ransomware cad în capcana de a plăti răscumpărarea solicitată. Iată, însă, de ce lucrurile nu sunt atât de simple.

Cu siguranță, plata unui șantaj ransomware nu poate reprezenta o direcție eficientă de cheltuire a bugetelor de securitate cibernetică sau a capitalului acționar și nici nu este cea mai bună resursă de utilizare a fondurilor din asigurări. Deci, de ce plătesc companiile răscumpărarea și ce ar trebui să fie făcut pentru ca acest lucru să nu se mai întâmple?

De ce atât de multe victime plătesc solicitările de răscumpărare a accesului la date?

În termeni simpli, ar putea părea în primă fază mai rentabil să plătești și să restabilești rapid business-ul decât de să nu plătești și să treci cumva până la urmă de blocaj. Precedentul actual de plată datează probabil de la organizațiile curajoase din punct de vedere etic care au refuzat inițial să plătească. Când WannaCryptor (cunoscut și sub numele de WannaCry) a răspândit payload-ul său malițios asupra lumii în 2017, Serviciul Național de Sănătate al Regatului Unit a avut un impact semnificativ asupra infrastructurii sale. Motivele pentru care au fost lovite atât de puternic sunt bine documentate, precum și costurile reconstrucției: aproximativ 120 de milioane de dolari SUA. Aceste sume nu iau în considerare costurile umane datorate celor peste 19.000 de programări anulate, inclusiv unele critice din sferă oncologică.

Apoi, în 2018, orașul Atlanta a suferit un atac ransomware, cunoscut ca SamSam, asupra infrastructurii sale, care a lovit serverele sale de tip smart city. Autorii din spatele atacului au cerut ceea ce atunci părea o răscumpărare imensă, 51.000 USD. După câțiva ani, costul raportat al reconstrucției sistemelor afectate s-a situat între 11 milioane USD și 17 milioane USD; această diferență ia în considerare faptul că unele dintre reconstrucțiile necesare au mers către consolidări și îmbunătățiri. Suntem siguri că mulți contribuabili din orașul Atlanta ar fi preferat ca orașul să fi plătit răscumpărarea.

Având aceste exemple clare de incidente cunoscute public care arată că costul recuperării acesului la date și la infrastructură în cazul unui atac este semnificativ mai mare decât răscumpărarea, dilema referitoare la plata răscumpărării poate fi mai degrabă una de cost decât de etică. Deoarece ambele exemple de mai sus au avut ca focus guvernul local sau central, simțul moral al acestor victime le-a indicat probabil să nu finanțeze următorul incident cibernetic. Din păcate, doar un an mai târziu, municipalitățile din Lake City și Riviera Beach din Florida au cedat 500.000 USD, respectiv 600.000 USD, pentru a plăti șantajul asociat incidentelor ransomware pe care le-au suferit.

Cu toate acestea nu există nicio garanție că va fi oferit ulterior plății un instrument de decriptare a datelor furate sau că, dacă va fi furnizat, va funcționa optim. Într-adevăr, un sondaj recent realizat de Cybereason a constatat că aproape jumătate dintre companiile care au plătit răscumpărări nu și-au recăpătat accesul la toate datele lor critice după ce au primit cheile de decriptare. Atunci de ce să plătim răscumpărarea? Ei bine, escrocheriile ransomware au devenit mai comercializate și mai sofisticate de ambele părți: criminalii cibernetici au înțeles valoarea datelor implicate în infracțiunile lor datorită costurilor de recuperare care au fost dezvăluite public și un nou segment de industrie, de negociatori ransomware și de asigurărilor cibernetice specifice au apărut special pentru a adresa acest nou tip de atacuri. S-a născut un nou segment de afaceri: anumite companii și persoane fizice au început să profite de pe urma facilitării plăților cererilor de extorcare.

De asemenea, este important să ne amintim de efectele devastatoare pe care le poate avea ransomware-ul asupra unei afaceri mai mici, care are mai puține șanse să aibă acces la resurse specializate. Plata cererii de răscumpărare poate să facă diferența între supraviețuirea afacerii pentru încă o zi sau închiderea ei pentru totdeauna, așa cum sa întâmplat cu The Heritage Company. În urma unui atac ransomware, 300 de persoane și-au pierdut slujba. În țările cu legislație privind confidențialitatea, plata poate elimina, de asemenea, necesitatea de a informa autoritățile de reglementare; totuși, bănuim că autoritatea de reglementare ar trebui să fie întotdeauna informată cu privire la orice breșă de date, indiferent dacă plata a fost condiționată de ștergerea datelor sustrase.

Plata nu este adesea ilegală

În octombrie 2020, Departamentul Trezoreriei din SUA, Oficiul pentru Controlul Activelor Străine (OFAC) a declarat ilegală plata unor cereri de răscumpărare, în anumite situații. Ca o clarificare, este ilegală plata către indivizi, organizații, regimuri și, în unele cazuri, țări întregi care se află pe lista de sancțiuni. Iar unele grupuri de criminalitate informatică se află pe lista sancțiunilor. Nu era deja ilegală trimiterea sau facilitarea trimiterii de fonduri către cineva de pe lista sancțiunilor? Deci ce noutate a adus acest anunț? Desigur, alegătorii trebuie să creadă că guvernele lor fac ceva pentru a opri valul del criminali cibernetici. Uniunea Europeană urmează un sistem similar cu un regim de sancțiuni care interzice punerea la dispoziție a fondurilor pentru părțile de pe lista oficială de sancțiuni.

În afară de hotărârea OFAC, în Statele Unite nu există încă îndrumări clare cu privire la plata cererilor de ransomware și, potrivit experților, poate fi chiar deductibilă din impozite. Acest lucru poate influența procesul de luare a deciziilor atunci când o afacere nu își permite blocajul de a fi extorcată.

Identificarea locației sau a persoanelor din spatele atacului cibernetic este dificil de realizat, iar tehnologia de obicei ajută aceste grupuri să rămână atât anonime, cât și nomade, în mare măsură. Cu toate acestea, este esențial să știți unde se îndreaptă banii dacă decideți să plătiți răscumpărarea, pentru că plata accidentală către o persoană sau un grup care apare pe o listă de sancțiuni v-ar putea aduce probleme legislative suplimentare.

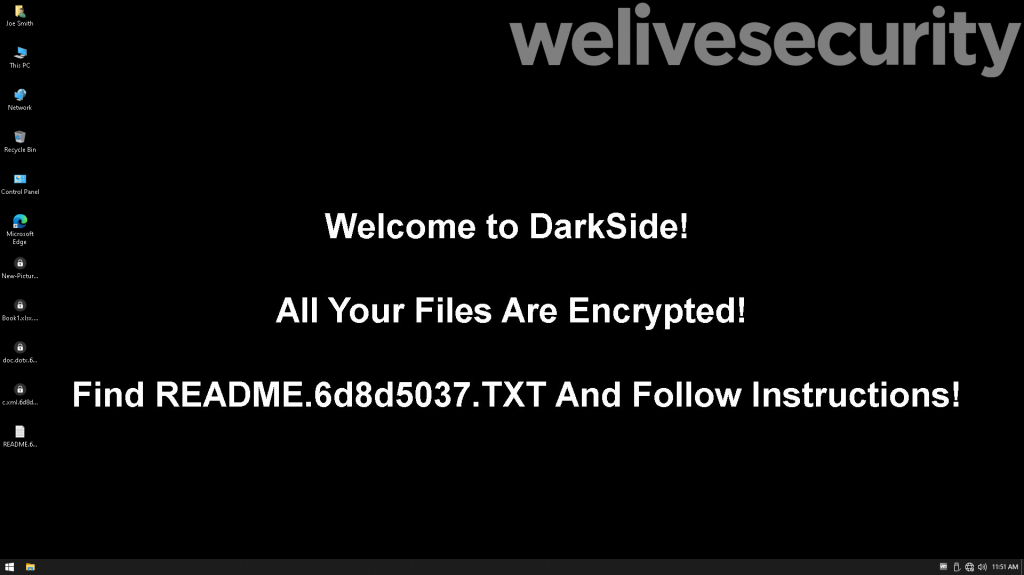

Figura 1. O imagine de fundal setată de DarkSide

Plata recentă a 75 de bitcoin (4,4 milioane de dolari SUA la acel moment) de către Colonial Pipeline, în ciuda recuperării de către FBI a 63,7 bitcoin (aproximativ 2,3 milioane de dolari SUA în momentul recuperării, dar 3,7 milioane USD la cursul de schimb când a fost plătită răscumpărarea), demonstrează că utilizarea listei de sancțiuni pentru a interzice plata este ineficientă. Grupul Darkside, autorul din spatele atacului, despre care se crede că este localizat în Rusia, a avut grijă să evite lista asigurându-se, de exemplu, că stocarea lor de date nu se află în Iran, păstrându-și astfel „afacerea” în regiunile care nu se află pe lista sancțiunilor.

Ransomware-ul ca model de servicii business

Grupul cibernetic Darkside s-a desființat acum din cauza atenției nedorite provocate de incidentul Colonial Pipeline. Oare grupul se afla pe lista sancțiunilor și închiderea sa înseamnă oare că atacurile sale în derulare se vor opri? Răspunsurile sunt nu și nu. Nu știm de ce toate grupurile cibernetice cunoscute nu sunt pe lista sancțiunilor, dar poate că există un răspuns logic. Aceste grupuri sunt adesea furnizori de servicii și nu sunt, de fapt, atacatorii care creează „oportunitățile de afaceri”; mai degrabă, furnizează infrastructura și serviciile pentru a le facilita altor atacatori succesul și apoi împart veniturile generate. Acest lucru este adesea denumit „ransomware ca serviciu” sau RaaS, atacatorii efectivi fiind afiliați comerciali ai grupului RaaS.

Atacatorii identifică ținte, se infiltrează sub o formă sau alta în rețelele lor, identifică și apoi sustrage copii ale datelor sensibile. Apoi, infiltrează codul rău intenționat către victime de la furnizorul lor RaaS, cum ar fi Darkside. Furnizorii RaaS facilitează atacul cu servicii de backend și încasările sunt împărțite, după ce victima plătește, de regulă într-un procentaj de 75/25. Când Darkside s-a desființat, probabil că alți furnizori de servicii de ransomware au beneficiat de pe urma lor și au avut o zi cu bonusuri, cu noii afiliați care s-au alăturat unor oferte calificate preexistente în curs de desfășurare!

Această situație aduce pe buzele tuturor o întrebare și anume cine este de fapt responsabil pentru un atac - afiliatul sau furnizorul de servicii? Răspunsul raportat în mass-media provine de obicei de la o echipă de criminalistică cibernetică și acordă dreptul de proprietate furnizorului de servicii, identificat prin tipul de cod malițios, detaliile de plată și alte informații de genul acesta care vin ca o semnătură și sunt ușor identificabile. Auzim rar, însă, despre inițiatorul incidentului și anume afiliatul; aceasta ar putea fi foarte bine o persoană oarecare sau, bineînțeles, ar putea fi un hacker sofisticat care profită de vulnerabilități sau de un atac de spearphishing direcționat și care operează o afacere de criminalitate cibernetică scalabilă și cu resurse disponibile.

Trendul actual este de sustragere a datelor, precum și de restricționare a accesului la acestea prin criptare; astfel, atacurile implică de obicei și elemente ale unei breșe de date, unele cu caracter personal sensibil.

Este ilegal să plătiți pentru a împiedica publicarea sau vânzarea datelor?

Amenințarea că informațiile personale sau sensibile pot fi dezvăluite sau vândute pe dark web ar putea fi considerată o altă formă de extorcare, pentru că obține beneficii prin constrângere, care în majoritatea jurisdicțiilor este o infracțiune. În Statele Unite, unde au loc o mulțime de cereri de răscumpărare, extorcarea acoperă atât preluarea proprietății, cât și instaurarea fricii în mod scris sau verbal, că i se va întâmpla un lucru rău victimei dacă nu respectă cerințele atacatorului. Criptarea datelor și limitarea accesului la sisteme în cazul unui atac ransomware este ceva ce i s-a întâmplat deja victimei, dar teama că datele sustrase vor fi fie vândute, fie publicate pe dark web contribuie suplimentar la instaurarea fricii.

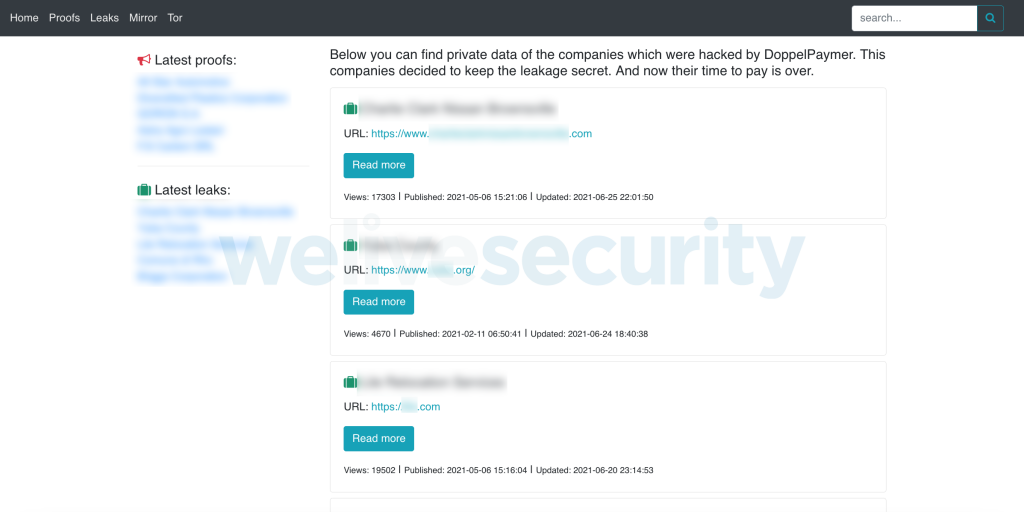

Figura 2. Cum arată presiunile asupra victimelor

La o primă vedere și fără a implica elemente juridice distincte pare ilegală o cerere de răscumpărare, însă nu pare să fie ilegal să efectuezi plata dacă ești victimă. Deci, este un alt scenariu în care plata către infractorii cibernetici pare să nu fie ilegală.

Sunt negociatorii și asigurările cibernetice cei cauzează sau soluționează problema?

Tendința curentă de a face plata ransomware și atitudinea că aceasta este „doar un alt cost asociat cu mediul de afaceri” nu sunt niște direcții sănătoase pentru nicio companie. Întrebarea de la masa sălii de consiliu ar trebui să se concentreze pe elementele care sunt necesare pentru a face organizația cât mai sigură pe plan cibernetic, luând toate măsurile de precauție posibile. În cazul asigurărilor, este probabil să existe acolo un element de complacere, prin care companiile se asigură de respectarea cerințele stabilite de asigurător și merg liniștiți mai departe cu afacerile lor, știind că, în eventualitatea unui incident nefericit, compania poate păși deoparte și se poate baza pe asigurător. Cele două incidente care au afectat orașele Riviera Beach și Lake City au fost ambele acoperite de asigurători, la fel ca plata făcută de Universitatea din Utah, în valoare de 475.000 de dolari. Cazul Colonial Pipeline a fost, de asemenea, parțial acoperit cu o asigurare cibernetică, deși este greu de spus în acest punct dacă plata a fost revendicată.

Deși asigurarea cibernetică poate finanța plata răscumpărării și poate conduce negocierile care au ca rezultat un impact amortizat al incidentului în business, există, desigur, multe alte costuri implicate, după cum s-a discutat anterior. Asigurătorii Norsk Hydro au plătit 20,2 milioane de dolari SUA când compania a suferit un atac în 2019, costul total fiind estimat la o sumă între 58 și 70 de milioane de dolari SUA; o parte din cuantumul suplimentar este posibil, de asemenea, să fi fost acoperit de asigurare. Privind retrospectiv, dacă ar avea ocazia să dea timpul înapoi, sunt sigur că Norsk Hydro sau orice altă companie care ar fi căzut victima unui atac ar decide probabil să îndrepte o parte din fabuloasa sumă cuprinsă între 38 și 50 de milioane de dolari SUA cheltuită peste plata răscumpărării în direcția prevenției, mai degrabă decât pentru acoperirea cheltuielilor post-atac.

Un articol pe aceeași temă: 5 lucruri esențiale de făcut înainte de a vă confrunta cu un atac ransomware

Dacă aș fi criminalul cibernetic din spatele unui atac, prima mea sarcină ar fi să aflu cine deține o asigurare cibernetică, să restrâng lista țintelor la cele care sunt foarte susceptibile de a plăti - nefiind banii lor, de ce n-ar plăti? Acesta poate fi motivul pentru care CNA Financial a fost ținta unui astfel de atac și a plătit 40 de milioane de dolari SUA pentru a recâștiga accesul la sistemele lor și, probabil, la datele furate. Fiind o companie care oferă asigurări cibernetice, această plată semnificativă ar putea fi privită ca o plată pentru a nu ataca clienții CNA, deoarece asigurătorul ar ajunge să plătească pentru fiecare atac. S-ar putea presupune că infractorul cibernetic a obținut acces la lista de clienți, însă nu este foarte clar. Pe de altă parte, ar fi dificil pentru ei să nu plătească dacă unul dintre clienții lor asigurați ar fi atacat - însă plata în acest caz ar putea lăsa să se înțeleagă un mesaj greșit.

Asigurarea cibernetică va rămâne probabil în continuare o posibilă soluție pentru companii, însă condițiile pe care ar trebui să le solicite asigurarea din perspectiva securității cibernetice, și anume un plan de reziliență și recuperare, ar trebui să definească standarde extrem de ridicate, reducând astfel posibilitatea ca o cerere de răscumpărare să fie făcută ușor. Asigurarea nu ar trebui să devină opțiunea de rezervă. Am fost atacați? Nu ne plănuiam asta, dar este în regulă...suntem asigurați.

Este timpul să interzicem plățile ransomware?

Atacul din luna mai derulat de grupul ransomware Conti asupra serviciului de sănătate irlandez ar putea evidenția motivul pentru care nu ar trebui interzisă plata atacatorului pentru un instrument de decriptare, ci mai degrabă ar trebui oprită plata acestora pentru a nu publica datele sustrase. La fel ca în cazul atacului Colonial Pipeline; niciun guvern nu dorește să se formeze, de pildă, cozi la pompele de benzină și, dacă se merge pe varianta de a nu plăti răscumpărarea s-ar limita într-un astfel de scenariu accesul cetățenilor la acest serviciu cu consecințe politice considerabile. Există și o dilemă morală cauzată de un potențial atac asupra infrastructurii și este dificil să plătești când știi că fondurile sunt folosite pentru a gestiona viitoare atacuri cibernetice, mai ales atunci când ai în vedere domeniul medical.

Plata cererii de răscumpărare pare, de asemenea, să creeze o a doua șansă pentru infractorii cibernetici: conform sondajului Cybereason menționat anterior, 80% dintre companiile care plătesc răscumpărarea suferă ulterior un alt atac, iar 46% dintre companii consideră că este vorba de același atacator. Dacă datele arată că plata unei cereri provoacă atacuri suplimentare, atunci interzicerea primei plăți ar schimba în mod semnificativ posibilitatea criminalilor cibernetici de a face bani.

Apreciem argumentul de a nu interzice plățile ransomware din cauza potențialelor daune sau riscuri pentru viața umană; cu toate acestea, acest punct de vedere pare să contrazică legislația actuală. Dacă grupul care lansează următorul atac asupra unui serviciu major de sănătate se află pe lista sancțiunilor, plata este deja ilegală; înseamnă că organizațiile pot plăti doar anumiți criminali cibernetici. Dacă dilema morală se referă la protejarea cetățenilor, ar fi legal ca un spital, de exemplu, să plătească orice atac de tip ransomware, indiferent de cine a fost identificat că este atacatorul.

Selecția făcută de guvern, prin intermediul listei de sancțiuni, care impune ce infractori cibernetici pot fi plătiți, nu pare a fi o cale corectă de acțiune.

Enigma criptomonedelor

Acesta este un subiect controversat, atât pentru lipsa de reglementare, cât și pentru consumul extrem de energie utilizat pentru procesarea tranzacțiilor. Majoritatea instituțiilor financiare sunt reglementate și trebuie să îndeplinească anumite standarde care previn și detectează spălarea banilor - bani câștigați prin activități infracționale. Pentru deschiderea unui cont bancar sau pentru investițiile cu o nouă organizație financiară este nevoie să vă dovediți identitatea dincolo de orice îndoială, cu pașapoarte, facturi de utilități și multe informații personale. În unele țări, acești pași se pot extinde și în cazul efectuării unor tranzacții imobiliare și al multor altor tipuri de servicii și tranzacții. În paralel există criptomoneda, Vestul sălbatic pentru investitorii curajoși și din păcate moneda preferată a infractorilor cibernetici.

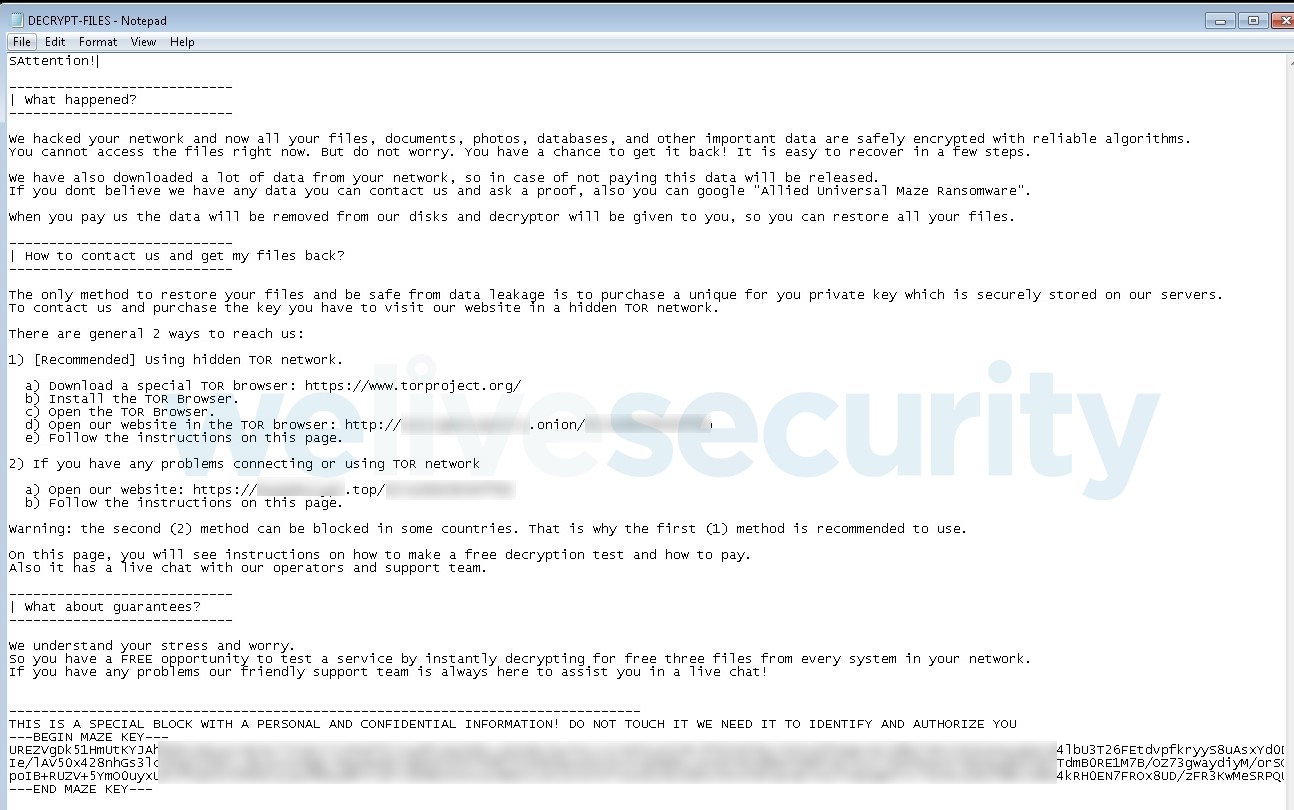

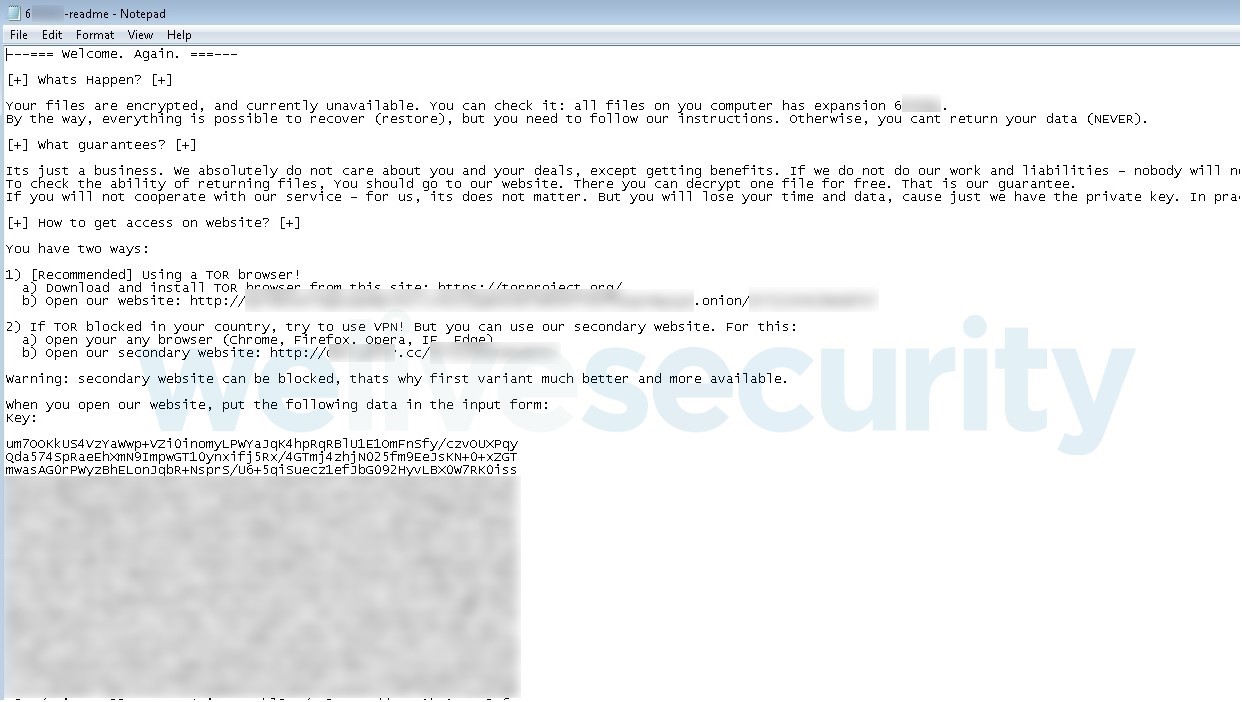

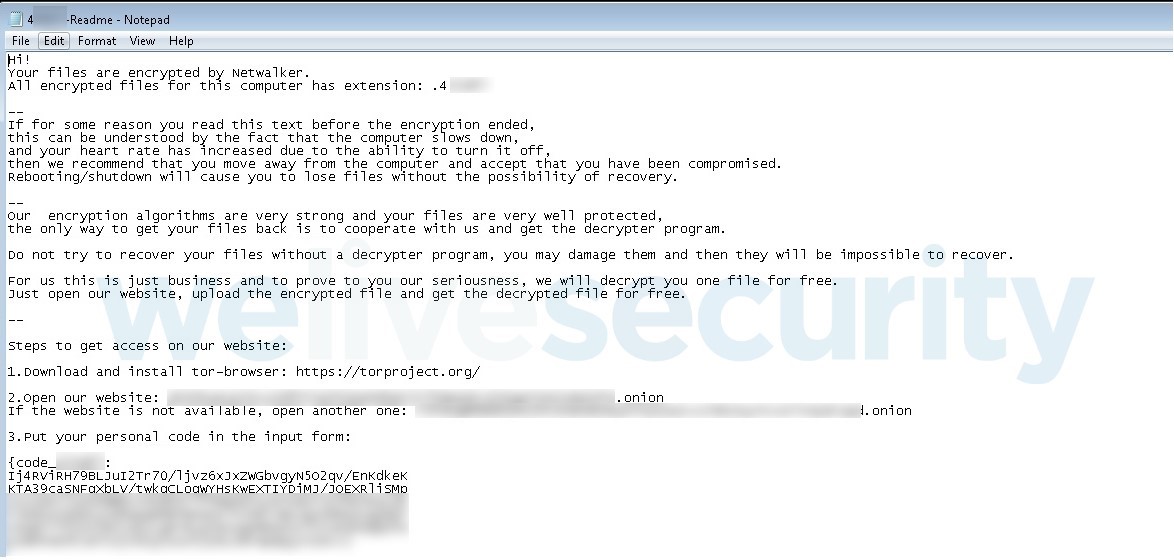

Figura 3. Note de răscumpărare din grupurile Maze, Sodinokibi (aka REvil) și NetWalker, respectiv (prima jumătate a anului 2020)

Figura 3. Note de răscumpărare din grupurile Maze, Sodinokibi (aka REvil) și NetWalker, respectiv (prima jumătate a anului 2020)

Există un nivel de anonimat acordat de criptomonede care le-a consacrat ca metodă preferată pentru cererile făcute de infractorii cibernetici pentru că nu este necesar să se divulge victimei și beneficiarul plății. Este demn de remarcat faptul că nu toate criptomonedele sunt egale în acest sens, unele oferind câteva date despre portofelul beneficiarului, însă fără a divulga cine se află în spatele portofelului, iar altele chiar ascund portofelul digital în sine.

În ultima perioadă, confuzia politicienilor cu privire la modul în care trebuie reglementate criptomonedele este clară. El Salvador și-a anunțat intenția de a accepta bitcoin ca mijloc legal de plată în termen de trei luni de la anunț, pe lângă dolarul american, în prezent ca mijloc legal de plată. Cu toate acestea, Banca Mondială a respins o cerere din partea țării de a asista la implementare, invocând îngrijorări legate de transparență și probleme de mediu. Minarea de criptomonede utilizează un consum semnificativ de energie, iar într-o lume preocupată de mediu nu este în niciun caz o măsură eco-friendly: în prezent, consumul de energie Bitcoin este același cu cel al unei țări de precum Argentina.

De asemenea, provincia Sichuan din China a citat problemele legate de consumul de energie și a emis recent un ordin de încetare a minării de bitcoin în regiunea sa. Aceasta reacție a fost urmată ulterior de alta, a statului chinez, care a instruit băncile și platformele de plăți să nu mai susțină tranzacțiile cu monede digitale. Confuzia va continua, cu siguranță, vom avea în continuare țări care vor lua decizii unilaterale cu privire la modul de reacție la lumea relativ nouă a monedelor digitale.

Criptomonedele au rezolvat o problemă uriașă pentru infractorii cibernetici - cum să primească plata fără a-și dezvălui propria identitate. De asemenea, a creat cerere pentru criptomonede: pentru fiecare victimă care plătește, cererea este generată pentru a dobândi moneda pentru efectuarea plății. Această cerere crește valoarea monedei, iar piața apreciază acest lucru; când FBI a anunțat că a reușit să pună mâna pe portofelul virtual din plata Colonial Pipeline și să recupereze 63,7 bitcoini (2,3 milioane USD), piața generală a criptomonedelor a scăzut vizibil, piața fiind un rollercoaster, firește aceasta scadere poate fi sau nu doar o coincidență.

Într-un astfel de scenariu teroretic posibil, în mod curios, dacă sunteți investitor în criptomonede și acceptați în teorie ca cererea pentru monede să fie parțial creată de infractorii cibernetici (acțiune care, la rândul ei, le crește valoarea), atunci profitați,indirect, din activitatea criminală. Iată încă o dilemă etică posibilă, legată de ele.

Concluzii

Finanțarea activității infracționale pare uneori, în funcție de context, acceptabilă. În realitate, aceasta nu este.

Ceea ce trebuie făcut este să devină ilegală finanțarea criminalilor cibernetici, iar legiuitorii ar trebui să acționeze și să oprească efectuarea plăților. S-ar putea să existe un avantaj, în primul rând, pentru țările care adoptă legislația ce interzice plățile: infractorii cibernetici care stau la baza acestor atacuri sunt focalizați, finanțați, au resurse și determinare. Dacă o țară sau o regiune a adoptat o legislație care interzice oricărei companii sau organizații să plătească o cerere de răscumpărare, atunci infractorii cibernetici își vor adapta șiretlicurile și își vor concentra campaniile asupra țărilor care nu au acționat încă.

Cu toate acestea, în realitate, există probabil o cale de mijloc pentru a ne asigura că organizațiile care iau în calcul plata nu fac acest lucru doar pentru că este o opțiune la îndemână. În cazul în care asigurarea de risc cibernetic transportă un excedent, plătibil de către asigurat, de 50% din costul incidentului și ar putea fi invocată numai atunci când oamenii legii sau un organism de reglementare este notificat și implicat în decizia de a efectua plata, atunci disponibilitatea a plăti se poate schimba. Dacă ar exista un astfel de organism de reglementare pentru incidentele cibernetice care necesită plata, am înțelege mai bine amploarea problemei, întrucât o agenție ar avea viziune asupra tuturor incidentelor. Autoritatea de reglementare ar fi, de asemenea, un depozit central pentru cheile de decriptare, ar păstra și comunica clar cine este pe lista sancțiunilor, angajând agențiile competente de aplicare a legii, notificând autoritățile de reglementare a confidențialității și ar cunoaște amploarea și rezultatul negocierilor anterioare.

Este demn de remarcat faptul că un memorandum recent emis de Departamentul de Justiție al SUA prezintă cerințele de a notifica departamentul de Criminalitate Informatică și Proprietatea Intelectuală a Diviziei Penale a Procurorului SUA pentru cazurile care implică ransomware și/sau extorcare digitală de către subiectul care gestionează infrastructura afectată prin ransomware și scheme de extorcare. Deși acest lucru centralizează cunoștințele, este doar pentru acele cazuri care sunt investigate. Nu există o cerință obligatorie pentru ca o companie să raporteze un atac ransomware, cel puțin din câte știm; totuși, este recomandat și îndemnăm toate victimele să apeleze la forțele de ordine naționale.

Dacă considerați că veniturile generate de plata cererii de ransomware sunt câștiguri ilicite din activitatea criminală, atunci criptomonedele ar putea fi considerate și ele responsabile pentru spălarea banilor sau furnizarea unui port sigur pentru fondurile atribuite direct criminalității informatice? În ciuda numelui pe care îl poartă, guvernele nu recunosc criptomoneda ca monedă; îl privesc ca pe un vehicul de investiții care este supus impozitului pe câștigurile de capital, în cazul în care ai fi suficient de norocos să investești și să câștigi din ele. Orice companie de investiții care deține fonduri obținute direct din activități infracționale în teorie comite o infracțiune, deci de ce nu întreaga piață a criptomonedelor nu e supusă în cele din urmă acelorași reguli, de transparență și reglementare deplină?

Iată pe scurt câteva soluții teoretic posibile: plata răscumpărării ransomware să devină ilegală, să se limiteze rolul pieței asigurărilor iar companiile să fie obligate să dezvăluie incidentele unui autor de reglementare a incidentelor cibernetice, alături de reglementări ale criptomonedelor pentru a elimina pseudo-dreptul la anonimat. Toate ar putea face o diferență semnificativă în lupta împotriva criminalilor cibernetici.

Lasa un comentariu