Grupările de ransomware devin tot mai perseverente, iar atacurile au atins niveluri record. Companiile au acum nevoie de threat intelligence pentru a fortifica apărarea cibernetică clasică. În lumea criminalității informatice, ransomware-ul a devenit sinonim cu „câștigul rapid”. Cercetătorii în securitate descoperă constant noi grupări, instrumente și victime, pe măsură ce atacatorii migrează tot mai mult către modelul ransomware-as-a-service și către atacuri oportuniste. În noul context, companiile trebuie să implementeze soluții de threat intelligence centrate special pe această sferă a activității infracționale, astfel încât echipele IT să fie la curent cu ultimele tendințe și să evite surprizele neplăcute.

ESET își propune să asigure un avantaj prin intermediul serviciului său ESET Threat Intelligence, lansând noile rapoarte eCrime. Sunt concepute pentru a echipa autoritățile, departamentele IT și echipele de securitate cu informațiile necesare pentru a proteja organizațiile împotriva campaniilor malițioase actuale, punând un accent deosebit pe ransomware și infostealer-e.

Deși ESET monitorizează de ani de zile grupările de tip APT (Advanced Persistent Threats), care vizează de ceva timp deja infrastructura critică și companiile mari, noile ESET eCrime Reports își reorientează atenția către sfera în plină expansiune a grupărilor infracționale motivate financiar, care nu își aleg țintele în funcție de mărime sau regiune. Pentru a menține acest tip de threat intelligence cât mai practic, rapoartele ESET eCrime oferă scenarii de atac reale și perspective asupra TTP-urilor, adăugând indicatori de compromitere (IoCs), reguli de hunting și recomandări pentru a maximiza eficiența apărării.

Ideile principale din articol:

– Atacurile de tip ransomware sunt în plină ascensiune, deoarece acest tip de malware a devenit mult mai accesibil atacatorilor și, în același timp, tot mai sofisticat.

– Într-un peisaj al amenințărilor atât de dinamic și în continuă evoluție, companiile au nevoie de threat intelligence pentru a anticipa cele mai noi tehnici folosite de grupările de ransomware.

– ESET vine în sprijinul organizațiilor prin noile sale rapoarte eCrime, care îmbină analizele detaliate cu un flux continuu de date relevante despre amenințări.

Când vine vorba de peisajul amenințărilor, lucrurile evoluează din rău în mai rău pentru companii. Ransomware-ul a devenit, în esență, un serviciu accesibil oricui este dispus să plătească, permițându-le chiar și infractorilor cibernetici mai puțin experimentați să lanseze campanii malițioase la scară largă. Pentru a înrăutăți situația, Inteligența Artificială (AI) a coborât și mai mult bariera de acces – scrierea de cod este acum mai simplă și mai rapidă, iar capitalul uman necesar pentru a gestiona aceste campanii a scăzut semnificativ.

În ciuda progreselor notabile făcute de autorități și de sectorul privat în perturbarea operațiunilor active de ransomware, peisajul rămâne extrem de problematic, cu noi grupări care apar constant și afiliați care migrează către alți operatori. Mai mult, în 2025, cercetătorii ESET au observat o rivalitate crescută, existând grupări concurente care s-au atacat chiar între ele.

O creștere similară este vizibilă și în cazul programelor de tip infostealer, care servesc adesea ca vector de acces inițial în campanii ce escaladează ulterior în incidente de tip ransomware.

Datele disponibile confirmă tendința:

– Analiza ESET asupra site-urilor de scurgeri de date (DLS) indică o creștere de 50% de la an la an a atacurilor de tip ransomware.

– Raportul Verizon 2025 (Data Breach Investigations Report) observă o creștere anuală de peste o treime (de la 32% la 44%) a incidenței atacurilor ransomware.

– Același raport Verizon notează că valoarea mediană a răscumpărării a scăzut de la 150.000 $în 2024 la 115.000$ în 2025. Motivul ar putea fi orientarea către companiile mici și mijlocii (IMM-uri); 88% dintre IMM-urile care au suferit o breșă de securitate au descoperit ransomware în sistemele lor.

– Infostealer-ele joacă un rol crucial: Datele de pe site-urile de extorcare arată că 54% dintre victime au avut domeniile menționate în cel puțin un jurnal de infostealer sau pe piețele ilegale de date, potrivit aceluiași raport.

Disponibilitatea tot mai mare a ransomware-ului nu îl face, cu siguranță, mai puțin periculos. Grupările infracționale continuă să dezvolte instrumente noi, precum EDR killers, care exploatează drivere vulnerabile pentru a dezactiva soluțiile de securitate. De asemenea, aceștia adoptă rapid tehnici observate la alte amenințări, cum ar fi ClickFix – o metodă de inginerie socială care afișează un mesaj de eroare fals pentru a păcăli victimele să copieze și să execute comenzi malițioase pe dispozitivele lor.

Sunteți interesat de ultimele tendințe din universul ransomware? Consultați ESET Threat Report H2 2025

De ce sunt importante informațiile despre amenințări (Threat Intelligence)

Dat fiind peisajul ransomware din prezent, extrem de dinamic, companiile nu se mai pot baza exclusiv pe instrumente de securitate cibernetică pasive, cum ar fi produsele simple de protecție la nivel de endpoint. Pentru a face față amenințărilor în continuă evoluție, organizațiile au nevoie de o apărare proactivă, stratificată, care să includă servicii de threat intelligence de înaltă calitate.

De exemplu, atacurile de tip ransomware sunt adesea intruziuni complexe, desfășurate în mai multe etape. Infractorii cibernetici încep cu o fază de recunoaștere, monitorizând cu atenție organizația vizată. Ulterior, aceștia instalează malware pentru a compromite mediul informatic și abia mai târziu criptează datele și solicită o răscumpărare. Întregul proces se poate desfășura lent, pe parcursul mai multor săptămâni, special pentru a evita detecția.

În mod firesc, operatorii de malware monitorizează la rândul lor performanța propriilor campanii și își îmbunătățesc constant instrumentele și tacticile. Ecosistemul programelor de tip infostealer beneficiază, de asemenea, din plin de modelul Malware-as-a-Service (MaaS), având diverși afiliați care distribuie aceste amenințări și cresc presiunea asupra echipelor de apărare. În plus, piețele online dedicate oferă o modalitate extrem de simplă de a monetiza datele de autentificare furate.

Cum arată o operațiune MaaS reală, aflați din acest articol de pe blog.

ESET Threat Intelligence – vizibilitate globală susținută de cercetători de talie mondială

Datorită numărului mare de utilizatori din diverse regiuni, ESET beneficiază de o vizibilitate globală extinsă asupra incidentelor soluționate de produsele sale. Această fundație permite crearea unor rapoarte de threat intelligence riguroase, precise din punct de vedere factual și extrem de detaliate.

Un exemplu elocvent al acestui serviciu în acțiune este cercetarea noastră premiată despre BlackLotus UEFI bootkit – primul bootkit UEFI cunoscut public care a reușit să compromită o funcție esențială de securitate: UEFI Secure Boot. În cadrul acestei analize, cercetătorul ESET Martin Smolár „dezasamblează” malware-ul, prezentându-i istoricul, explicând pas cu pas procesul de bypass și oferind îndrumări clare pentru apărare.

Serviciul ESET Threat Intelligence este susținut de cercetători și ingineri de detecție de talie mondială, care colaborează cu instituții de renume în securitate cibernetică, inclusiv FBI, CISA (Joint Cyber Defense Collaborative), Centrul de Excelență NATO pentru Apărare Cibernetică Cooperativă (organizatorul exercițiului Locked Shields) și Europol.

Cercetătorii ESET se numără printre principalii candidați pentru Premiul Anual Péter Szőr dedicat cercetării tehnice în securitate, acordat de Virus Bulletin.

Câștigători:

– 2024: „Ebury este activ, dar nedepistat: 400.000 de servere Linux compromise pentru furt de criptomonede și câștiguri financiare” de Marc-Etienne M. Léveillé (ESET)

– 2023: „BlackLotus UEFI bootkit: Mit confirmat” de Martin Smolár (ESET)

– 2014: „Operațiunea Windigo” de cercetătorii ESET: Olivier Bilodeau, Pierre-Marc Bureau, Joan Calvet, Alexis Dorais-Joncas, Marc-Etienne Léveillé și Benjamin Vanheuverzwijn

Nominalizări:

– 2019: „LoJax: Primul rootkit UEFI descoperit în mediul real, prin amabilitatea grupului Sednit” de ESET Research

– 2016: „Distribuirea reconstrucției IR (Intermediate Representation) de nivel înalt pentru analiza malware la scară largă” de Alex Matrosov (Intel Security), Eugene Rodionov (ESET), Gabriel Negreira Barbosa (Intel Security) și Rodrigo Rubira Branco (Intel Security)

Sunt aceiași experți care contribuie direct la fluxurile de date și rapoartele din cadrul ESET Threat Intelligence.

Ce aduc nou rapoartele eCrime

Rapoartele ESET eCrime reprezintă cea mai recentă completare la portofoliul ESET Threat Intelligence, dezvăluind metodele, infrastructura și comportamentele grupărilor infracționale cibernetice actuale – în special ale celor din spatele atacurilor de tip ransomware, infostealer și al campaniilor de phishing în masă. Aceste campanii operează la scară globală, amenințând organizații de toate dimensiunile din aproape orice regiune a lumii.

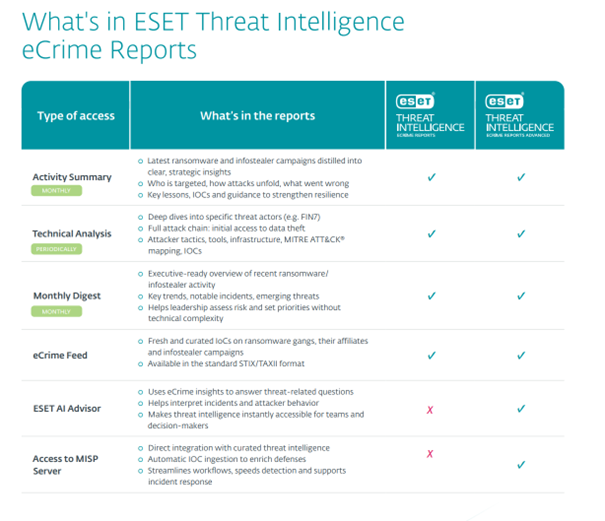

Scopul rapoartelor eCrime este de a oferi companiilor o vizibilitate clară și rapidă asupra atacurilor din lumea reală, incluzând Indicatorii de Compromitere (IoCs) relevanți, alături de lecțiile învățate și recomandări practice pe care echipele de securitate le pot aplica imediat pentru a-și consolida reziliența. Nivelul de raportare Advanced include, de asemenea, acces la ESET AI Advisor pentru o procesare mai rapidă a informațiilor, precum și o conexiune gata de integrare la serverul ESET MISP.

Principalele beneficii ale ESET eCrime Reports:

– O imagine de ansamblu completă asupra recentelor campanii de ransomware și infostealer, care depășește simplii indicatori izolați.

– Analize aprofundate ce acoperă tiparele de atac, evoluția acestora, indicatorii de compromitere (IoCs), tacticile, instrumentele utilizate, cartografierea infrastructurii și maparea pe cadrul MITRE ATT&CK®.

– Îndrumări defensive practice, bazate pe lecții învățate și recomandări ale experților.

– Actualizări lunare care detaliază activitatea curentă a grupărilor de ransomware și infostealer, tendințele cheie, incidentele majore și amenințările emergente.

– Fluxul eCrime, un flux actualizat continuu de IoCs riguros selectați, axat pe bandele de ransomware, afiliații acestora și campaniile de tip infostealer.

– ESET AI Advisor, un suport bazat pe inteligență artificială care utilizează informațiile din rapoartele eCrime pentru a oferi răspunsuri rapide și adaptate contextului la întrebările legate de amenințări.

– Acces la serverul ESET MISP, oferind integrare directă cu datele de threat intelligence, ceea ce permite echipelor de securitate să automatizeze preluarea indicatorilor de compromitere (IoCs).

– Suport pentru conformitate, ajutând organizațiile să îndeplinească cerințele de reglementare și standardele industriale.

Datorită ESET eCrime Reports, companiile pot identifica preventiv amenințările plauzibile, pot descoperi și remedia erorile de configurare sau breșele de securitate, pot prioritiza amenințările (în cazul volumului mare de alerte sau al oboselii cauzate de actualizări/ patch-uri) și pot lua decizii strategice informate.

Nu vă mai lăsați luat pe nepregătite

Grupările de ransomware au devenit tot mai perseverente, perfecționându-și constant instrumentele și ducând volumul atacurilor la niveluri record. Într-un peisaj al amenințărilor atât de dinamic, companiile au nevoie de un flux constant de informații (intelligence) pentru a anticipa următoarele mișcări ale bandelor de ransomware.

Rapoartele ESET eCrime ajută la prevenirea breșelor de securitate și la consolidarea rezilienței, oferind organizațiilor o vizibilitate profundă asupra ecosistemului de criminalitate cibernetică și a celor mai recente amenințări.

Întrebări Frecvente (FAQ)

De ce cresc atât de rapid atacurile de tip ransomware și infostealer?

Ransomware-ul a evoluat într-un model de servicii accesibil (RaaS), permițând chiar și infractorilor cu abilități limitate să lanseze atacuri la scară largă. AI-ul a coborât și mai mult bariera de acces, simplificând scrierea de cod și automatizarea.

De ce sunt campaniile de ransomware de astăzi mai periculoase decât înainte?

Campaniile moderne sunt operațiuni sofisticate, desfășurate în mai multe etape. În timpul intruziunilor, instrumentele legitime sunt adesea exploatate prin tehnici de tip „living off the land” (LOTL), ceea ce face detecția mult mai dificilă. Totodată, ecosistemul ransomware este mai accesibil, cu zeci de grupări care coexistă, fiecare având propriii afiliați. Aceștia își adaptează continuu tehnicile, utilizează instrumente avansate precum EDR killers și adoptă rapid noi metode de compromitere.

De ce au nevoie companiile și de threat intelligence, pe lângă instrumentele tradiționale de securitate cibernetică?

Instrumentele clasice, pasive, cum ar fi programele antivirus simple, nu pot ține pasul cu amenințările cibernetice care evoluează rapid și nu acoperă toți vectorii de atac. Analiza amenințărilor (threat intelligence) oferă perspective asupra atacurilor reale, tacticilor și indicatorilor de compromitere, permițând companiilor să detecteze amenințările mai devreme, să răspundă mai rapid și să anticipeze următoarele mișcări ale infractorilor cibernetici.

Ce face ca serviciul de threat intelligence de la ESET să fie unic?

Informațiile ESET sunt susținute de tehnologii avansate de detecție și de o echipă globală de cercetători de renume. Ei monitorizează atacurile active, analizează malware-ul utilizat și colaborează cu organizații precum NATO, FBI, Europol și CISA. Această vizibilitate asupra atacurilor concrete permite ESET să descopere amenințări revoluționare și să integreze date de înaltă calitate în produsele sale de securitate.

Ce oferă rapoartele ESET eCrime pentru a ajuta companiile să fie cu un pas înaintea infractorilor cibernetici?

Rapoartele ESET eCrime oferă o vizibilitate profundă asupra operațiunilor de tip ransomware, infostealer și phishing. Companiile primesc analize ale tiparelor de atac, indicatori de compromitere (IoCs), tactici, instrumente utilizate, mapări pe cadrul MITRE ATT&CK® și actualizări lunare privind amenințările emergente. Nivelul Advanced adaugă un AI Advisor și integrare MISP pentru preluarea automatizată a IoC-urilor. Ajută organizațiile să identifice amenințările din timp, să remedieze erorile de configurare, să reducă oboseala cauzată de alerte și să ia decizii de securitate informate.

Lasa un comentariu