ESET își îmbunătățește funcția Anti-Phishing prin detectarea codurilor QR malițioase și a invitațiilor de calendar suspecte Securitatea cibernetică a fost dintotdeauna o cursă a înarmării între atacatori și apărători, însă apariția instrumentelor bazate pe inteligență artificială a accelerat această confruntare într-un mod fără precedent.

Să luăm spearphishing-ul ca exemplu: în mod tradițional, infractorii cibernetici petreceau ore sau chiar zile întregi colectând date pentru a crea emailuri personalizate și convingătoare, menite să păcălească victimele să divulge informații sensibile sau să descarce malware. Astăzi, inteligența artificială reduce acest proces la doar câteva minute.

Atacatorii folosesc, de asemenea, tehnici avansate de camuflare, cum ar fi inserarea URL-urilor malițioase în coduri QR sau deghizarea tentativelor de phishing sub formă de invitații de calendar, pentru a-și crește rata de succes. Pentru a contracara aceste amenințări în continuă evoluție, companiile au nevoie de o strategie bazată pe prevenție și de o protecție susținută de AI, capabilă să identifice tentativele de phishing pe care oamenii le-ar putea trece cu vederea.

De la lansarea sa în 2020, ESET Cloud Office Security și-a îmbunătățit continuu capacitățile de detecție, oferind protecție avansată pentru Microsoft 365 și Google Workspace împotriva malware-ului, phishing-ului și spam-ului. Recent, ESET și-a extins funcționalitățile pentru a detecta tactici înșelătoare de phishing, inclusiv codurile QR malițioase și invitațiile de calendar suspecte. Rezultatele vorbesc de la sine, prin zeci de mii de amenințări detectate.

Ideile principale ale acestui articol:

– Evoluția amenințărilor: Pe măsură ce criminalitatea cibernetică avansează, phishing-ul devine tot mai sofisticat. Multe dintre sfaturile clasice de prevenție își pierd relevanța, iar ghidurile tradiționale trebuie actualizate urgent.

– Impactul global și rolul AI: Datele globale arată că phishing-ul rămâne unul dintre cei mai utilizați vectori de atac, cauzând pierderi de milioane de dolari. Inteligența Artificială agravează situația: în prezent, 16% dintre breșele de securitate implică atacatori care utilizează AI.

– Necesitatea protecției avansate: Companiile trebuie să combată această amenințare printr-o strategie bazată pe prevenție și protecție susținută de AI, capabilă să verifice elemente ale emailurilor de phishing pe care ochiul uman nu le poate detecta.

– Performanța ESET: ESET a îmbunătățit constant soluția ESET Cloud Office Security, protejând mediile Microsoft 365 și Google Workspace cu noi funcționalități capabile să identifice amenințările chiar și în cele mai minuțios elaborate emailuri de tip spearphishing.

Phishing pe steroizi

Înainte de a explora tehnicile de camuflare din mesajele de phishing, să aruncăm o privire asupra modului în care a evoluat această amenințare. Phishing-ul este una dintre cele mai vechi tactici de inginerie socială, bazându-se pe uzurparea identității și pe mesaje urgente care păcălesc utilizatorii să divulge date sensibile sau să descarce malware. Mesaje de tipul „Parola dvs. a expirat, faceți clic aici pentru a o reînnoi” erau cândva ușor de reperat, astfel că succesul phishing-ului depindea în mare parte de volumul masiv de mesaje trimise.

Pentru o lungă perioadă de timp, conștientizarea (și filtrarea spam-ului) a reprezentat cea mai bună apărare. Angajații au fost instruiți să caute semnale de alarmă, precum greșelile de gramatică, limbajul urgent, solicitările serioase neașteptate, adresele de expeditor dubioase sau URL-urile suspecte.

Însă, pe măsură ce criminalitatea cibernetică a avansat, multe dintre aceste sfaturi și-au pierdut aproape complet relevanța, iar noile instrumente de AI ar putea da lovitura de grație abordării tradiționale. Nu este vorba doar de faptul că emailurile de phishing sunt mai elaborate; AI-ul le-a făcut mai convingătoare și mai ușor de produs în masă. De exemplu, IBM a descoperit că inteligența artificială generativă a redus timpul necesar pentru a crea un email de phishing convingător de la 16 ore la doar cinci minute.

Ce spun experții

„AI-ul a accelerat totul. Telemetria ESET arată că majoritatea atacurilor cibernetice împotriva companiilor încep cu emailuri de phishing. De obicei, phishing-ul păcălește oamenii să divulge date personale sau să descarce malware. Spearphishing-ul merge mai departe, utilizând mesaje personalizate după ce atacatorii colectează detalii despre o țintă specifică. Astăzi, AI-ul automatizează acest proces, transformând spearphishing-ul în normă.

De exemplu, publicați pe rețelele sociale o postare despre participarea la o anumită conferință, iar a doua zi ați putea primi un email fraudulos de la o persoană care susține că v-a întâlnit acolo, oferindu-vă fotografii și dorind să se conecteze cu dvs. Pentru o persoană neavizată, este ușor să cadă în cursă și să dea clic pe un link malițios.” — Július Selecký, ESET Solution Architect

Iar aceste tendințe se reflectă deja în cifre:

– Datele de telemetrie ESET arată că 34% din totalul programelor malware detectate sunt livrate prin intermediul phishing-ului.

– Factorul uman: Majoritatea breșelor de securitate (60%) implică un element uman, conform Verizon 2025 Data Breach Investigations Report (DBIR).

– Costuri masive: Phishing-ul este cel mai frecvent vector de atac (16%) și, cu un cost mediu de 4,8 milioane de dolari per breșă, este și unul dintre cele mai costisitoare, conform raportului IBM Cost of a Data Breach Report 2025.

– Impactul AI: În medie, 16% dintre breșele de date au implicat atacatori care au utilizat AI, cel mai adesea pentru phishing generat de AI (37%) și atacuri de tip impersonare prin deepfake (35%), conform aceluiași raport IBM.

Tehnici de mascare (Obfuscation)

Pentru a crește eficiența phishing-ului, infractorii cibernetici utilizează diverse tehnici de mascare, cum ar fi:

– Spoofing-ul adresei de email: Atacatorii configurează adresa de la secțiunea „De la” (From) pentru a părea un expeditor de încredere. De multe ori, aceștia manipulează și câmpul „Răspunde către” (Reply-To), astfel încât răspunsurile să ajungă la atacator, deși totul pare legitim.

– Atacul de tip Homoglif: Atacurile de tip homoglif sau omograf exploatează asemănările dintre litere și simboluri. De exemplu, numele de domeniu „℮s℮t.com” nu este domeniul real ESET, deoarece folosește simbolul matematic „℮” în locul literei „e” din alfabet.

– Typosquatting: Similar cu atacurile homoglif, typosquatting-ul folosește trucuri vizuale pentru a face link-urile de phishing să pară legitime. În loc de caractere speciale, acesta se bazează pe mici greșeli de tipar, cum ar fi folosirea „eseet.com” în loc de „eset.com” pentru domeniul de email al expeditorului.

– Quishing: Quishing-ul, sau phishing-ul prin coduri QR, inserează URL-uri malițioase în coduri QR pentru a păcăli utilizatorii să viziteze site-uri false, cu scopul de a fura informații sensibile sau de a instala malware. URL-ul nu este vizibil în corpul emailului, ceea ce înseamnă că utilizatorii îl pot vedea doar după ce îl scanează cu smartphone-ul – transferând astfel amenințarea în mediul mobil, care este adesea mai puțin securizat.

– Invitația de calendar malițioasă: Atacul folosește invitații de calendar false pentru a livra link-uri de phishing, acestea fiind adesea adăugate automat în calendarul utilizatorului, ocolind filtrele tradiționale de email. Gmail și multe alte aplicații de calendar adaugă automat invitațiile externe ca programări „provizorii” fără aprobarea utilizatorului, strecurând evenimente în calendar fără ca acesta să dea vreun clic.

Ce pot face companiile?

În fața acestor atacuri sofisticate, companiile trebuie să stabilească o abordare centrată pe prevenție, atenuând amenințările cât mai devreme posibil pentru a evita daunele sau pentru a minimiza impactul unui incident.

Iată o scurtă descriere a acestei abordări în contextul emailurilor de phishing:

– Minimizarea suprafeței de atac: Când sosește un email cu o anexă malițioasă, este procesat mai întâi prin serviciul de email în cloud al companiei, abia după aceea apărând în căsuța poștală a angajatului. Dacă emailul conține un cod QR sau un fișier PDF, este foarte probabil ca angajatul să îl deschidă sau să își folosească smartphone-ul pentru a-l citi. Toate aceste medii trebuie protejate prin crearea mai multor straturi de securitate.

– Reducerea complexității: Protejarea acestor medii cu multiple soluții de securitate (precum securitatea aplicațiilor în cloud, protecția stațiilor de lucru, protecția dispozitivelor mobile etc.), care necesită autentificări separate, este o sarcină complexă. Acest lucru poate duce la lacune de vizibilitate și la „oboseala cauzată de alerte”, rezultând în pierderea controlului. Ideal ar fi ca firmele să consolideze managementul sub o singură consolă de administrare și să ia în considerare externalizarea sarcinilor către un furnizor de servicii MDR (Managed Detection and Response).

– Îmbunătățirea igienei cibernetice: Multe amenințări bazate pe email pot fi prevenite prin bune practici, cum ar fi actualizările regulate, gestionarea patch-urilor, criptarea și politicile de securitate. Pentru a simplifica aceste rutine, echipele IT ar trebui să se bazeze pe soluții automatizate.

– Menținerea conformității: Cerințele de reglementare se bazează adesea pe măsuri proactive, cum ar fi instruirea pentru conștientizarea diverselor amenințări cibernetice, inclusiv phishing-ul și spearphishing-ul, identificând semnele lor distinctive pentru a reduce potențiala eroare umană.

Câteva cuvinte despre conștientizare

Depistarea emailurilor de phishing poate fi dificilă în prezent; prin urmare, angajații trebuie să dezvolte o înțelegere profundă a modului în care funcționează anumite atacuri cibernetice.

Iată câteva sfaturi pentru a identifica emailurile de tip spearphishing:

– Verificați cu atenție adresa expeditorului: Atenție la homoglife (simboluri care seamănă cu literele). Fiți suspicioși dacă numele afișat nu corespunde cu adresa de email reală din câmpul „De la” (From).

– Fiți atent la un limbaj sau un ton neobișnuit: Emailurile de spearphishing imită adesea persoane cunoscute și sunt bine scrise, dar pot conține formulări ciudate, un sentiment nefiresc de urgență sau solicitări care nu sunt specifice expeditorului respectiv.

– Inspectați link-urile înainte de a da clic: Puneți cursorul mouse-ului peste link-uri pentru a vedea URL-ul real, iar când folosiți un scanner de coduri QR, verificați URL-ul înainte de a-l accesa, dacă aplicația permite acest lucru. Urmăriți greșelile de ortografie sau domeniile care nu corespund organizației legitime.

– Verificați atașamentele: Fișierele malițioase folosesc adesea extensii neobișnuite, cum ar fi .exe sau .zip. Nu vă lăsați păcăliți de numele fișierului sau de pictograma (iconița) sa. De exemplu, un fișier periculos poate apărea ca fiind un PDF, folosind pictograma specifică și abrevierea „PDF” în nume, dar extensia sa reală poate fi diferită.

– Verificați solicitările din mai multe surse: Dacă emailul solicită informații sensibile sau un transfer de fonduri, confirmați cererea printr-un canal separat (apel telefonic, chat oficial).

Vreți să aflați mai multe despre cele mai frecvente escrocherii care vizează afacerile mici? Citiți acest articol de blog.

Securitatea ESET bazată pe AI vine în ajutor

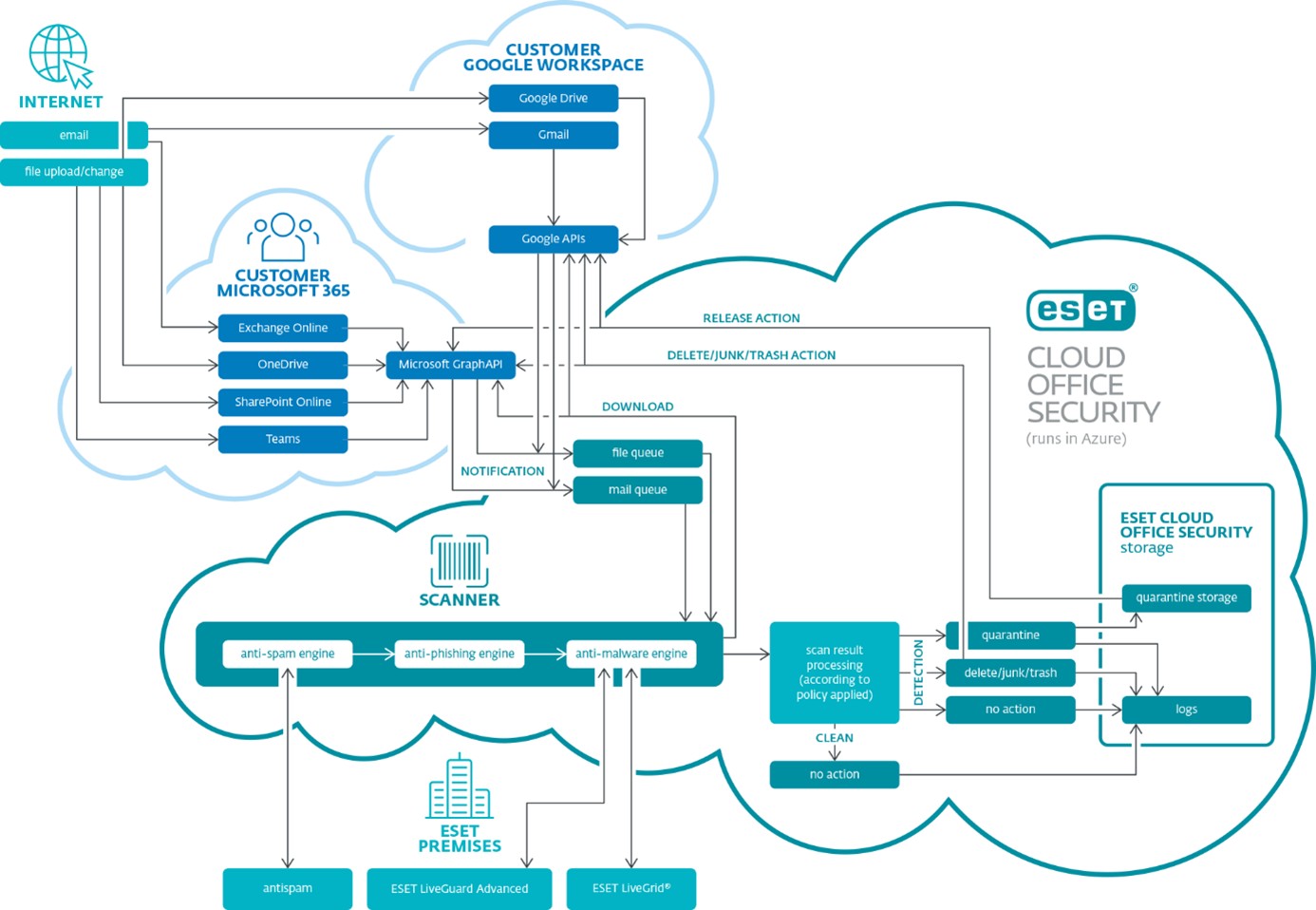

ESET Cloud Office Security este o soluție bazată pe inteligență artificială care utilizează o combinație de filtrare spam, scanare anti-malware, anti-phishing și protecție avansată împotriva amenințărilor prin tehnologia de sandboxing în cloud, pentru a proteja comunicarea, colaborarea și stocarea în cloud a companiilor.

Diagramă de ansamblu: ESET Cloud Office Security (ECOS)

Observând evoluția atacurilor de phishing, în 2024, ESET și-a consolidat protecția aplicațiilor în cloud cu Anti-spoofing – o funcționalitate care identifică și împiedică atacatorii să pretindă că sunt surse de încredere – și cu protecția împotriva Homoglifelor, care detectează domeniile de email malițioase ce par legitime prin înlocuirea literelor cu caractere similare sau litere din alte alfabete.

Recent, ESET Cloud Office Security a primit două funcționalități noi care vizează alte tipuri de tehnici de mascare utilizate în emailurile de phishing:

– Detectarea codurilor QR malițioase – Această funcționalitate recunoaște potențialele atacuri de tip quishing prin identificarea codurilor QR din emailuri, extragerea link-urilor inserate și scanarea acestora folosind motoarele ESET anti-phishing, anti-malware și anti-spam. Astfel ajută la blocarea URL-urilor periculoase înainte ca utilizatorii să le poată accesa.

– Protecția împotriva invitațiilor de calendar malițioase – Scanează invitațiile de calendar și emailurile asociate pentru a identifica spam-ul, link-urile de phishing, malware-ul, anexele suspecte și codurile QR inserate. Dacă este detectată o amenințare, atât emailul, cât și evenimentul din calendar sunt eliminate automat, împiedicând solicitările de întâlniri false să ajungă la utilizatori.

Pentru a reduce complexitatea, ESET Cloud Office Security se poate integra cu Microsoft 365 sau Google Workspace în doar câteva minute, activând o protecție imediată. Soluția suportă gestionarea multi-tenant pentru zeci de mii de utilizatori – iar noii angajați sunt protejați automat, fără a fi nevoie de o configurare manuală. Emailurile suspecte pot fi plasate în carantină, gestionate și investigate cu ușurință printr-un tablou de bord (dashboard) intuitiv.

Atacatorii își perfecționează instrumentele, faceți la fel

Un singur email de phishing poate paraliza o afacere de orice dimensiune, iar având în vedere că infractorii cibernetici își perfecționează constant instrumentele și tacticile, amenințarea este mai serioasă ca niciodată. Deși companiile nu îi pot opri pe atacatori să folosească inteligența artificială pentru a colecta informații și a lansa campanii de spearphishing, pot în schimb ridica mai multe straturi de apărare pentru a detecta și bloca tentativele de phishing. Instruirea pentru conștientizare rămâne importantă, însă protecția automatizată, susținută de AI, este esențială pentru a identifica amenințările pe care ochiul uman pur și simplu nu le poate sesiza.

ESET Cloud Office Security oferă o protecție robustă împotriva vectorilor de atac care provin din platformele de email și colaborare, oprind atacurile de phishing înainte de a produce orice daună.

Obțineți acum versiunea de testare gratuită de 30 de zile pentru ESET Cloud Office Security!

Întrebări frecvente (FAQ)

Ce este phishing-ul și de ce este periculos? Phishing-ul este o tactică de inginerie socială care folosește uzurparea identității și mesaje urgente pentru a păcăli utilizatorii să divulge date sensibile sau să descarce programe malware.

Cum a evoluat phishing-ul în timp? În trecut, phishing-ul se baza pe volum masiv și pe trucuri evidente, cum ar fi gramatica deficitară sau URL-urile suspecte. Astăzi, atacatorii folosesc AI pentru a crea mesaje convingătoare, rapid și la scară largă – IBM raportează că AI-ul poate reduce timpul de creare a unui email de phishing de la 16 ore la doar 5 minute.

Cât de frecvente sunt atacurile de phishing? Phishing-ul este probabil cel mai răspândit vector de atac. Telemetria ESET arată că 34% din totalul programelor malware detectate sunt livrate prin intermediul phishing-ului.

Ce tehnici de mascare (obfuscation) folosesc atacatorii?

– Spoofing-ul expeditorului: Falsificarea câmpurilor „De la” (From) și „Răspunde către” (Reply-To).

– Atacurile de tip Homoglif: Folosirea unor caractere care arată similar (ex: „℮s℮t.com” în loc de „eset.com”).

– Typosquatting: Greșeli minore de ortografie (ex: „eseet.com”).

– Quishing: Coduri QR malițioase care ascund URL-uri periculoase.

– Invitații de calendar malițioase: Invitații false care ocolesc filtrele de email și se adaugă automat în calendare.

Cum se pot proteja companiile? Prin adoptarea unei abordări axate pe prevenție, care implică minimizarea suprafeței de atac, reducerea complexității infrastructurii, îmbunătățirea igienei cibernetice și respectarea standardelor de conformitate.

Cum ajută ESET Cloud Office Security? ESET Cloud Office Security oferă protecție bazată pe AI pentru Microsoft 365 și Google Workspace, combinând filtrarea spam, anti-malware, anti-phishing și tehnologia de sandboxing în cloud. ESET actualizează constant protecția aplicațiilor cloud pentru a detecta chiar și cele mai sofisticate tentative de phishing.

Lasa un comentariu