Influencerii din social media pot oferi atât vizibilitate, cât și credibilitate pentru răspândirea de fraude și malware. Protecția solidă a contului este esențială pentru a-i opri pe fraudatori.

Nu este o perioadă ușoară pentru influenceri. Bugetele brandurilor scad, veniturile din reclame sunt în declin, iar concurența este acerbă – inclusiv din partea influencerilor generați de AI sau a imitatorilor (impersonators). Potrivit unui studiu, aproximativ jumătate din industrie câștigă doar 15.000 de dolari pe an sau chiar mai puțin, în timp ce doar unul din zece depășește pragul de 100.000 de dolari. Ca și cum nu ar fi fost suficient, apare încă o provocare: influencerii devin o țintă tot mai atractivă pentru infractorii cibernetici. O campanie recentă de spear-phishing, care a exploatat branduri precum Tesla și Red Bull, evidențiază posibilele riscuri.

Compromiterea contului ar putea avea un impact major, nu doar asupra victimei, ci și asupra urmăritorilor săi și a potențialilor clienți ai brandului. Dacă sunteți creator de conținut în social media, ar putea fi momentul să revizuiți acele bune practici de securizare a contului.

De ce sunt importanți influencerii pentru hackeri?

Atacatorii cibernetici sunt interesați îndeosebi de câteva aspecte la o posibilă victimă online. Dacă sunt în căutarea unor conturi de social media ale influencerilor pe care să le deturneze, le vor dori pe cele cu cât mai mulți urmăritori posibil, pentru ca fraudele sau programele lor malware să fie distribuite pe scară largă. De asemenea, vizează influenceri care au construit o încredere solidă, în timp, cu audiența lor – prin luni sau ani în care au oferit sfaturi online. Încrederea poate fi câștigată și prin insignele de cont verificat. În orice caz, înseamnă că urmăritorii sunt mai predispuși să dea click pe link-urile din aceste conturi fără să se gândească prea mult.

E de la sine înțeles că hackerii au nevoie ca astfel de conturi să fie ușor de compromis. Orice este protejat cu o singură parolă slabă devine un cadou pentru infractorii oportuniști.

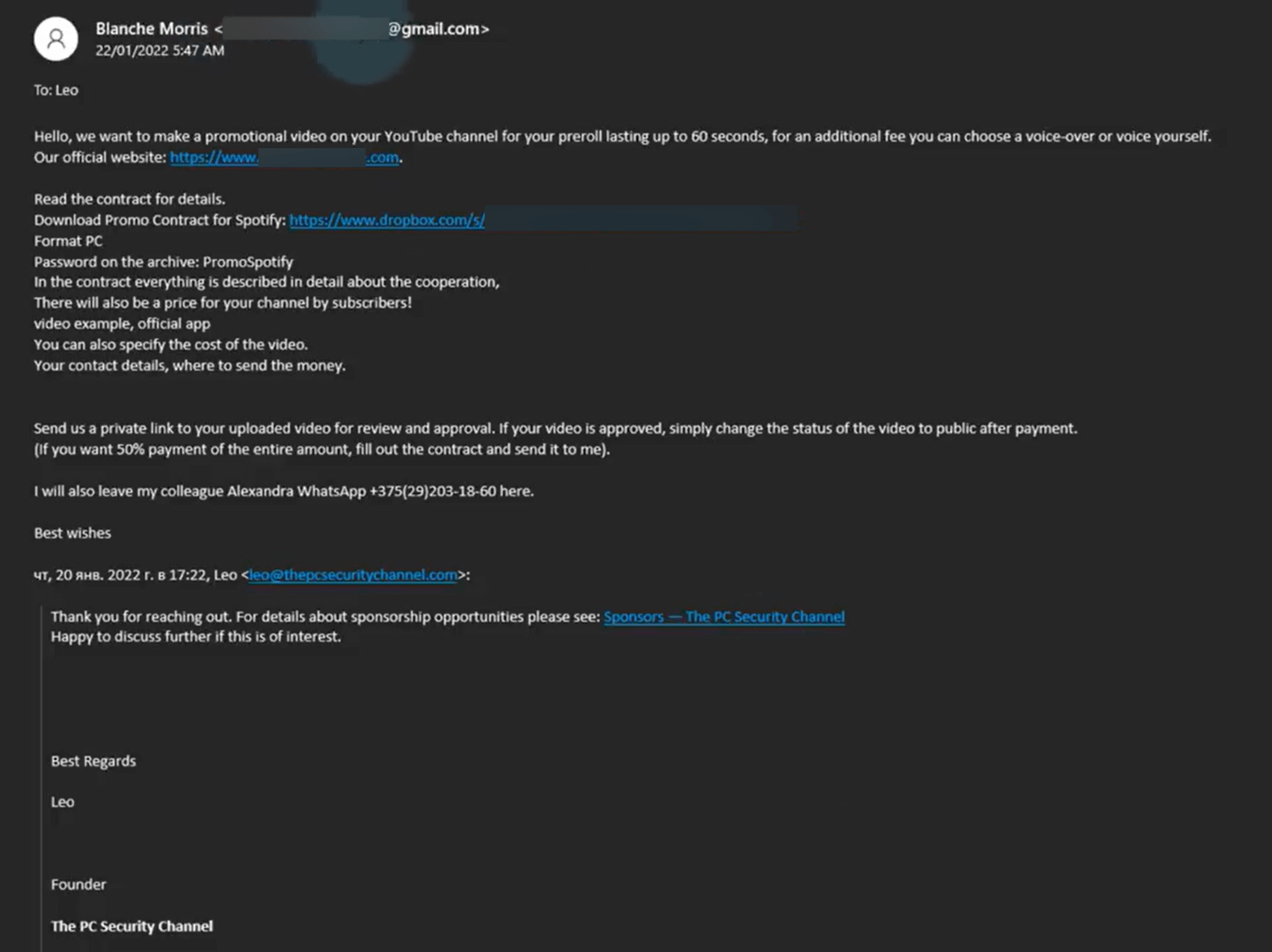

Acest email de phishing livrează un malware care șterge cookie-urile din browserul victimei, obligând-o să își reintroducă datele de autentificare, care sunt apoi trimise atacatorului. (sursa: The PC Security Channel)

Cum sunt atacate conturile?

În cazul influencerilor, atacurile încep cu contul de social media în sine – fie că este vorba de X (fostul Twitter), YouTube, TikTok, Instagram sau o altă platformă. În situații rare, scopul final este dezinformarea sponsorizată de stat. Dar, cel mai adesea, vorbim despre criminalitate cibernetică motivată financiar.

Există mai multe modalități prin care pot obține acces la conturi, în special:

– Spear-phishing: Atacuri de phishing foarte bine țintite, concepute pentru a păcăli persoana să-și dezvăluie datele de autentificare. Pot folosi informații publice despre victimă pentru a fi mai credibile. Un email sau un mesaj text de phishing poate fi, de asemenea, însoțit de un link sau un fișier anexat malițios, care instalează discret malware pentru furt de informații pe dispozitivul victimei. Este o altă metodă de a obține informații sensibile, cum ar fi parolele.

– Credential stuffing/ brute forcing: Atacurile de tip brute-force se bazează pe încercări repetate, în care un software automatizat testează fie parole populare (password spraying), fie parole compromise anterior (credential stuffing) pe un număr mare de conturi sau site-uri. Atunci când o combinație utilizator/ parolă funcționează, atacatorii obțin accesul.

– SIM swapping: Hackerii manipulează prin inginerie socială un angajat al operatorului de telefonie pentru a transfera numărul victimei pe o cartelă SIM aflată sub controlul lor. Astfel pot intercepta codurile de autentificare în doi pași (2FA), folosite frecvent pentru a verifica și accesa conturile de social media.

De menționat și faptul că inteligența artificială (IA) îi ajută pe infractorii cibernetici să-și atingă scopurile, creând emailuri de phishing mai convingătoare, în diferite limbi locale, acum fără greșeli. De asemenea, sprijină campaniile prin colectarea unor informații de context despre ținte, care pot fi folosite – pentru aceste atacuri și pentru atacurile de tip SIM swapping. Iar AI poate face atacurile de tip brute-force mai rapide și mai eficiente.

Ce se întâmplă în continuare?

Având acces la un cont de influencer valoros, un infractor cibernetic ar putea dori să-l vândă online imediat celui care oferă cel mai mare preț. Sau l-ar putea folosi el însuși. În orice caz, cel mai probabil va fi utilizat pentru a face reclamă la scheme de fraudă cu investiții crypto (și alte scheme de îmbogățire rapidă), menite să le fure urmăritorilor banii câștigați cu greu. Sau pentru a posta link-uri malițioase care ar putea instala malware pe dispozitivele urmăritorilor.

Un hacker poate, de asemenea, încerca să șantajeze victima, cerându-i bani pentru a redobândi accesul; de exemplu, amenințând că va posta conținut vulgar sau incendiar. S-ar putea să aibă acces la bazele de date cu contactele urmăritorilor, care ar putea fi vândute și/ sau folosite pentru a-i viza direct pe urmăritori cu atacuri de tip spam și phishing. Un cont deturnat ar putea fi, teoretic, folosit și pentru a posta afirmații false despre brandurile asociate cu acel influencer.

Totodată, dacă atacatorii reușesc să compromită contul de e-commerce al unui influencer (folosind aceleași tehnici enumerate mai sus), ar putea deturna fondurile primite de la urmăritori. Pe scurt, riscurile includ furtul de identitate pentru urmăritori, alterarea reputației brandurilor și a influencerilor și, eventual, pierderi directe pentru creatorii de conținut.

Pași pentru a rămâne în siguranță

Confruntați cu un risc care le-ar putea amenința existența, influencerii au nevoie de un plan de acțiune, care ar trebui să se bazeze pe cele mai solide practici de securizare a conturilor. Iată câteva recomandări:

– Parole lungi, puternice și unice, mai greu de spart de către instrumentele de password spraying.

– Autentificare în doi pași (2FA) bazată pe aplicații (de exemplu, Google Authenticator sau Microsoft Authenticator) în locul codurilor 2FA trimise prin SMS, care pot fi interceptate. Astfel, chiar dacă hackerii obțin parola, nu vor putea accesa contul.

– Creșterea gradului de conștientizare asupra phishing-ului; mai ales atenție la capcanele folosite frecvent de hackeri pentru a atrage influencerii, precum oferte de sponsorizare aparent foarte atractive de la branduri cunoscute. Dacă ceva pare prea frumos ca să fie adevărat, de obicei așa și este.

– Dispozitive și conturi de email separate pentru activități personale și profesionale, cele de business beneficiind de controale de securitate mai avansate.

– Software de securitate de la un furnizor de încredere pe toate dispozitivele și calculatoarele, pentru a preveni descărcările malițioase și a bloca emailurile de phishing.

– Actualizarea permanentă a software-ului și sistemului de operare la ultima versiune disponibilă, pentru a beneficia de cea mai sigură variantă.

– Evitarea descărcării de aplicații din magazine neoficiale, care pot conține malware destinat furtului de informații.

Reputația unui influencer determină în cele din urmă succesul său comercial și trebuie protejată cu orice preț.

Lasa un comentariu