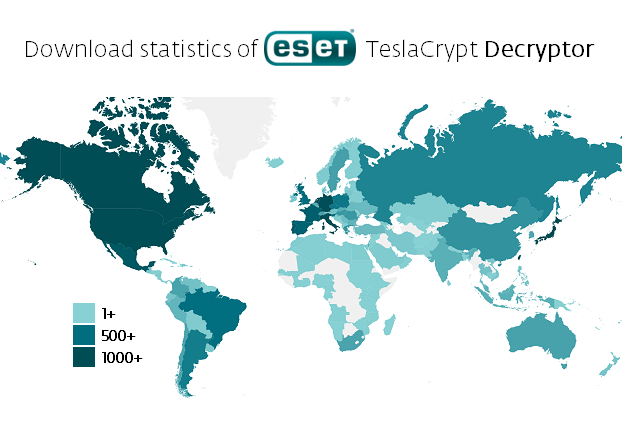

Au trecut două săptămâni de când ESET a creat un instrument de decriptare pentru TeslaCrypt, care permite victimelor ransomware să-și obțină fișierele înapoi. Acest lucru a fost posibil datorită închiderii operațiunilor dezvoltatorilor TeslaCrypt. De atunci, peste 32.000 de utilizatori din întreaga lume au profitat de această ocazie și au descărcat instrumentul.

Dar chiar și cu abandonarea de către TeslaCrypt a teritoriului, familiile malware de extorcare nu și-au pierdut reputația printre infractorii cibernetici. Fiind martorii unor valuri neîncetate de atac derulate de către JS/TrojanDownloader.Nemucod și JS/Danger.ScriptAttachment ce încearcă să descarce mai multe variante de Locky, se pare că acest tip de ransomware își dorește revendicarea teritoriului TeslaCrypt.

Însă, conform statisticilor ESET LiveGrid®, există un alt jucător care arată un nivel mai ridicat de prevalență – și anume Win32/Filecoder.Crysis.

Analiza ESET arată că acest tip de ransomware este capabil de a cripta fișiere pe unități fixe, detașabile și de rețea. Acesta utilizează algoritmi de criptare puternici și o schemă care face dificilă spargerea acestuia într-un timp rezonabil.

Pe parcursul cercetărilor noastre am văzut diferite abordări ale modului în care malware-ul este răspândit. În cele mai multe cazuri, fișierele Crysis au fost distribuite ca atașamente la e-mailurile spam, folosind extensii de fișiere duble. Cu ajutorul acestei simple – dar eficiente – tehnici, fișierele executabile apar ca non-executabile.

Alt vector utilizat de atacatori a fost deghizarea fișierelor malware în programe inofensive de căutare pentru diverse aplicații legitime, pe care le-au distribuit prin diverse locații online și prin rețelele partajate.

Pentru a deveni mai persistent, ransomware-ul Crysis stabilește, de asemenea, intrările de regiștrii, cu scopul de a fi executat la fiecare pornire a sistemului.

La executare, criptează toate tipurile de documente (inclusiv cele fără extensie), lăsând neatinse doar fișierele necesare sistemului de operare și cele malware. Troianul colectează numele computerului și un număr de fișiere criptate cu anumite formate, pentru a le trimite în cele din urmă la un server controlat de la distanță de către atacator. Pe unele versiuni de Windows, acesta încearcă, de asemenea, să ruleze cu privilegii de administrator, extinzând astfel lista de fișiere care urmează să fie criptate.

După ce a terminat acțiunile malițioase, un fișier text numit How to decrypt your files.txt este afișat în folderul Desktop. În unele cazuri, acest lucru este însoțit de o imagine DECRYPT.jpg, atașată mesajului de răscumpărare pe ecranul monitorului.

Informația furnizată inițial este limitată la două adrese de contact e-mail ale infractorilor. După trimiterea e-mailului, victima primește instrucțiuni suplimentare.

Printre altele, acestea includ prețul decriptării (variind de la 400 până la 900 de euro). Victima este instruită să cumpere Bitcoins și să le trimită către portofelul Bitcoin al operatorilor, specificat la sfârșitul mesajului.

Cu toate acestea, victimele infectate cu variante mai vechi ale Win32/Filecoder.Crysis au o șansă mai mare de a-și obține fișierele înapoi, fără a plăti atacatorii. Fișierele criptate de variantele mai vechi pot fi restaurate cu ajutorul suportului tehnic ESET.

ONDREJ KUBOVIČ

CORESPONDENT INDEPENDENT

Lasa un comentariu