Actualizare 28 iunie - 15:00 CEST: Cercetătorii ESET au confirmat că sistemele afectate au avut acces la rețelele din Ucraina prin VPN. Până în prezent nu s-a mai observat ca malware-ul să integreze o funcționalitate care să se răspândească în afara rețelei LAN.

Actualizare 27 iunie - 23.34 CEST: Închiderea computerului și nu restartarea acestuia ar putea împiedica criptarea discului, deși mai multe fișiere pot fi deja criptate după înlocuirea MBR-ului și o nouă infectare poate încerca să se infiltreze prin rețea.

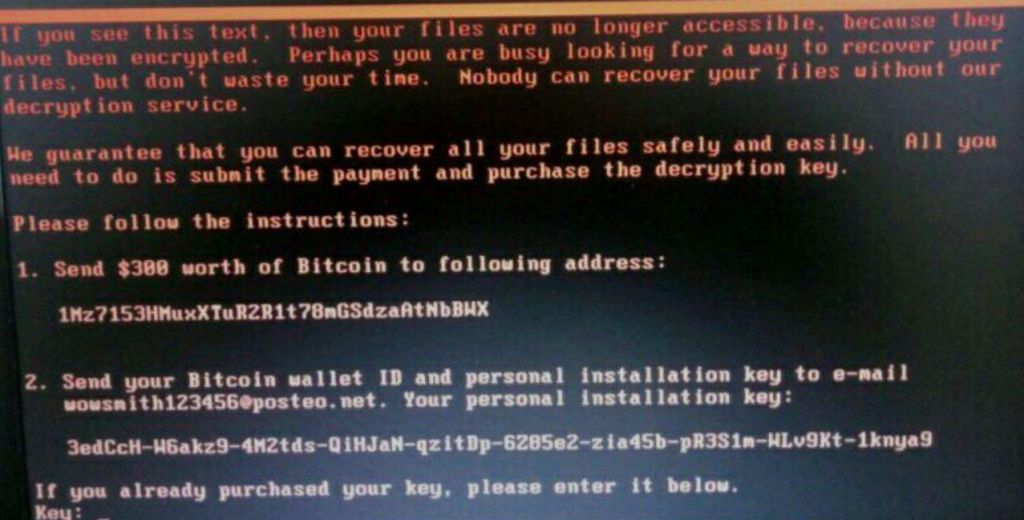

Actualizare 27 iunie - 22.28 CEST: Plata nu mai este posibilă deoarece e-mailul pentru trimiterea ID-ul portofelului Bitcoin și "cheia personală de instalare" a fost închis de către furnizor. Astfel, oamenii nu ar trebui să plătească pentru răscumpărare, deoarece nu vor putea primi cheia de decriptare.

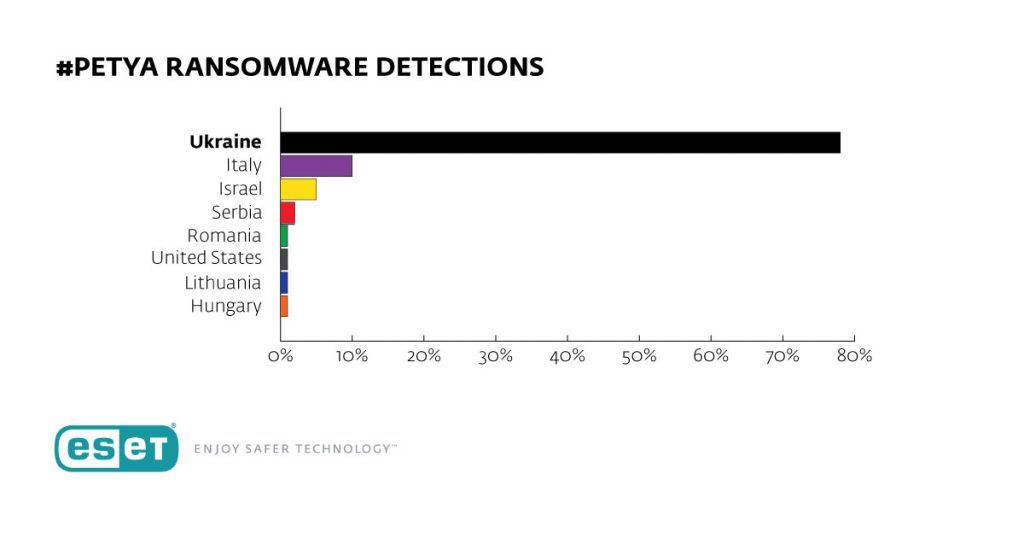

Actualizare 27 iunie - 21.20 CEST: Cercetătorii ESET au descoperit punctul de plecare al acestei epidemii globale. Atacatorii au compromis cu succes programul de contabilitate M.E.Doc, popular în diferite industrii din Ucraina, inclusiv în domeniul financiar. Mai multe dintre aceste instituții au executat o actualizare trojanized a lui M.E.Doc, care a permis atacatorilor lansarea campaniei masive de ransomware care s-a răspândit în întreaga țară și în întreaga lume. M.E.Doc a lansat astăzi un avertisment pe site-ul lor web: http://www.me-doc.com.ua/vnimaniyu-polzovateley

Numeroase rapoarte vin pe social media privind un nou atac ransomware în Ucraina, care ar putea fi legat de familia Petya, detectată în prezent de ESET ca Win32/Diskcoder.C Trojan. Dacă infectează cu succes MBR-ul, acesta va cripta întreaga unitate în sine. În caz contrar, criptează toate fișierele, precum Mischa.

Pentru a se răspândi, se pare că se folosește de o combinație de exploit SMB (EternalBlue) utilizat de WannaCryptor pentru a intra în rețea, apoi se răspândește prin PsExec pentru a se extinde în rețea.

Această combinație periculoasă poate fi motivul pentru care acest focar s-a răspândit la nivel global și rapid, chiar și după izbucnirea unor focare anterioare care au generat multe articole în media, sperăm însă că pentru cele mai multe vulnerabilități au fost implementate patch-uri. Nu este nevoie decât de un calculator care nu are un patch pentru a intra în rețea, iar malware-ul poate obține drepturi de administrator și se poate răspândi și la alte computere.

Jurnalistul Christian Borys, de pildă, a scris pe Twitter că atacul cibernetic "a lovit intenționat " băncile, companii și alte instituții asemănătoare. Mai mult, se pare că și guvernul a fost atacat. Borys a postat, de asemenea, pe Twitter o imagine publicată pe Facebook de către vicepremierul Ucrainei, Pavlo Rozenko, care arată că un calculator este aparent criptat.

Banca Națională a Ucrainei a trimis, de asemenea, un mesaj pe site-ul său avertizând alte bănci cu privire la atacul ransomware.

Acesta a declarat: "În prezent, sectorul financiar a îmbunătățit măsurile de securitate și a contracarat atacurile hackerilor".

Forbes a declarat că deși se pare că există asemănări cu WannaCryptor cel mai probabil este o variantă a lui Petya.

O imagine, asemănătoare celei cu care se confruntă victimele WannaCryptor, arăta că mesajul de răscumpărare este peste tot în online, unul venind din partea grupului IB și include următorul text (parafrazat):

"Dacă vedeți acest text, fișierele dvs. nu mai sunt accesibile, deoarece au fost criptate ... Vă garantăm că vă puteți recupera toate fișierele în siguranță și ușor. Tot ce trebuie să faceți este să trimiteți plata [300 dolari în bitcoin] și să cumpărați cheia de decriptare."

Cu toate acestea, un purtător de cuvânt a spus că "nu există niciun efect asupra surselor de alimentare", deși poate fi prea devreme pentru a se asigura acest lucru.

Se pare că atacul ransomware nu este specific Ucrainei. The Independent a declarat că Spania și India ar fi putut fi afectate, precum și compania bulgară de transport maritim Maersk și compania britanică de publicitate WPP.

Pe pagina de pornire a WPP, a apărut următorul mesaj: "Site-ul web WPP nu este momentan disponibil din cauza unei întrețineri de rutină importante, serviciul normal va fi reluat în scurt timp.

"Ne cerem scuze pentru eventualele neplăceri pe care le-ar putea cauza acest lucru. Între timp, dacă doriți să contactați WPP, trimiteți un e-mail la redacția site-ului la următoarea adresă ..."

WPP a confirmat pe Twitter faptul că a fost victima unui atac: "Sistemele IT din mai multe companii WPP au fost afectate de un atac cibernetic suspect. Luăm măsuri adecvate și vom actualiza cât mai curând posibil site-ul."

Există, de asemenea, rapoarte că se fac plăți ca răspuns la acest atac, la adresa BTC.

Pentru mai multe informații despre Petya, consultați aceste informații din 2016, care prezintă acest crypto-ransomware:

"Petya a adoptat o abordare diferită de cea a altor crypto-ransomware. În loc să cripteze fișierele în mod individual, vizează sistemul de fișiere."

"Obiectivul este master boot record (MBR), care este responsabil pentru încărcarea sistemului de operare imediat după pornirea acestuia."

Pentru a preveni acest tip de amenințare, vă recomandăm să aveți întotdeauna implementate toate patch-urile, să utilizați o soluție de securitate adecvată și să configurați segmentarea rețelei, ceea ce ar putea împiedica răspândirea în rețea.

Aceasta este o știre în curs de actualizare.

Lasa un comentariu