Utilizatorii Android au fost recent expuși la o nouă aplicație rău intenționată ce imită Adobe Flash Player, gândită drept intrare pentru mai multe tipuri de secvențe malware. Aplicația, detectată de către software-ul de securitate ESET ca Android / TrojanDownloader.Agent.JI, își păcălea victimele determinându-i să-i acorde permisiuni speciale în meniul de accesibilitate Android și le folosea pentru a descărca și executa secvențe malware suplimentare după bunul plac al atacatorilor.

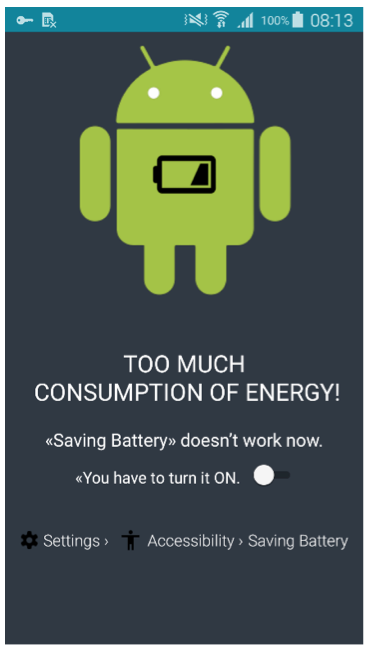

Conform analizei, troianul vizează dispozitivele care rulează Android, inclusiv cele mai recente versiuni. Acesta este distribuit prin intermediul site-urilor web compromise - site-uri video pentru adulți, dar, de asemenea, prin intermediul rețelelor sociale. Sub pretextul implementării unor măsuri de siguranță, site-urile conving utilizatorii să descarce o actualizare falsă Adobe Flash Player. În cazul în care victima este păcălită cu ajutorul imaginii care pare legitimă și rulează instalarea, atacatorii o înșeală mai departe folosind alte capturi de ecran convingătoare.

Figura 1: Ecran ce prezintă o actualizare falsă Flash Player

Cum functioneazã?

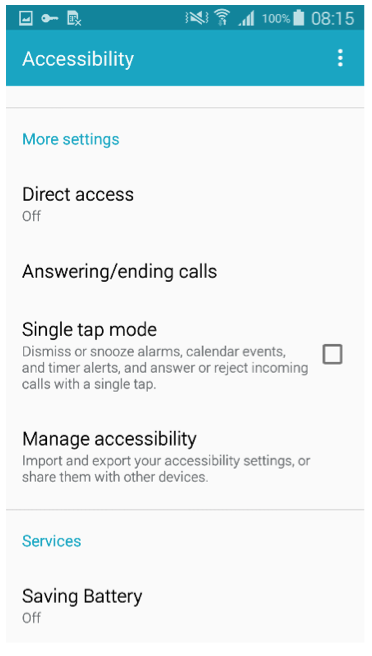

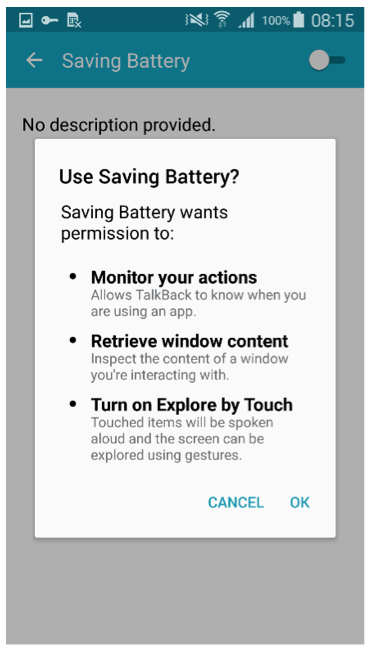

Următorul ecran fals apare după instalarea completă, susținând "că este consumată prea multă energie" și îndeamnă utilizatorul să activeze un mod fals "de economisire a bateriei". La fel ca majoritatea pop up-uri rău intenționate, mesajul nu va înceta să dispară până când victima cedează și este de acord să permită serviciului. Acest lucru deschide meniul Android Accesibilitate, care prezintă o listă de servicii cu funcții de accesibilitate. Printre cele legitime, apare un nou serviciu (creat de secvența malware în timpul instalării) numit "Saving battery". Serviciul solicită apoi permisiunea de Monitorizare a acțiunilor, Extragere a conținutului din fereastra de ecran și Pornirea Explorare prin Atingere – toate funcțiile fiind cruciale pentru viitorul activităților rău intenționate, care vor permite atacatorului să imite clicurile utilizatorului și să selecteze orice este afișat pe ecranul victimelor.

Figura 2: Ecran Pop-up care solicită “Saving Battery” după instalare

Figura 3: Meniul Android Accessibility cu serviciul malware

Figura 4: Meniul Android Accessibility cu serviciul malware

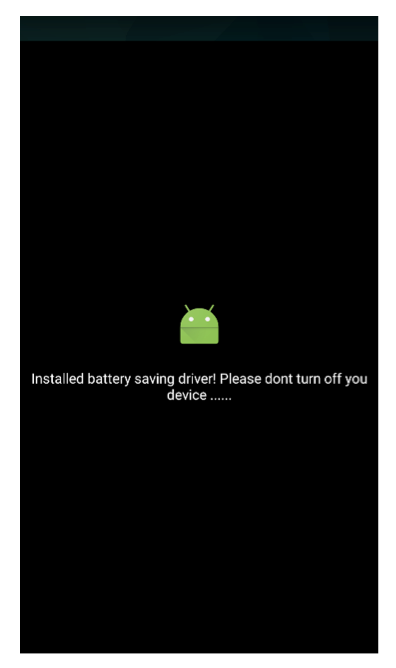

Odată ce serviciul este activat, pictograma falsă Flash Player este ascunsă de utilizator. Cu toate acestea, malware-ul care rulează în fundal este ocupat de contactarea serverul C & C și de furnizarea de informații cu privire la dispozitivul compromis. Serverul răspunde cu un URL care conduce la o aplicație rău intenționată aleasă de infractorii cibernetici - în cazul detectat, un cod malware conceput pentru tranzacțiile bancare (deși ar putea fi orice malware variind de la adware prin spyware și până la ransomware). În timpul contactării link-ului rău intenționat, dispozitivul compromis afișează un ecran lock fals, acoperind atacul care rulează în fundal.

Figura 5: Ecran de blocare care acoperă activitatea malițioasă

Acest lucru se întâmplă atunci când este oferită permisiunea de a imita clicurile – malware-ul este de acum liber putând descărca, instala, executa și activa drepturi de administrator ale dispozitivului pentru a accesa malware suplimentar fără consimțământul utilizatorului, în tot acest timp rămânând nevăzut sub ecranul de blocare fals. După ce aplicația își încheie activitatea, ecranul de suprapunere dispare, iar utilizatorul este capabil să-și reia utilizarea dispozitivul mobil - acum compromis de malware-ul descărcat.

A fost infectat echipamentul meu? Cum pot să-l curăț?

Dacă aveți impresia că ați fi putut instala această actualizare falsă Flash Player în trecut, puteți verifica cu ușurință prin căutarea opțiunii "Saving battery" în Services din meniul Accessibility. În cazul în care regăsiți opțiunea, dispozitivul poate fi infectat.

Eliminând permisiunile serviciului veți reveni la primul ecran pop-up și nu veți scăpa de Android/TrojanDownloader.Agent.JI.

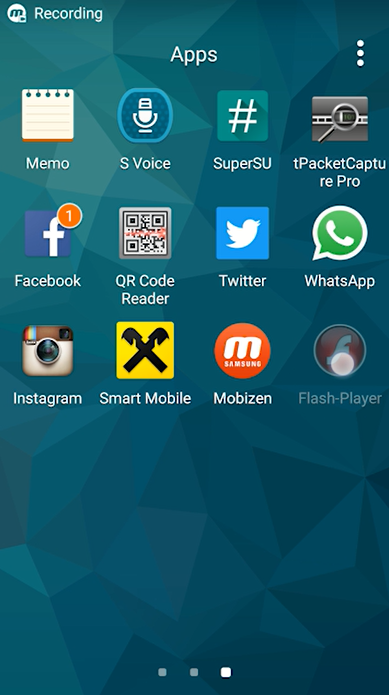

Pentru a elimina downloader-ul, încercați să dezinstalați manual aplicația din Settings -> Java Application Manager -> Flash-Player.

În unele cazuri, downloader-ul cere utilizatorului să activeze drepturile de administrator al dispozitivului. În cazul în care se dovedește a fi acest caz și nu se poate dezinstala aplicația, dezactivați drepturile de administrator, accesând Settings -> Security -> Flash-Player și apoi continuați cu dezinstalarea.

Chiar și după ce faceți acest lucru, dispozitivul ar putea fi în continuare infectat cu nenumărate aplicații malware instalate de downloader. Pentru a vă asigura că dispozitivul este curat, vă recomandăm să folosiți o aplicație anti-malware cu reputație bună pentru a detecta și elimina amenințările.

Cum să rămâneți în siguranță

Pentru a evita consecințele malware-ului mobil, prevenirea este întotdeauna o cheie esențială. Pe lângă recomandarea de accesare doar a site-urilor de încredere, există mai multe lucruri pe care le puteți face pentru a menține siguranța.

Dacă descărcați aplicații sau actualizări în browser-ul dvs., verificați întotdeauna adresa URL pentru a vă asigura că instalați de la sursa destinată. În acest caz particular, singurul loc sigur pentru a obține o actualizarea Adobe Flash Player este site-ul oficial Adobe.

Acordați o atenție la ce permisiuni și drepturi solicită acest în general aplicațiile. Dacă o aplicație cere permisiuni care nu par a fi adecvate pentru funcția sa, nu permiteți aceste drepturi fără a verifica suplimentar.

Nu în ultimul rând, chiar dacă toate celelalte metode eșuează, o soluție de securitate cu reputație, pentru dispozitivele mobile, va proteja dispozitivul de amenințări active.

Dacă doriți să aflați mai multe despre malware-ul bazat pe Android, urmăriți cele mai recente analize cu privire la acest subiect.

Captura video de pe un dispozitiv infectat (timp editat)

Mostră analizată

| Numele pachetului | Hash | Nume detecție |

| loader.com.loader | 4F086B56C98257D6AFD27F04C5C52A48C03E9D62 | Android/TrojanDownloader.Agent.JI |

| cosmetiq.fl | C6A72B78A28CE14E992189322BE74139AEF2B463 | Android/Spy.Banker.HD |

Lasa un comentariu