În mai 2023, articolul de pe blog Poate că nu vă pasă de unde descărcați software, dar malware-ul ține cont avertiza cu privire la riscurile de a utiliza software descărcat din așa-numitele „surse de încredere” de software piratat. Desigur, aceste fișiere erau orice mai puțin demne de încredere și conțineau programe malware, cum ar fi ransomware sau infostealer ce vizau în mod special un anumit grup demografic. Mesajul era clar, prin educarea cu privire la riscurile implicate, oamenii ar trebui să reușească să evite astfel de aplicații periculoase și să caute alternative mai sigure.

În anul ce a trecut de la publicarea articolului, lucrurile nu s-au îmbunătățit prea mult: citind Raportul ESET privind amenințările pentru prima jumătate a anului 2024, se poate observa o creștere semnificativă a numărului de programe de tip infostealer detectate. Iar de această dată, nu sunt integrate doar în jocuri Windows piratate, crack-uri și scurtături de trișat, ci pretind a fi tool-uri de inteligență artificială generativă. Și nu se aplică doar pe sistemul de operare Windows. Familia GoldDigger de programe malware care fură informații rulează pe sistemul de operare Android, iar campania malware Ebury, de lungă durată, a fost activă și folosită la furtul de carduri de credit, criptomonede și date de conectare SSH timp de peste un deceniu pe sisteme de operare tip UNIX.

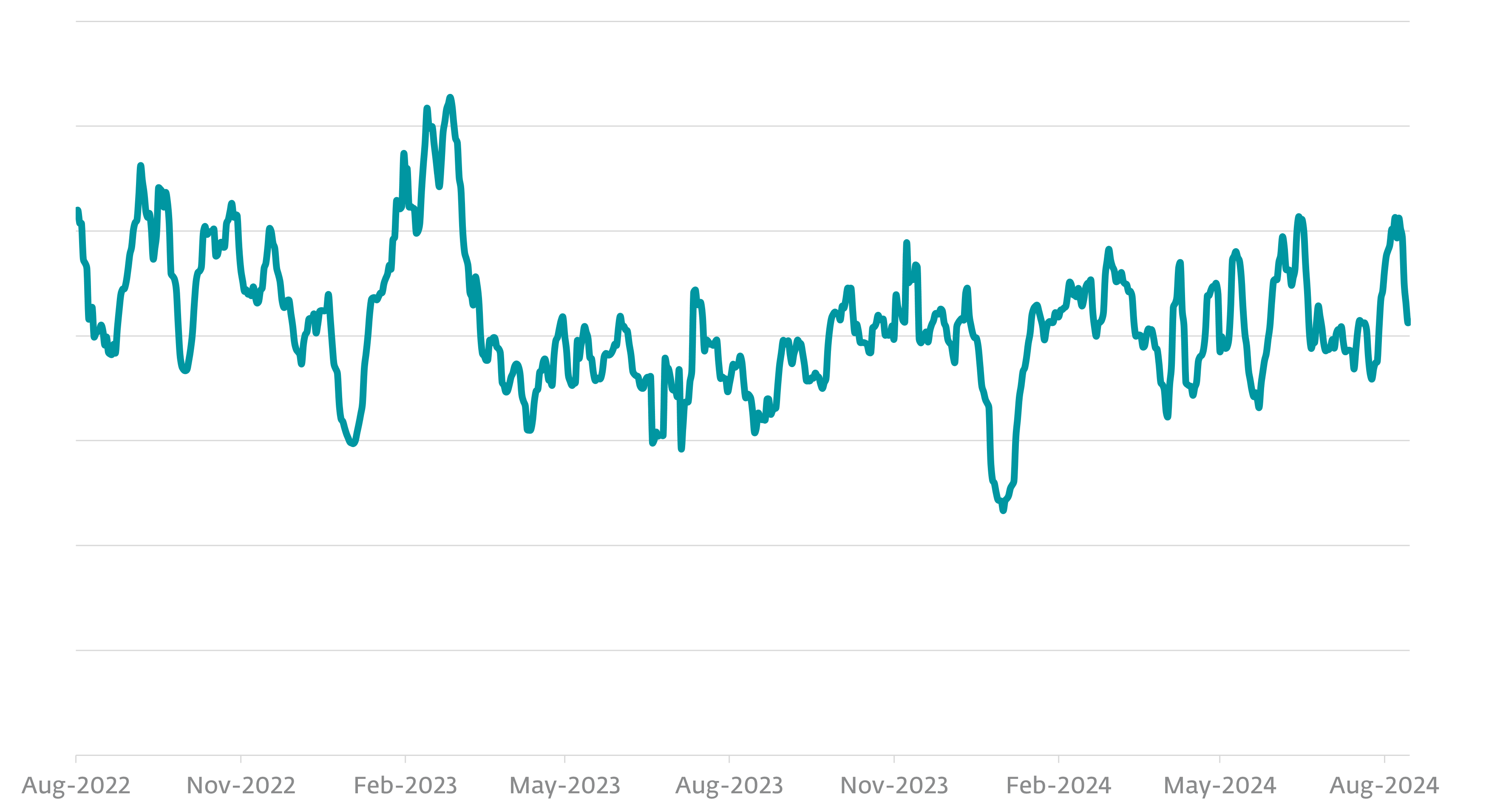

Analizând detecțiile de infostealer pe o perioadă de doi ani, din august 2022 până în august 2024, se observă că acestea au rămas active pe tot parcursul perioadei, deși au existat scăderi semnificative ale activității în lunile decembrie și ianuarie ale fiecărui an.

Figura 1. Detecțiile de infostealer, august 2022 – august 2024

Nu suntem siguri de motivul exact al acestui fenomen, dar presupunem că ar putea fi cauzat de o utilizare mai scăzută a PC-urilor de către victime sau de o pauză luată de atacatori pentru sărbători – un fapt devenit comun, pe măsură ce atacatorii cibernetici individuali s-au transformat în organizații criminale structurate, asemănătoare unor afaceri.

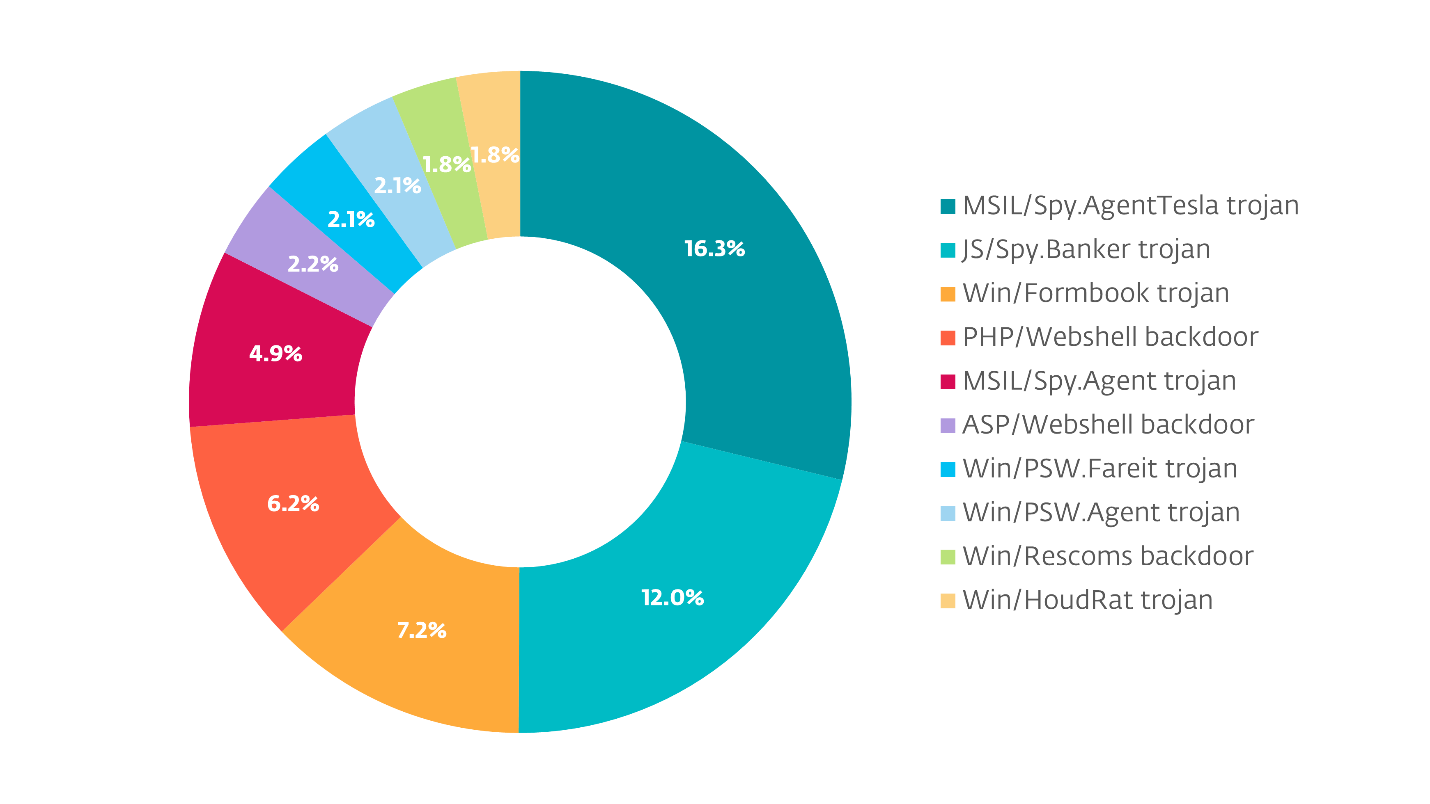

În timp ce ESET recunoaște multe familii de infostealere, primele zece reprezintă puțin peste 56% dintre cele detectate de ESET, cu Agent Tesla pe primul loc, având 16,2%.

Figura 2. Top zece infostealere, august 2022 – august 2024

De reținut este că, deși majoritatea acestor detecții sunt pentru malware bazat pe Windows, există și infostealere bazate pe web. Deși au avut rate de detectare mai scăzute, este posibil să fi sustras informații și de la persoane care nu utilizau software ESET, astfel încât impactul lor ar putea fi mai mare.

Ținând cont că aceste statistici sunt derivate din datele de telemetrie ESET, există probabilitatea ca datele altor companii de securitate să indice rezultate diferite. Ceea ce nu înseamnă că o statistică este mai bună decât alta, ci este rezultatul unor factori precum clasificarea diferită a amenințărilor, baze de clienți diferite cu profiluri de risc foarte variate, utilizarea în condiții diferite ș.a.

Toate acestea înseamnă că fiecare dintre noi poate raporta rate de detectare diferite pentru diverse tipuri de malware, cum ar fi programele de tip infostealer.

Un aspect care prezintă interes era dacă datele ESET sunt similare cu cele ale altor companii de securitate. De exemplu, în raportul despre tendințele malware pentru al doilea trimestru din 2024, furnizorul de sandbox ANY.RUN a observat că infostealerele au coborât de pe primul loc pe al patrulea față de trimestrul precedent. Ceea ce nu înseamnă că este vreo diferență în calitatea datelor între ESET și ANY.RUN. Există un ecosistem vast de instrumente de securitate, iar având în vedere modul divers în care fiecare companie le utilizează, astfel de variații în raportare sunt de așteptat.

Furtul de informații din amuzament, dar mai ales pentru profit

ESET clasifică programele de furt al informațiilor într-o categorie separată de amenințări, numită Infostealer. Inițial, acestea erau clasificate sub denumiri mai generale, cum ar fi Agent sau Trojan, până când volumul unor astfel de programe a crescut la un nivel care a determinat gruparea sub o denumire proprie. Alți dezvoltatori de software de securitate le pot clasifica mai larg drept troieni cu acces la distanță sau spyware, ceea ce este perfect acceptabil. Scopul detectării malware-ului rămâne, în primul rând, acela de a-l preveni. Denumirea acestor amenințări și taxonomiile prin care sunt clasificate sunt, de obicei, mai puțin importante, în afara activităților de cercetare sau de marketing, ca răspuns la o epidemie majoră de malware, cum ar fi WannaCryptor.

Așadar, având în vedere toate cele de mai sus, ce este de fapt un infostealer și ce se întâmplă când rulezi unul?

Așa cum sugerează și numele, acest tip de malware fură orice informație poate găsi pe PC-ul dvs., pe care operatorul său o consideră de valoare. Nu se limitează doar la nume de utilizator și parole pentru diverse site-uri accesate prin browserele web instalate pe PC, ci și pentru aplicații. Conturile de jocuri pot fi furate, jefuite de obiecte valoroase, folosite pentru achiziționarea de cadouri sau revândute în totalitate. Streamingul media poate fi revândut, la fel și conturile de email și de rețele sociale. Ca un „bonus adăugat”, cele din urmă pot fi folosite pentru a convinge prietenii din online să descarce și să ruleze infostealerul, devenind noi victime, iar astfel pot răspândi malware-ul din acele conturi la nesfârșit.

Nu sunt furate doar numele de utilizator și parolele. Portofelele de criptomonede pot fi deosebit de profitabile, la fel ca token-urile de sesiune ale conturilor. De fapt, infostealerul poate chiar să facă o captură de ecran a desktop-ului în momentul în care este rulat, pentru ca operatorul să vândă respectiva captură de ecran și adresa de email altor infractori, care le pot folosi pentru a trimite mai târziu emailuri de tip scam sau de extorcare.

Dacă vă întrebați ce este un token de sesiune, unele site-uri și aplicații au o funcție de tip „salvează acest dispozitiv” care permite accesarea serviciului fără a fi nevoie să vă autentificați din nou sau să introduceți al doilea factor de autentificare. Acest lucru se face prin stocarea unui token de sesiune pe dispozitivul dvs. Puteți să-l considerați o formă specializată de cookie pentru browser care informează site-ul vizitat (sau serviciul accesat printr-o aplicație) că utilizatorul a fost autentificat cu succes și poate accesa serviciul. Infractorii caută și vizează aceste token-uri, deoarece le permit să se conecteze într-un cont, ocolind verificările obișnuite. Din punctul de vedere al serviciului, totul pare ca și cum ați accesa contul de pe dispozitivul dvs. deja autorizat.

Afaceri cu furtul de informații

Infostealerele sunt un tip de malware care e adesea vândut ca serviciu, așa că ceea ce face exact pe un PC va varia în funcție de ce dorește infractorul care l-a cumpărat să caute și să sustragă. Adesea, se autodistrug după ce au terminat de extras informațiile, pentru a face mai greu de determinat ce s-a întâmplat și când. Dacă victima este în șoc și nu ia măsuri imediate, le oferă astfel infractorilor mai mult timp pentru a folosi sau revinde informațiile furate de pe computer.

Dar, deoarece infostealerele sunt un tip de crimeware-as-a-service, este posibil să fi fost folosite pentru a instala malware suplimentar pe sistem, pentru a menține accesul la acesta, în cazul în care infractorii decid să se întoarcă în viitor și să verifice dacă există ceva nou de furat.

Recuperarea după un atac de tip infostealer

Cu excepția cazului în care unitatea computerului trebuie păstrată ca dovadă, primul lucru de făcut ar fi să ștergeți unitatea computerului și să reinstalați sistemul de operare. Presupunem că PC-ul a avut backup regulat, astfel încât ștergerea unității (sau a driverelor) și pierderea tuturor informațiilor stocate nu reprezintă o mare problemă, deoarece datele sunt deja salvate în altă parte. Dacă nu este cazul și există date valoroase și importante stocate pe computer, ar putea fi util să îndepărtați unitatea (sau driverele), să o înlocuiți cu una nouă și să efectuați o instalare curată a sistemului de operare pe aceasta. De asemenea, va fi important să folosiți medii de stocare externe pe care să copiați datele fără backup.

După ștergerea computerului, instalarea Windows-ului, instalarea software-ului de securitate și actualizarea acestuia, puteți începe să accesați internetul folosind computerul pentru a schimba parolele aferente conturilor online accesate vreodată de pe acesta.

Fiecare parolă ar trebui schimbată cu una care nu doar că este complexă, dar și unică pentru fiecare serviciu. Doar înlocuind Summer2024 cu Autumn2024 sau P@ssW0rd123 cu P@ssW0rd1234 nu este de ajuns, întrucât un atacator le-ar putea ghici cu ușurință, după ce analizează toate parolele furate. În acest fel, dacă una este pierdută (sau ghicită), atacatorul nu va putea face presupuneri cu privire la celelalte parole. Unele dintre abonamentele ESET oferă un manager de parole sau browserul dvs. web poate avea unul integrat. ESET oferă, de asemenea, un instrument gratuit pentru generarea de parole complexe.

Activarea autentificării cu doi factori (uneori denumită autentificare multi-factor) pentru toate conturile care o suportă va face ca atacatorilor să le fie mult mai greu să le compromită pe viitor, chiar dacă știu parolele acestora.

Așa cum am menționat mai devreme, nu este vorba doar despre schimbarea parolelor, ci și despre token-urile de sesiune. Acestea sunt vizate de malware-ul de tip infostealer întrucât le permit infractorilor să vă imite prin preluarea uneia dintre sesiunile dvs. deja autorizate. Unele site-uri și aplicații oferă posibilitatea de a vizualiza alte sesiuni active sau dispozitive pe care le-ați folosit pentru a le accesa, dar și de a vă deconecta sau de a închide acele sesiuni active. Este recomandat să aplicați și această metodă de siguranță.

Deși poate părea repetitiv, este esențial să aplicați acest pas pentru fiecare serviciu online. Chiar și pentru cele pe care nu le mai folosiți în mod regulat. Este extrem de important pentru orice site-uri financiare, magazine online, rețele sociale și conturi de email, deoarece sunt printre cele mai valoroase pentru infractori. Dacă au existat parole reutilizate sau teme similare între ele, infractorii care au furat datele de acces vor încerca să le folosească la toate magazinele, băncile și serviciile comune.

Două dintre activitățile adesea neglijate atunci când vă reveniți după un atac de tip infostealer sunt: (1) depunerea unui raport la poliție și (2) notificarea instituțiilor financiare. Informarea autorităților despre comiterea unei infracțiuni poate fi utilă în recuperarea conturilor furate. În cazul instituțiilor financiare, un raport al poliției pe care să-l împărtășiți cu acestea poate crește șansele de a vă recupera fondurile furate. Chiar dacă nu sunteți în Statele Unite, depunerea unui raport la Internet Crime Complaint Center (IC3) poate ajuta agențiile de aplicare a legii să identifice și să urmărească infractorii de tip infostealer.

Strategii de apărare

Gestionarea consecințelor unui atac de tip infostealer este un proces lung și anevoios care poate dura zile, săptămâni sau chiar luni. Deși am prezentat elementele de bază necesare pentru a începe procesul de recuperare după astfel de atacuri, infostealerele nu sunt singura și nici cea mai răspândită metodă prin care conturile pot fi furate. Accesul și cheile identităților dvs. online sunt numele de utilizator (care sunt adesea adrese de email) și parolele, iar breșele de securitate care implică aceste informații au devenit din ce în ce mai frecvente.

Protecția împotriva furtului de identitate poate ajuta la atenuarea unora dintre cele mai grave aspecte ale acestei încălcări, dar, la fel ca în cazul unei polițe de asigurare (sau a copiilor de rezervă ale datelor de pe computer), este ceva ce mulți oameni nu iau în considerare până când nu li se întâmplă un eveniment neplăcut.

O sursă excelentă pentru a afla dacă adresa dvs. de email a fost implicată într-o breșă de securitate este site-ul Troy Hunt, la secțiunea Have I Been Pwned (HIBP), care primește constant informații actualizate despre breșele de securitate din întreaga lume și vă va notifica dacă adresa dvs. de email a fost găsită într-una dintre ele. Deși asta nu înseamnă că contul dvs. de e-mail este neapărat compromis, acest lucru ar putea indica faptul că adresa dvs. figurează în evidența serviciului care a fost expus. Serviciul HIBP este gratuit pentru utilizatorii casnici.

Breșele de securitate pot fi dificil de evitat, deoarece sunt cauzate de probleme de securitate ce implică terți. Pe de altă parte, infostealerele tind să fie rezultatul unor comportamente riscante. Iată câțiva pași pe care îi puteți urma pentru a reduce impactul și a vă recupera mai rapid după astfel de atacuri:

– Folosiți parole lungi și diferite pentru fiecare site și aplicație. Un manager de parole vă poate ajuta să gestionați mai ușor acest proces complex.

– Activați autentificarea cu doi factori pentru toate serviciile care permit acest lucru. Token-urile hardware sau aplicațiile pentru smartphone sunt mai sigure decât notificările prin email sau SMS, deoarece un atacator poate avea acces la emailul sau telefonul dvs.

– Unele servicii vă permit să vedeți toate dispozitivele autentificate. Verificați periodic dispozitivele conectate la conturile dvs. Dezactivați-le pe cele pe care nu le recunoașteți sau care nu au mai fost active de ceva vreme.

– Folosiți un serviciu de monitorizare a breșelor de securitate sau protecție împotriva furtului de identitate pentru a fi notificat dacă vreunul dintre conturile dvs. este compromis.

– Evitați utilizarea software-ului piratat, crack-urilor, keygen-urilor sau altor instrumente similare, indiferent cât de sigure vi se par. Este foarte ușor pentru infractori să facă aceste instrumente să pară de încredere, atunci când au furat conturile care le evaluează.

– Mențineți sistemul de operare și aplicațiile actualizate la cele mai recente versiuni de actualizare disponibile.

– Utilizați cea mai recentă versiune a unui software de securitate de la furnizori de încredere și consacrați.

– Informați-vă despre cele mai recente tendințe, probleme și noutăți de securitate urmărind blogurile dvs. preferate de securitate informatică.

Urmând aceste recomandări, puteți reduce șansele de a cădea victimă sau vă puteți recupera mai rapid în cazul în care ați devenit deja una.

Lasa un comentariu