A fost nevoie de doar câteva zile pentru ca cel mai mare atac denial-of-service (DDoS) distribuit vreodată să fie depășit de un atac chiar mai puternic - deși nu atât de perturbator.

Serviciul responsabil cu contracararea atacurilor de acest tip, DDoS Arbor Networks, a anunțat că o companie americană, a cărei identitate nu a fost declarată, a suferit un atac alimentat de serverele conectate la internet ale Memcached, care a atins 1,7 terabiți pe secundă (Tbps), depășind recordul anterior de 1,35 Tbps.

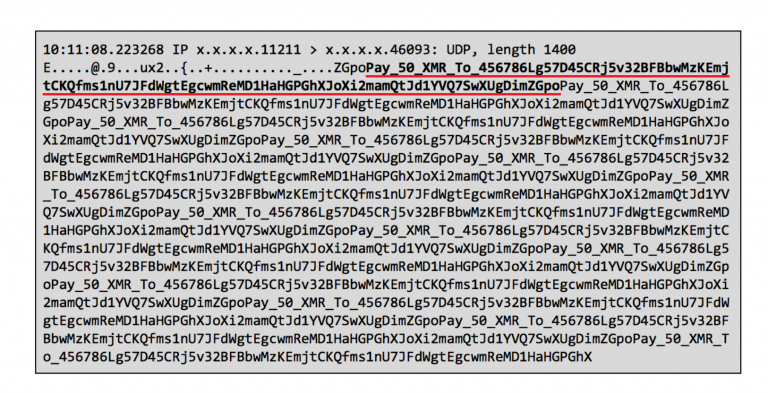

De data aceasta, au fost adăugate la noul atac DDoS, în care au fost implicate serverele Memacached nesecurizate, notificări ransomware, relatează raportul furnizorului de conținut Akamai.

Într-o altă ordine de idei, în ceea ce privește acest tip de atac, trei exemple de mostre de cod sunt aparent disponibile pentru oricine dorește să încerce să analizeze atacurile DDoS care cooptează serverele Memcache.

Între timp, un alt serviciu responsabil cu contracararea atacurilor DDoS, Corero, a anunțat că un server vulnerabil Memcached poate fi "păcălit să divulge datele de utilizator pe care le-a stocat în cache din rețeaua locală sau de la gazdă". De asemenea, serviciul a anunțat descoperirea unui "kill switch", despre care se spune că este capabil să oprească un flux de atac sau de trafic junk de la Memcache.

Din ce in ce mai sus

Saptămâna trecută, am povestit despre un baraj de trafic fals care a lovit portalul GitHub pe 28 februarie, lăsându-l offline pentru câteva minute. Atacul a atins un maxim de 1,35 Tbps și a capturat rapid titlurile ca cel mai mare atac DDoS înregistrat.

Câteva zile mai târziu, Arbor Networks a raportat că a detectat un atac care a atins 1,7 Tbps. Datorită garanțiilor adecvate luate, ținta atacului din urmă - un client al unui furnizor de servicii din SUA - nu a suferit nicio întrerupere.

"Atacul s-a bazat pe același vector atacat de reflecție / amplificare Memcached care a constituit atacul Github", potrivit anunțului firmei.

Aici se află principala trăsătură comună a celor două atacuri, care devine o tendință. Ambele exploatează servere Memcached nesigure, care sunt proiectate pentru a accelera aplicațiile și site-urile web. Cu toate acestea, serverele nu necesită autentificare și sunt susceptibile în fața abuzurilor ca contributori pentru amplificarea traficului la un serviciu vizat.

Pentru a lansa un atac - care a ajuns să fie numit "memcrashed" - ne'er-do-wells trimite pachete User Datagram Protocol (UDP) cu adresa IP falsă a țintei la un număr de servere Memcached. Serverele răspund cu o rată foarte mare, asaltând victima. Factorul de amplificare poate fi de până la 51.200.

Șantajul

Atacatorii ce au ca scop monetizarea au transformat rapid ultimul tip de atac DDoS într-un mod eficient de șantaj care vizează situațiile financiare ale victimelor, solicitând răscumpărarea unui număr de servicii vizate. O combinație de DDoS și șantaj a fost preferința atacatorilor și în trecut.

Notificările de răscumpărare, trimise în repetate rânduri, solicită victimei peste 50 de Monero (XMR) la adresa specificată a portofelului digital, pentru a opri atacul. Sumă digitală colectată în acest wallet este în prezent în valoare de peste 16.000 de dolari.

Așa cum remarcă ArsTechnica, totuși, toate solicitările ransomware care au fost raportate utilizează aceeași adresă a portofelului și nu există nici un fel automatizare prin care atacatorii să identifice care au fost plătite și care nu. Acest se lucru adaugă din nou la lista de alte motive bune care susțin că nu merită să fie plătiți extorsioniștii.

Recomandările pentru proprietarii de servere Memcached pentru a adresa amenințarea includ plasarea serverelor în spatele unui firewall de protecție, dezactivarea suportului UDP, dacă nu este utilizat, sau aplicarea celei mai recente actualizări care dezactivează implicit protocolul UDP.

Rapoartele cu privire la atacurile înregistrate au apărut la doar câteva zile după avertismentele din partea mai multor servicii de protecție împotriva atacuriler de tip DDoS, care au indicat o creștere a utilizării abuzive a serverelor vulnerabile Memcached.

Lasa un comentariu