Programul malware poate subtiliza datele de conectare pentru mai mult de 450 de aplicații și poate inșela sistemul de autentificare cu doi factori bazat pe SMS

Infractorii cibernetici încearcă să profite de popularitatea noii aplicații Clubhouse pentru a răspândi programe malware care urmăresc să fure informațiile de login ale utilizatorilor pentru o varietate de servicii online, a descoperit cercetătorul nostru malware Lukas Stefanko.

Deghizat sub forma versiunii de Android (ce nu există încă) a aplicației de chat audio ce funcționează doar pe bază de invitație, programul malware poate fi descărcat de pe un site web ce imită interfața site-ului original Clubhouse. Troianul - supranumit „ BlackRock” de către ThreatFabric și detectat de produsele ESET ca Android/TrojanDropper.Agent.HLR - poate fura datele de conectare ale victimelor pentru nu mai puțin de 458 de servicii online.

Lista de ținte include datele necesare conectării pe aplicații financiare și de cumpărături cunoscute, exchange-uri de criptomonede, precum și platforme de socializare și mesagerie. Pe listă se regăsesc Twitter, WhatsApp, Facebook, Amazon, Netflix, Outlook, eBay, Coinbase, Plus500, Cash App, BBVA și Lloyds Bank.

Chiar înainte de a apăsa butonul de descărcare, ar putea fi remarcate câteva semne că ceva nu este în regulă. Conexiunea nu este securizată (HTTP în loc de HTTPS), site-ul folosește un domeniu de nivel superior (TLD) de tip „.mobi” și nu unul „.com”, cum se utilizează în cazul aplicației legitime (vezi Figura 1). Un alt semnal de alarmă ar trebui să fie acela că, deși Clubhouse intenționează într-adevăr să lanseze în curând versiunea Android a aplicației sale, platforma este în prezent disponibilă doar pentru telefoanele cu sistem iOS.

Figura 1. Observați diferențele între adresele URL în cazul site-ului web fraudulos (stânga) și cel legitim (dreapta)

Odată ce victima este înșelată să descarce și să instaleze Black Rock, troianul încearcă să îi subtilizeze credențialele folosind un atac de tip overlay. Cu alte cuvinte, ori de câte ori utilizatorul lansează una dintre aplicației vizate, malware-ul va suprapune peste aplicația deschisă o fereastră ce îi va solicita utilizatorului să introducă credențialele sale de autentificare. În loc să se conecteze, utilizatorul își oferă fără voia sa datele de login infractorilor cibernetici din spatele operațiunii.

Folosirea autentificării cu doi factori (2FA) bazată pe SMS pentru a preveni infiltrarea oricărei persoane neautorizate în conturile dvs. nu ar ajuta neapărat în acest caz, deoarece malware-ul poate intercepta și mesajele de tip text. Aplicația rău intenționată îi solicită, de asemenea, victimei să activeze serviciile de accesibilitate, permițându-le în mod eficient infractorilor să preia controlul dispozitivului.

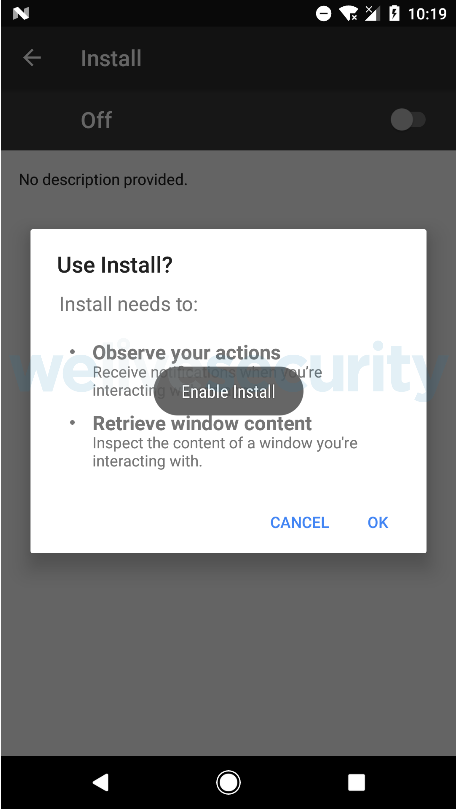

Pentru a rămâne în siguranță, există și alte modalități de a identifica capcanele întinse de infractori, în afară de cele prezentate în Figura 1. Spre exemplu, Stefanko subliniază că numele aplicației descărcate este „Install”, în loc de „Clubhouse”, aspect care ar trebui să ridice instantaneu semne de întrebare. „Deși acest lucru demonstrează că autorii malware-ului au fost probabil prea leneși pentru a masca în mod corespunzător aplicația descărcată, acest fapt ar putea însemna, de asemenea, că vom putea vedea pe viitor copii și mai sofisticate ale aplicației”, a avertizat el.

Figura 2. Solicitarea de instalare

Aceasta este, de asemenea, o bună oportunitate de a lista cele mai bune practici de securitate când vine vorba de securitate mobilă:

- Accesați doar magazinele oficiale pentru a descărca aplicații pe dispozitivele dvs.

- Aveți grijă la ce tip de permisiuni acordați aplicațiilor.

- Păstrați-vă dispozitivul actualizat la zi; în mod ideal, puteți seta ca patch-urile și actualizările să se facă automat.

- Dacă este posibil, utilizați generatoare de parole unice (OTP) bazate pe programe software sau hardware în loc de SMS-uri.

- Înainte de a descărca o aplicație, documentați-vă despre dezvoltator, verificați evaluările aplicației și recenziile utilizatorilor.

- Folosiți o soluție de securitate mobilă de încredere.

Pentru și mai multe sfaturi despre cum vă puteți proteja împotriva amenințărilor de securitate pe dispozitivele mobile, accesați acest articol.

Lasa un comentariu