Ce faceți – și cât de rapid – după ce un cont a fost compromis contează mai mult decât pare la prima vedere. Infractorii cibernetici vizează informațiile personale ale utilizatorilor pe toate tipurile de platforme online, inclusiv WhatsApp, Instagram, LinkedIn, Roblox, YouTube și Spotify, ca să nu mai vorbim de aplicațiile financiare. Niciun cont online nu este în afara pericolului. Dacă unul dintre conturile dvs. a fost atacat, prioritatea zero este să vă păstrați calmul și să acționați imediat – cu cât vă mișcați mai repede, cu atât mai mult puteți salva.

Prima lor mișcare, după ce obțin accesul, poate fi să-l facă (aproape) permanent, inclusiv prin schimbarea emailului de recuperare, adăugarea propriilor coduri de rezervă sau configurarea unor reguli de redirecționare automată a emailurilor, astfel încât să vă poată monitoriza contul chiar și după ce schimbați parola.

Iată câțiva pași practici de urmat cât timp încă puteți limita sau anula daunele. Important: nu vă îngrijorați dacă nu reușiți să parcurgeți toți pașii în intervalul de 15 minute menționat mai jos – acest reper este mai degrabă un îndemn să acționați rapid, nu un termen limită strict.

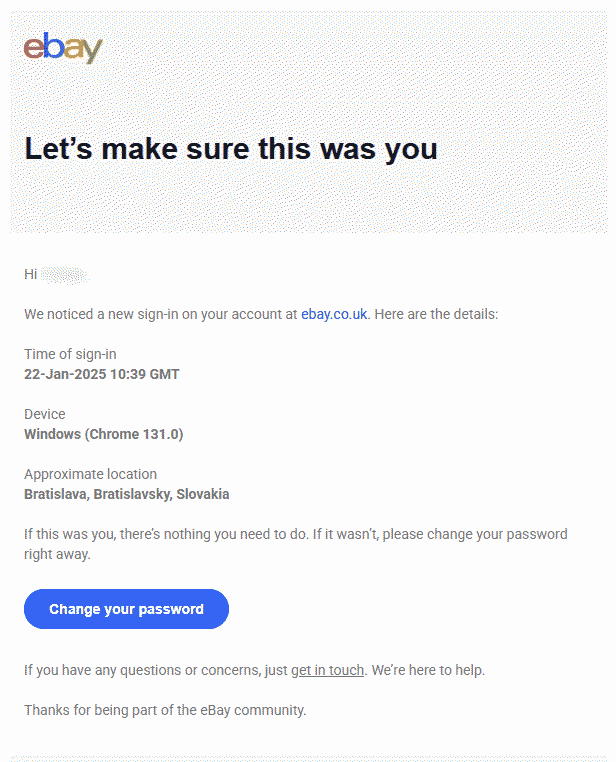

Exemplu de alertă de autentificare pe eBay

Fiecare minut contează

Opriți daunele (minutele 0–2)

Verificați dacă mai aveți acces la cont și, dacă da, încercați să vă dați seama cum s-a produs, cel mai probabil, compromiterea. Dacă bănuiți că ați căzut victimă unui atac de tip phishing, dar încă aveți acces la cont, treceți la securizarea lui conform recomandărilor de mai jos. Ideal ar fi să folosiți un alt dispozitiv decât cel pe care ați observat prima dată problema.

Dacă nu mai aveți deloc acces la cont, mergeți pe paginile de suport ale platformei și începeți procesul de recuperare. Nu pierdeți timp încercând să vă autentificați în mod repetat. Dacă sunt implicate conturi financiare, sunați la bancă sau la furnizorul cardului și cereți explicit blocarea tranzacțiilor și monitorizarea contului.

Dacă suspectați prezența unui malware – de exemplu, ați instalat software din surse nesigure sau ați descărcat o anexă suspectă din email – deconectați dispozitivul de la internet. Un malware activ poate extrage date sau poate comunica în timp real cu un atacator.

În orice caz, dacă aveți o soluție de securitate actualizată pe dispozitiv, rulați o scanare completă. Nu așteptați finalizarea ei – inițiați scanarea și continuați cu pașii următori, de pe un alt dispozitiv. Dacă nu aveți un software de securitate instalat și sunteți încă online, scannerul online ESET vă poate ajuta. Între timp, instrumentul ESET de verificare a link-urilor poate identifica instant orice URL malițios.

Important: nu ștergeți nimic încă. Serviciile online vă pot solicita mesaje suspecte pe care le-ați primit și alte dovezi în procesul de raportare și recuperare a contului.

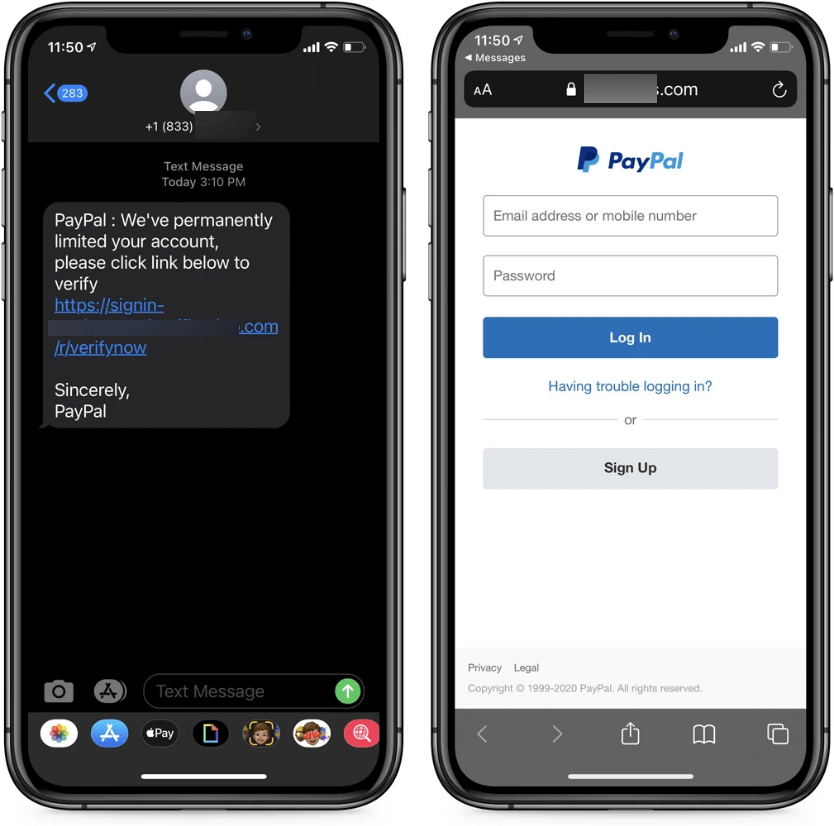

Exemplu de mesaj de phishing conceput pentru a fura datele de autentificare

(Citește mai multe aici/ sursă imagine: BleepingComputer)

Securizarea accesului (minutele 3 – 6)

Dacă incidentul v-a afectat contul de email, acordați o atenție deosebită regulilor de redirecționare, pe care atacatorii le configurează adesea în mod ascuns, astfel încât copii ale emailurilor primite să ajungă la ei chiar și după ce ați redobândit controlul. Majoritatea clienților de email afișează regulile de redirecționare active în secțiunea de setări – verificați-le și ștergeți tot ce nu ați configurat personal.

Verificați, de asemenea, setările de recuperare ale contului – adresa de email de rezervă, numărul de telefon pentru recuperare și codurile de siguranță. Schimbați parola de pe un dispozitiv despre care știți sigur că este „curat”. Parola trebuie să fie puternică și unică – nu similară cu ce ați mai folosit anterior sau în altă parte.

Dacă este posibil, continuați prin activarea autentificării cu doi factori (2FA), chiar dacă serviciul nu vă solicită acest pas. În etapa de urgență, codurile prin SMS își vor face treaba, însă pe termen lung, o aplicație de autentificare (precum Google Authenticator sau Microsoft Authenticator) este o alegere mai sigură. Cheile de securitate hardware sunt și mai sigure, deși funcționează cel mai bine pentru protecția pe termen lung.

Codurile de recuperare 2FA de unică folosință vă pot ajuta dacă pierdeți accesul la dispozitivul pe care sunt trimise de obicei codurile obișnuite. Păstrați codurile de recuperare într-un loc sigur, eventual offline, pe hârtie. Pierderea acestor coduri vă poate bloca definitiv accesul la cont. În final, închideți toate sesiunile active și revocați accesul serviciilor terțe conectate.

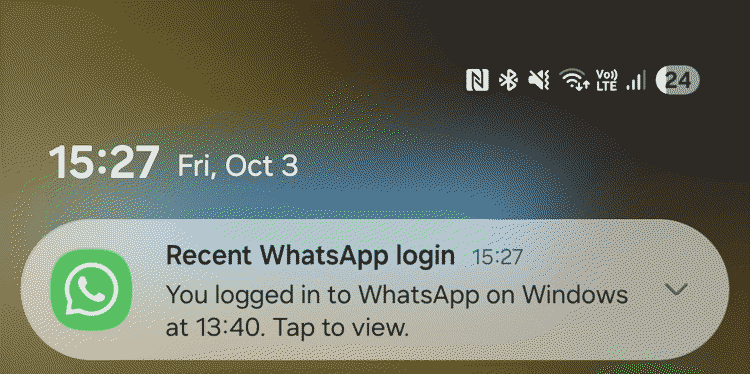

Alertă WhatsApp care informează utilizatorul că propriul cont

a fost asociat cu un alt dispozitiv (sursă: ESET research)

Verificări, verificări, verificări (minutele 7 – 10)

Dacă ați refolosit aceeași parolă pe alte platforme, schimbați-o peste tot. Atacurile de tip „credential stuffing” – în care atacatorii testează automat o combinație furată, de utilizator și parolă, pe mai multe platforme – sunt în mare parte automatizate și durează doar câteva secunde. Dacă datele de autentificare au funcționat o dată, acestea vor fi încercate din nou.

Ori de câte ori este posibil, verificați istoricul de conectare și activitatea recentă pentru a detecta logări necunoscute. De asemenea, căutați orice vi se pare suspect: detalii de contact pe care nu le-ați modificat, mesaje trimise pe care nu le recunoașteți și achiziții sau tranzacții nefamiliare. Un cont de email merită o atenție deosebită. Controlul asupra căsuței de email echivalează adesea cu controlul asupra unei mari părți din identitatea dvs. digitală.

Curățenia (minutele 11–13)

Revizuiți lista de software instalat și eliminați tot ce nu ați instalat personal sau nu recunoașteți. Aruncați o privire și la extensiile browserului web, deoarece acestea trec adesea neobservate. Verificați ca sistemul de operare și celelalte programe să ruleze cele mai recente versiuni, deoarece malware-ul profită adesea de vulnerabilități pentru care există deja patch-uri disponibile.

Avertizarea și raportarea (minutele 14–15 – și ulterior)

Alertați-vă familia și prietenii cu privire la cele întâmplate (prin alte canale, dacă nu ați restabilit încă accesul la cont). Un atacator care v-a furat datele de autentificare vă poate impersona pentru a răspândi „infectarea” mai departe, inclusiv prin trimiterea de link-uri malițioase către prieteni sau păcălirea acestora să trimită bani. Cu cât află mai devreme, cu atât expunerea este mai mică.

De asemenea, raportați incidentul platformei respective, dacă nu ați făcut-o deja. Dacă este posibil să fie afectate conturile financiare și nu v-ați sunat încă banca, faceți-o acum (adică nu trimiteți doar un raport online). Întrebați specific despre blocarea tranzacțiilor și configurarea monitorizării activității. Odată ce software-ul de securitate finalizează scanarea, analizați rezultatele și acționați conform instrucțiunilor acestuia.

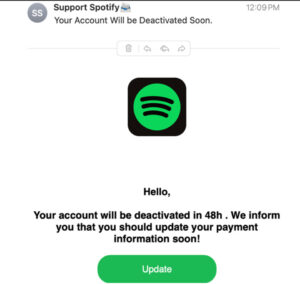

Exemplu de email de phishing (sursă: Spotify.com)

Cum să reduceți riscul de compromitere a unui cont

Câteva obiceiuri cu impact ridicat:

– Folosiți o parolă sau o frază de acces puternică și unică pentru fiecare cont online. Cele mai frecvente parole sunt încă șiruri precum „123456” și „admin”, dar și prenume sau date de naștere. Acestea sunt extrem de ușor de spart și sunt disponibile pe scară largă în bazele de date cu date de autentificare scurse, pe care atacatorii le folosesc în mod curent.

– Un manager de parole rezolvă problema practică de mai sus, generând și stocând o parolă puternică diferită pentru fiecare serviciu; astfel, nu aveți nimic de refolosit și nimic de memorat. O îngrijorare comună este că și managerul de parole în sine poate fi compromis. Totuși, riscul utilizării unuia este considerabil mai mic decât al unei igiene precare a parolelor.

– Activați autentificarea cu doi factori (2FA). Chiar și atunci când o parolă a fost furată, un sistem 2FA solid poate împiedica atacatorul să meargă mai departe. Acolo unde există opțiunea, o aplicație de autentificare este preferabilă SMS-ului, deoarece atacurile de tip SIM swapping fac codurile prin SMS mai puțin sigure decât par.

– Păstrați software-ul actualizat. Actualizările repară vulnerabilități pe care atacatorii le cunosc și le exploatează activ. Intervalul dintre publicarea unei vulnerabilități și utilizarea acesteia în practică este adesea foarte scurt, așa că nu amânați instalarea celor mai recente actualizări.

– Fiți atenți la phishing, care rămâne o metodă comună prin care atacatorii fură datele de logare. Nu vă lăsați păcăliți de elemente de branding credibile, de numele reale ale companiilor în subdomenii sau de detalii personalizate colectate de pe LinkedIn sau alte surse publice. Familiaritatea nu este un semnal de încredere. Cel mai bun obicei este să evitați complet accesarea link-urilor din emailurile nesolicitate; în schimb, mergeți direct pe site-ul oficial al serviciului respectiv.

– Luați în considerare renunțarea la parole și activarea de passkeys atunci când sunt oferite, pentru un acces securizat și fluid la conturile dvs.

– Utilizați o soluție de securitate. Un software de securitate de încredere și stratificat este esențial pentru a vă menține în siguranță, inclusiv împotriva tentativelor de phishing.

– Utilizați un serviciu de protecție a identității care vă va alerta dacă datele dvs. personale apar în pe dark web, astfel încât să puteți lua măsuri la timp.

Concluzii

Panica este primul obstacol care trebuie depășit atunci când un cont este spart. Un plan de urgență clar vă ajută să treceți rapid peste acest moment. Obiceiurile care accelerează recuperarea sunt, în mare parte, aceleași care îngreunează atacul inițial. Pe lângă faptul că sunt de ajutor dacă ceva nu merge bine, cresc totodată costul atacului suficient de mult încât atacatorii să renunțe și să caute ținte mai ușoare.

Lasa un comentariu