Din motive de securitate, adresele portofelelor virtuale sunt compuse din șiruri lungi de caractere. În loc să le tasteze, utilizatorii tind să le ia direct din clipboard-ul dispozitivului, însă ce nu știu aceștia este că există un tip de malware, cunoscut sub numele de „clipper", care profită de acest lucru. Acesta interceptează date importante din clipboard-ul unui utilizator și îl înlocuiește pe ascuns cu alte date, ale atacatorului. În cazul unei tranzacții cu criptomonede, utilizatorul afectat s-ar putea trezi că a transferat bani direct în contul unui răuvoitor.

Această formă periculoasă de malware și-a făcut apariția pentru prima dată în 2017 pe platforma Windows și a mai fost găsită în diferite magazine de aplicații Android suspecte, în vara anului 2018. Anul acesta, în schimb, a fost descoperit primul clipper malware (un program care salvează tot ce ajunge în clipboard-ului telefonului) pe Google Play, magazinul oficial Android.

Este o formă de malware relativ nouă, în care hoții de criptomonede se bazează pe modificarea conținutului din clipboard. Cercetătorii ESET au descoperit un astfel de malware găzduit și pe download.cnet.com, unul dintre cele mai populare site-uri de hosting software din lume. În august 2018, a fost descoperit și primul clipper Android, vândut pe forumuri underground de hacking, iar de atunci a mai fost detectat în câteva magazine de aplicații mai puțin cunoscute.

Copy&Steal în loc de Copy&Paste

Clipper-ul nou descoperit, detectat de soluțiile de securitate ESET ca Android/Clipper.C, profită de faptul că cei care efectuează astfel de operațiuni cu criptomonede nu introduc manual datele portofelului bitcoin. În loc să le tasteze, utilizatorii tind să introducă aceste date, dând copy&paste direct din clipboard, iar malware-ul poate înlocui adresa corectă cu una care aparține atacatorului.

Din fericire, am identificat acest malware la scurt timp după ce a fost introdus în magazinul oficial Android, pe 1 februarie 2019. Am raportat malware-ul imediat echipei de securitate Google Play, care a eliminat aplicația din magazin.

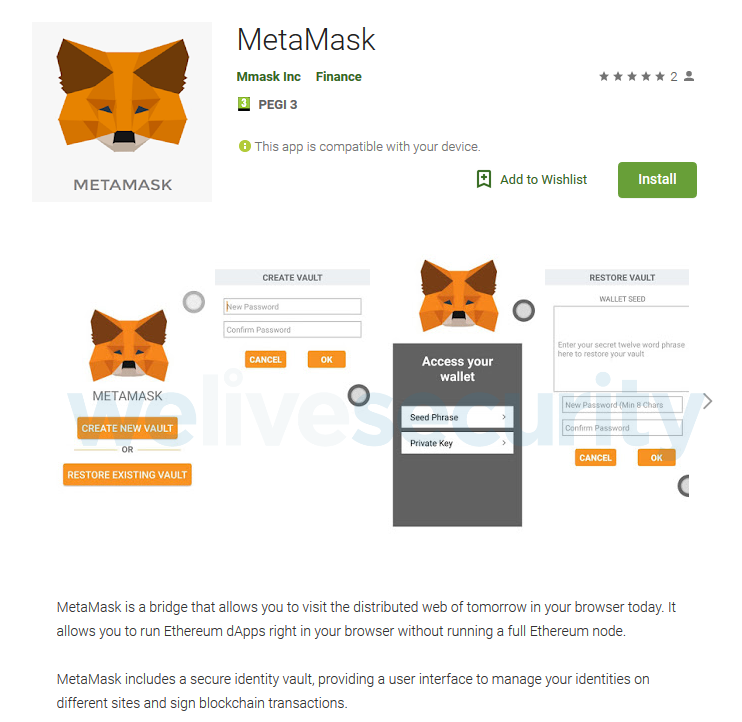

Acest tip de atac vizează utilizatorii care își doresc o versiune mobilă a serviciului MetaMask, care este conceput pentru a face posibilă rularea aplicațiilor descentralizate Ethereum într-un browser, fără a rula un nod complet Ethereum. În prezent, acest serviciu nu este disponibil pe dispozitivele mobile, fiind găsit doar sub formă de add-on-uri pentru browsere desktop precum Chrome și Firefox.

Au mai fost găsite în trecut diferite aplicații în Google Play, care pretindeau a fi MetaMask. Scopul lor unic era, însă, să fure datele sensibile ale utilizatorilor, pentru a obține acces la fondurile de criptomonede ale acestora.

Câteva sfaturi

Această primă apariție a malware-ului clipper pe Google Play servește ca un îndemn serios pentru utilizatorii de dispozitive Android să găsească practici mai bune pentru securitatea dispozitivelor lor.

Pentru a vă proteja de astfel de programe și alte malware-uri Android, vă sfătuim să:

- Păstrați dispozitivul dvs. Android la zi cu actualizările și să utilizați o soluție de securitate mobilă fiabilă

- Descărcați aplicații doar din magazinul oficial Google Play

- Verificați întotdeauna dacă pe site-ul oficial al dezvoltatorului de aplicații sau al furnizorului de servicii există un link către aplicația oficială. Dacă nu există, luați asta ca pe un avertisment și fiți extrem de precaut la ce aplicații instalați

- Fiți precaut la fiecare pas al unei tranzacții care implică ceva valoros, de la informații sensibile la bani. Verificați întotdeauna ce anume din clipboard împărtășiți pe diverse site-uri

Indicatori de compromis

Numele pachetului: com.lemon.metamask

Hash: 24D7783AAF34884677A601D487473F88

BTC address: 17M66AG2uQ5YZLFEMKGpzbzh4F1EsFWkmA

ETH address: 0xfbbb2EF692B5101f16d3632f836461904C761965

Lasa un comentariu